432/67 (IT) ประจำวันพุธที่ 4 ธันวาคม 2567

ไต้หวันกำลังเผชิญกับความเสี่ยงทางไซเบอร์ครั้งใหม่ เมื่อหน่วยงานในภาคการผลิต การดูแลสุขภาพ และเทคโนโลยีสารสนเทศ ถูกกำหนดเป้าหมายโดย SmokeLoader มัลแวร์ที่มีชื่อเสียงในด้านเทคนิคการโจมตีขั้นสูงและการปกปิดตัวตน SmokeLoader เป็นมัลแวร์ที่ถูกเผยแพร่ครั้งแรกในฟอรัมอาชญากรรมไซเบอร์ตั้งแต่ปี 2011 มีจุดเด่นคือ การออกแบบแบบโมดูลาร์ ที่ช่วยเพิ่มฟังก์ชันการทำงานหลากหลาย เช่น การขโมยข้อมูล การโจมตีแบบปฏิเสธการให้บริการ (DDoS) การขุดคริปโตเคอร์เรนซี ล่าสุดรายงานจาก Fortinet FortiGuard Labs ระบุว่า SmokeLoader ถูกพัฒนาความสามารถเพิ่มเติมให้สามารถ เลี่ยงการตรวจจับ และสร้างความน่าเชื่อถือในระบบที่ถูกโจมตี โดยใช้ ปลั๊กอิน ในการดำเนินการโจมตีแทนการดาวน์โหลดไฟล์ที่สมบูรณ์ แม้ว่ากิจกรรมของ SmokeLoader จะลดลงอย่างมากหลังจากการปฏิบัติการ Operation Endgame ที่นำโดย Europol ในเดือนพฤษภาคม 2024 ซึ่งสามารถรื้อถอนโครงสร้างพื้นฐานที่เชื่อมโยงกับมัลแวร์กว่า 1,000 โดเมน และลบการติดเชื้อออกจากเครื่องกว่า 50,000 รายการ แต่ภัยคุกคามจากมัลแวร์ชนิดนี้ยังไม่สิ้นสุด และมีการฟื้นตัวของ SmokeLoader หลังการกวาดล้างดังกล่าว นักวิเคราะห์จาก Zscaler ThreatLabz ระบุว่ากลุ่มภัยคุกคามได้สร้าง โครงสร้างพื้นฐานใหม่ และเผยแพร่เวอร์ชันแคร็กของ SmokeLoader บนอินเทอร์เน็ต ทำให้มัลแวร์ยังคงถูกใช้งานในการโจมตี

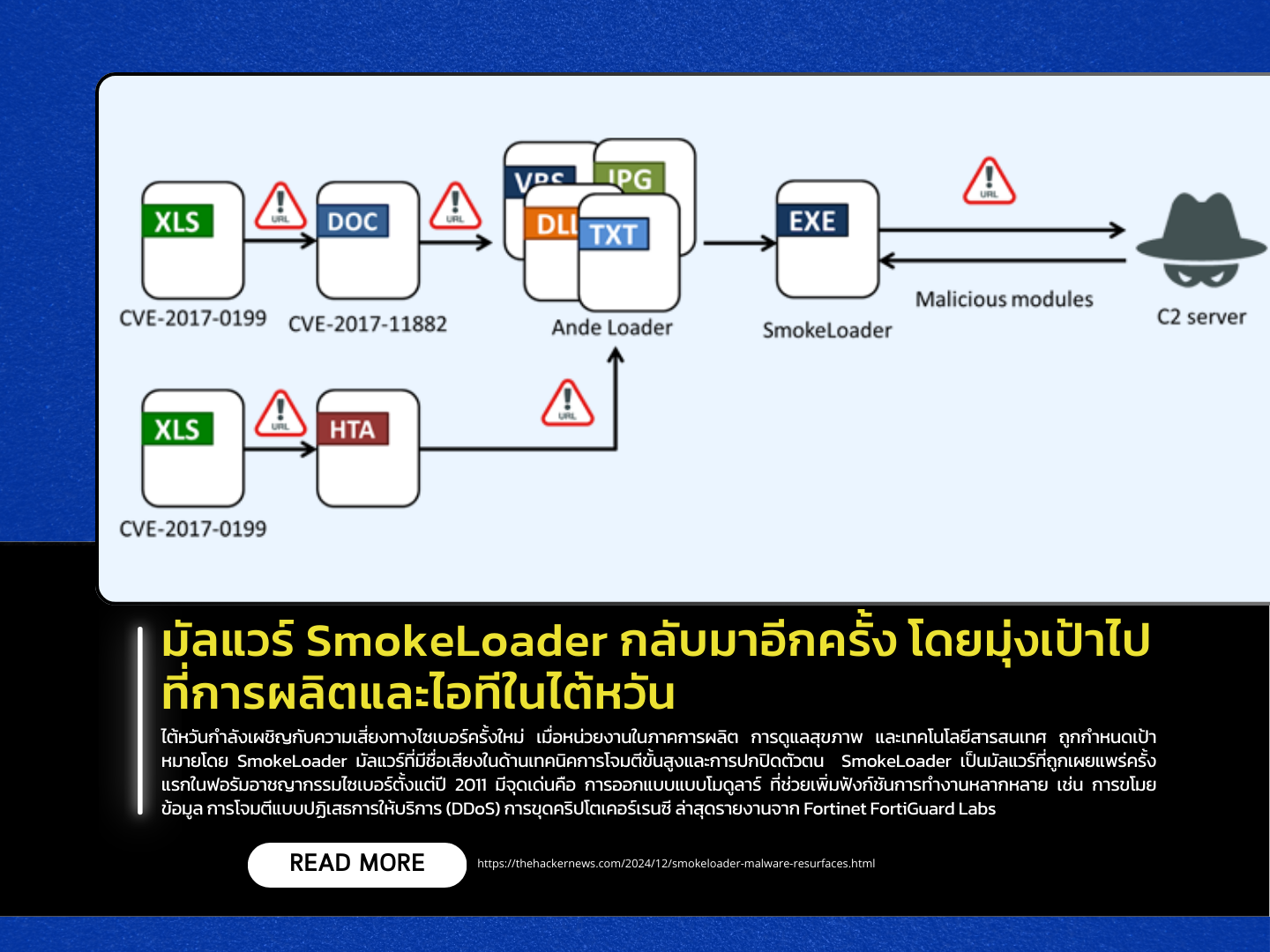

แคมเปญใหม่ เริ่มจากอีเมลฟิชชิ่ง ซึ่งการโจมตีล่าสุดที่ FortiGuard Labs ค้นพบ มีจุดเริ่มต้นจาก อีเมลฟิชชิ่ง ที่มีไฟล์แนบเป็น Microsoft Excel เมื่อผู้ใช้เปิดไฟล์และเปิดใช้งานโค้ดที่แฝงอยู่ มัลแวร์จะใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยที่มีมานาน เช่น CVE-2017-0199 และ CVE-2017-11882 เพื่อติดตั้งตัวโหลดมัลแวร์ที่เรียกว่า Ande Loader ซึ่งจะทำหน้าที่ดาวน์โหลดและติดตั้ง SmokeLoader วิธีป้องกันตัวจาก SmokeLoader เพื่อป้องกันภัยคุกคามจากมัลแวร์ ผู้ใช้งานควรหลีกเลี่ยงการเปิดไฟล์แนบในอีเมลที่ไม่น่าเชื่อถือ ทำการอัปเดตระบบปฏิบัติการและโปรแกรมให้เป็นเวอร์ชันล่าสุดเสมอ ตรวจสอบสิทธิ์ของไฟล์แนบและลิงก์ในอีเมลก่อนเปิดใช้งาน ทั้งนี้ SmokeLoader ยังคงเป็นหนึ่งในภัยคุกคามทางไซเบอร์ที่มีความซับซ้อนและปรับตัวได้รวดเร็ว การเฝ้าระวังและปฏิบัติตามคำแนะนำด้านความปลอดภัยเป็นสิ่งสำคัญในการลดความเสี่ยงจากมัลแวร์ชนิดนี้

แหล่งข่าว https://thehackernews.com/2024/12/smokeloader-malware-resurfaces.html