222/68 (IT) ประจำวันพฤหัสบดีที่ 19 มิถุนายน 2568

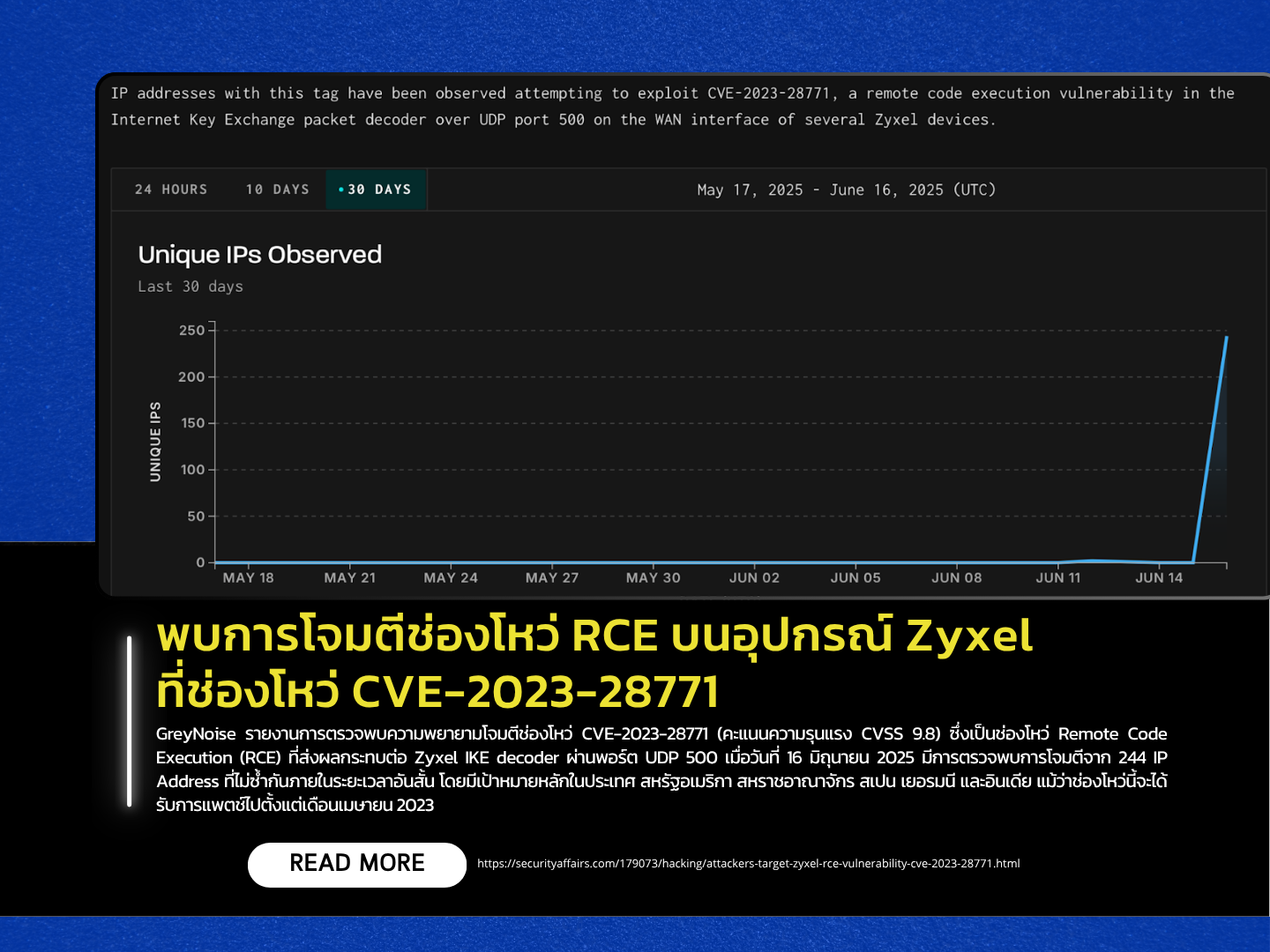

GreyNoise รายงานการตรวจพบความพยายามโจมตีช่องโหว่ CVE-2023-28771 (คะแนนความรุนแรง CVSS 9.8) ซึ่งเป็นช่องโหว่ Remote Code Execution (RCE) ที่ส่งผลกระทบต่อ Zyxel IKE decoder ผ่านพอร์ต UDP 500 เมื่อวันที่ 16 มิถุนายน 2025 มีการตรวจพบการโจมตีจาก 244 IP Address ที่ไม่ซ้ำกันภายในระยะเวลาอันสั้น โดยมีเป้าหมายหลักในประเทศ สหรัฐอเมริกา สหราชอาณาจักร สเปน เยอรมนี และอินเดีย แม้ว่าช่องโหว่นี้จะได้รับการแพตช์ไปตั้งแต่เดือนเมษายน 2023 แต่ GreyNoise พบว่าการพยายามสแกนและโจมตีได้กลับมาเพิ่มขึ้นอีกครั้ง และคาดว่าอาจมีความเชื่อมโยงกับ Mirai Botnet Variants โดยอ้างอิงจากผลวิเคราะห์บน VirusTotal อย่างไรก็ตามนักวิจัยเตือนว่าแม้ IP ต้นทางทั้งหมดจะมาจากเครือข่าย Verizon Business ในสหรัฐฯ แต่เนื่องจากใช้ UDP port 500 ซึ่งสามารถ spoof IP ได้ง่าย จึงอาจไม่ใช่แหล่งที่มาจริงของการโจมตี

ข้อแนะนำในการป้องกันจาก GreyNoise ประกอบด้วย:

– บล็อก IP อันตรายทั้ง 244 รายการ ที่ตรวจพบแม้มีความเสี่ยงเรื่อง IP spoofing

– ตรวจสอบและอัปเดตเฟิร์มแวร์ของอุปกรณ์ Zyxel ให้เป็นเวอร์ชันล่าสุดที่ได้รับการแพตช์

– เฝ้าระวังพฤติกรรมผิดปกติหลังการบุกรุก เช่น การติดมัลแวร์หรือถูกดึงไปเป็นส่วนหนึ่งของ botnet

– พิจารณาจำกัดหรือปิดการใช้งานพอร์ต UDP 500 หากไม่มีความจำเป็นเพื่อลดความเสี่ยงจากการโจมตี

ทั้งนี้ หน่วยงานความมั่นคงทางไซเบอร์ของสหรัฐฯ (CISA) ได้เพิ่ม CVE-2023-28771 เข้าไว้ในรายการ Known Exploited Vulnerabilities (KEV) แล้วเมื่อเดือนพฤษภาคม 2025 จากหลักฐานว่าช่องโหว่นี้กำลังถูกใช้โจมตีอย่างแพร่หลาย โดยมีเป้าหมายเพื่อติดตั้งมัลแวร์และควบคุมอุปกรณ์เครือข่ายของเหยื่อ