325/68 (IT) ประจำวันศุกร์ที่ 5 กันยายน 2568

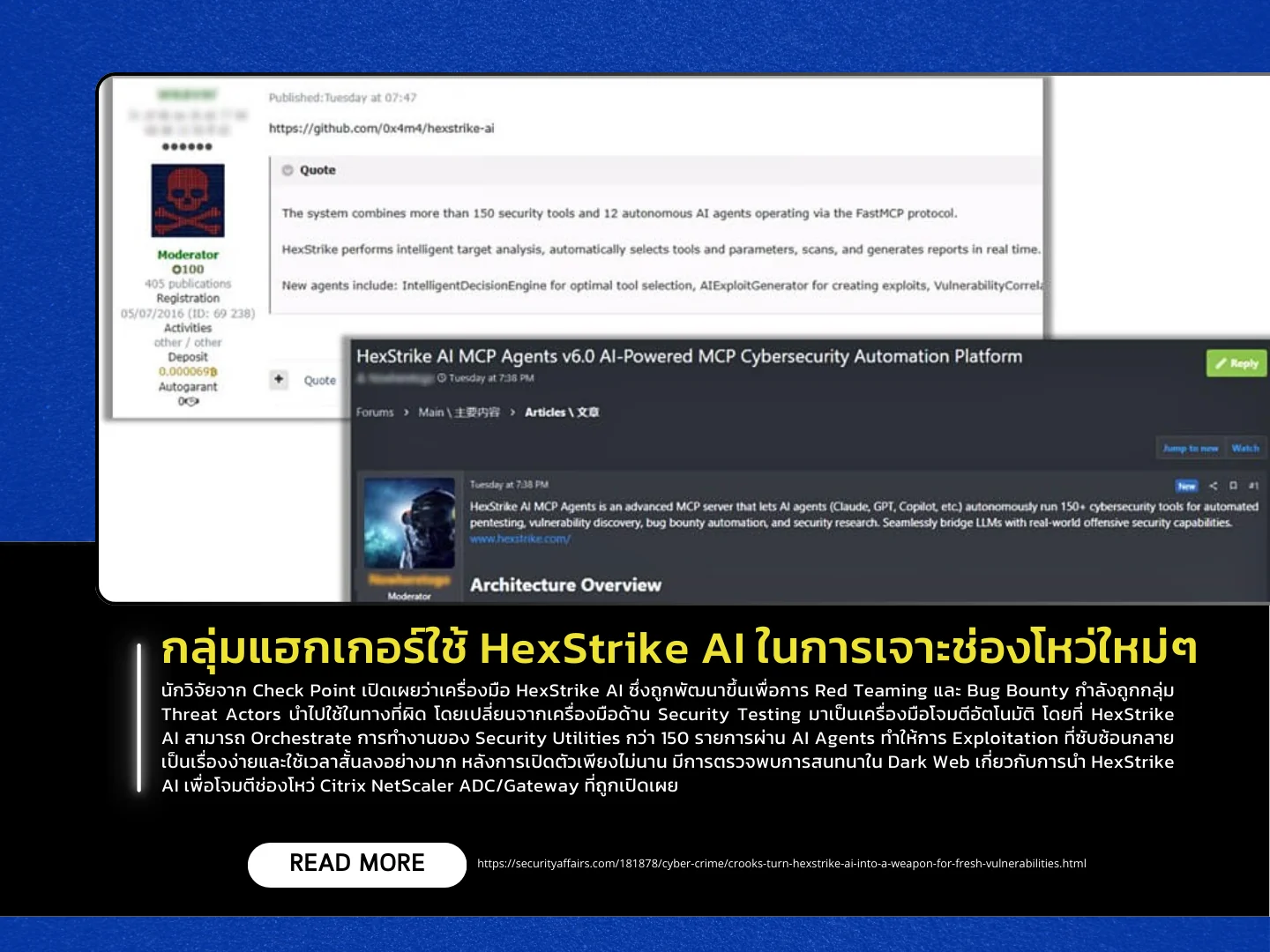

นักวิจัยจาก Check Point เปิดเผยว่าเครื่องมือ HexStrike AI ซึ่งถูกพัฒนาขึ้นเพื่อการ Red Teaming และ Bug Bounty กำลังถูกกลุ่ม Threat Actors นำไปใช้ในทางที่ผิด โดยเปลี่ยนจากเครื่องมือด้าน Security Testing มาเป็นเครื่องมือโจมตีอัตโนมัติ โดยที่ HexStrike AI สามารถ Orchestrate การทำงานของ Security Utilities กว่า 150 รายการผ่าน AI Agents ทำให้การ Exploitation ที่ซับซ้อนกลายเป็นเรื่องง่ายและใช้เวลาสั้นลงอย่างมาก

หลังการเปิดตัวเพียงไม่นาน มีการตรวจพบการสนทนาใน Dark Web เกี่ยวกับการนำ HexStrike AI เพื่อโจมตีช่องโหว่ Citrix NetScaler ADC/Gateway ที่ถูกเปิดเผยเมื่อวันที่ 26 สิงหาคมที่ผ่านมา ได้แก่ CVE-2025-7775 (RCE), CVE-2025-7776 (Memory Flaw) และ CVE-2025-8424 (Access Control Weakness) โดย Threat Actors อ้างว่าสามารถลดเวลา Exploitation จากหลายวันเหลือไม่ถึง 10 นาที และบางรายถึงขั้นนำ Vulnerable Instances ออกขายใน Dark Web

Check Point ระบุว่านี่คือ “จุดเปลี่ยนสำคัญ” ของโลกไซเบอร์ เนื่องจากการใช้ Dual-use AI ทำให้ช่วงเวลาระหว่างการ Disclosure ช่องโหว่จนถึงการโจมตี (Exploitation) สั้นลงอย่างมาก จากการโจมตีที่เคยต้องอาศัยทักษะขั้นสูงและใช้เวลาหลายสัปดาห์ ปัจจุบันสามารถดำเนินการได้ภายในไม่กี่นาที ซึ่งเป็นข้อพิสูจน์ว่า AI เชิงรุก (Offensive AI) ได้ถูกนำมาใช้เป็นอาวุธจริง และกรณีของ HexStrike AI คือหลักฐานที่กำลังเกิดขึ้นแล้วในโลกความเป็นจริง