⚠️ หากไม่ดำเนินการแก้ไข ช่องโหว่นี้อาจส่งผลให้ระบบมีความเสี่ยงต่อการถูกเข้าถึงหรือควบคุมโดยไม่ได้รับอนุญาต กระทบต่อความมั่นคงปลอดภัยของระบบสารสนเทศของหน่วยงาน รวมถึงอาจนำไปสู่การเปลี่ยนแปลงการตั้งค่าระบบ การรบกวนการให้บริการ หรือความเสียหายต่อข้อมูลและความน่าเชื่อถือของระบบ

🔴 รายละเอียดช่องโหว่

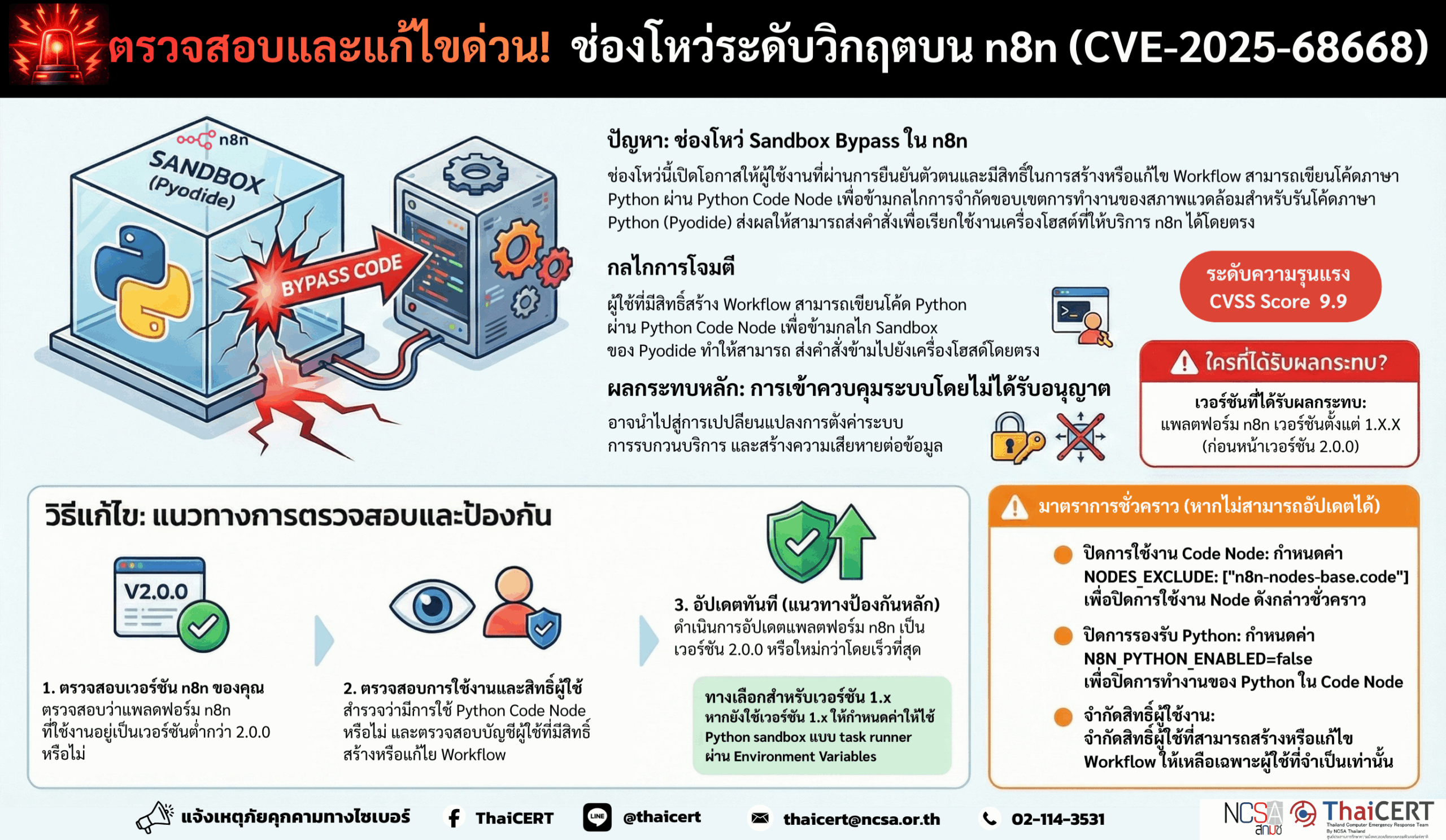

- CVE-2025-68668 เป็นช่องโหว่ที่มีระดับความรุนแรงวิกฤต คะแนน CVSS 9.9 จัดอยู่ในประเภท Sandbox Bypass หรือ เกิดจากความบกพร่องของกลไกการจำกัดขอบเขตการทำงานของโค้ด เหตุการณ์นี้เกิดขึ้นในส่วนฟังก์ชัน Python Code Node บนแพลตฟอร์ม n8n โดยฟังก์ชันดังกล่าวจะมีการเรียกใช้ Pyodide (Python runtime บน WebAssembly) เพื่อสร้างสภาพแวดล้อมสำหรับประมวลผลโค้ดภาษา Python ภายใน Workflow n8n

- ช่องโหว่นี้เปิดโอกาสให้ผู้ใช้งานที่ผ่านการยืนยันตัวตนและมีสิทธิ์ในการสร้างหรือแก้ไข Workflow สามารถเขียนโค้ดภาษา Python ผ่าน Python Code Node เพื่อข้ามกลไกการจำกัดขอบเขตการทำงานของสภาพแวดล้อมสำหรับรันโค้ดภาษา Python (Pyodide) ส่งผลให้สามารถส่งคำสั่งเพื่อเรียกใช้งานเครื่องโฮสต์ที่ให้บริการ n8n ได้โดยตรง โดยคำสั่งดังกล่าวจะถูกประมวลผลภายใต้สิทธิ์เดียวกับกระบวนการทำงานของ n8n ซึ่งอาจนำไปสู่การเข้าถึงระบบโดยไม่ได้รับอนุญาต การเปลี่ยนแปลงการตั้งค่าระบบ หรือการเข้าควบคุมระบบในวงกว้าง

🎯 ผลิตภัณฑ์และเวอร์ชันที่ได้รับผลกระทบ

- n8n เวอร์ชันตั้งแต่ 1.X.X (ก่อนหน้า 2.0.0)

⚠️ ThaiCERT ขอแนะนำให้หน่วยงานที่ใช้งานเวอร์ชันที่ได้รับผลกระทบ เร่งดำเนินการตรวจสอบและแก้ไขทันที

🔎 แนวทางการตรวจสอบและการป้องกัน

แนวทางการตรวจสอบ

- ตรวจสอบแพลตฟอร์ม n8n ที่ใช้งานอยู่ว่าเป็นเวอร์ชันที่ต่ำกว่า 2.0.0 หรือไม่

- ตรวจสอบว่ามีการใช้งาน Python Code Node ภายใน Workflow หรือไม่

- ตรวจสอบบัญชีผู้ใช้งานที่มีสิทธิ์ สร้างหรือแก้ไข Workflow

แนวทางการป้องกัน

- ดำเนินการ อัปเดตแพลตฟอร์ม n8n เป็นเวอร์ชัน 2.0.0 หรือใหม่กว่า

- สำหรับระบบที่ยังใช้ n8n เวอร์ชัน 1.x สามารถเพิ่มความปลอดภัยได้โดยกำหนดค่าให้ใช้ Python sandbox แบบ task runner ผ่านตัวแปรสภาพแวดล้อม

- N8N_RUNNERS_ENABLED

- N8N_NATIVE_PYTHON_RUNNER

มาตรการชั่วคราว (กรณียังไม่สามารถอัปเดตได้ทันที)

- ปิดการใช้งาน Code Node ชั่วคราว โดยกำหนดค่า NODES_EXCLUDE: [“n8n-nodes-base.code”]

- ปิดการรองรับภาษา Python ใน Code Node โดยกำหนดค่า N8N_PYTHON_ENABLED=false

- จำกัดสิทธิ์ผู้ใช้งานที่สามารถสร้างหรือแก้ไข Workflow ให้เฉพาะที่มีความจำเป็นเท่านั้น

🔗 อ้างอิง

https://nvd.nist.gov/vuln/detail/CVE-2025-68668

https://github.com/n8n-io/n8n/security/advisories/GHSA-62r4-hw23-cc8v

https://thehackernews.com/2026/01/new-n8n-vulnerability-99-cvss-lets.html

https://cwe.mitre.org/data/definitions/693.htm