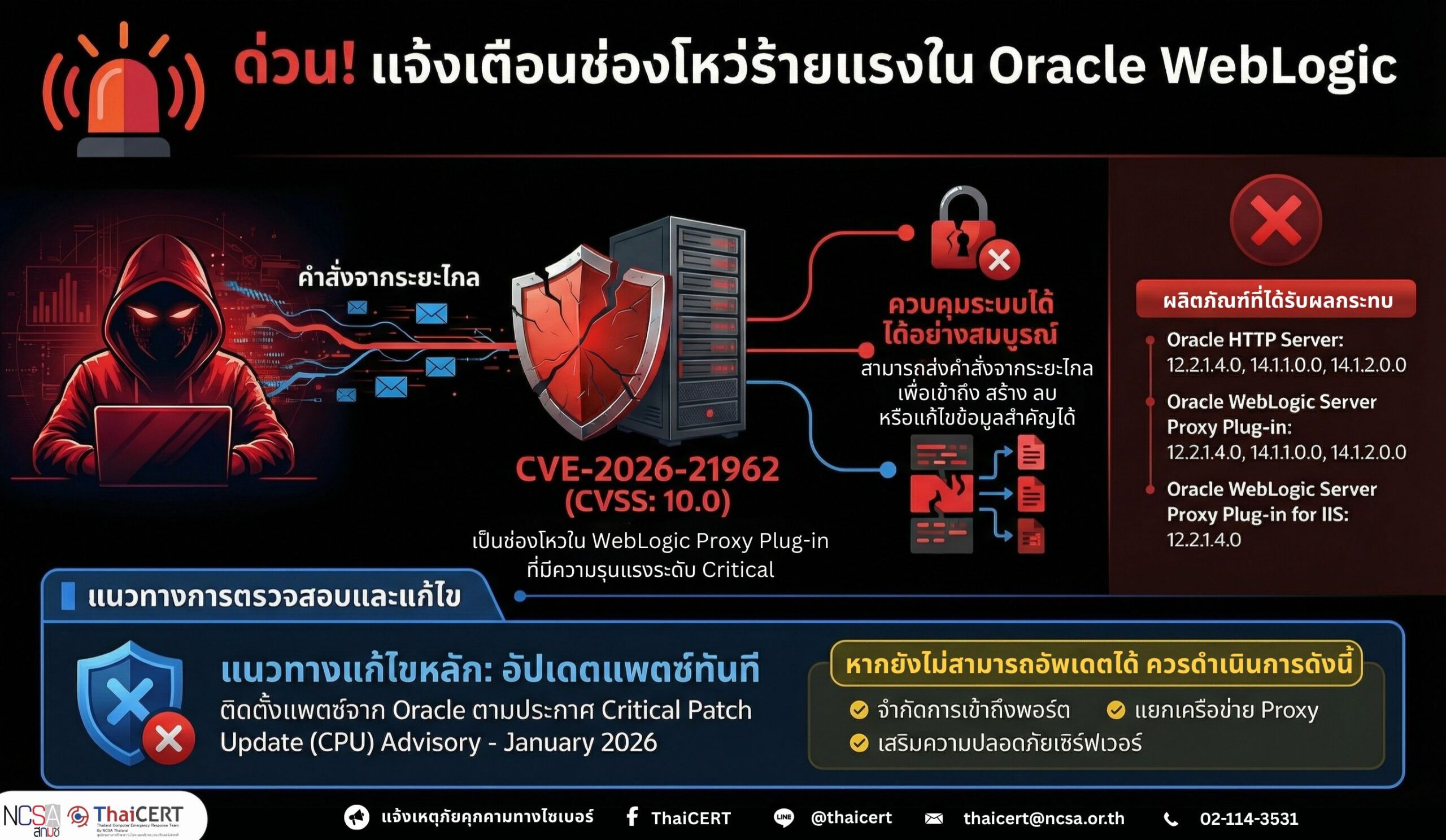

ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศด้านความปลอดภัยเกี่ยวกับช่องโหว่ Oracle WebLogic Server ที่มีความรุนแรงระดับ Critical ซึ่งสามารถถูกโจมตีจากระยะไกลโดยไม่ต้องยืนยันตัวตน (Unauthenticated Remote Compromise) ส่งผลให้ผู้ไม่หวังดีสามารถเข้าถึงและควบคุมระบบได้

1. รายละเอียดช่องโหว่:

ช่องโหว่ CVE-2026-21962 ใน WebLogic Proxy Plug-in มีคะแนน CVSS:v3.1: 10.0 ซึ่งสามารถทำให้ผู้ไม่หวังดีใช้คำสั่งจากระยะไกลและเข้าควบคุมระบบได้อย่างสมบูรณ์ ผู้ไม่หวังดีสามารถส่งคำขอที่ออกแบบเป็นพิเศษไปยังส่วน Proxy เพื่อเข้าควบคุม Oracle HTTP Server หรือ WebLogic Server Proxy Plug‑in ทำให้สามารถเข้าถึงข้อมูลสำคัญ รวมถึงการ สร้าง ลบ หรือแก้ไขที่อยู่ในระบบได้

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ:

2.1 Oracle HTTP Server: เวอร์ชัน 12.2.1.4.0, 14.1.1.0.0 และ 14.1.2.0.0

2.2 Oracle WebLogic Server Proxy Plug‑in: เวอร์ชัน 12.2.1.4.0, 14.1.1.0.0 และ 14.1.2.0.0

2.3 Oracle WebLogic Server Proxy Plug‑in for IIS: เวอร์ชัน 12.2.1.4.0

3. แนวทางการแก้ไข:

อัปเดตซอฟต์แวร์หรือติดตั้งแพตช์จาก Oracle ตามประกาศ Critical Patch Update (CPU) Advisory – January 2026 เพื่อแก้ไขช่องโหว่ CVE‑2026‑21962

4. หากยังไม่สามารถอัพเดตได้ ควรดำเนินการดังนี้

4.1 จำกัดการเข้าถึงพอร์ต HTTP

4.2 แยกเครือข่ายและกำหนดสิทธิ์เข้าถึง แบ่งเครือข่ายระหว่าง Proxy กับเซิร์ฟเวอร์ WebLogic เพื่อลดความเสียหายหากถูกโจมตีและกำหนดสิทธิ์การเข้าถึงเฉพาะเท่าที่จำเป็น

4.3 เสริมความมั่นคงปลอดภัยของเซิร์ฟเวอร์ Proxy ปิดบริการที่ไม่จำเป็น จำกัดการเข้าถึงส่วนบริหารจัดการ และเปิดใช้การยืนยันตัวตนหลายปัจจัย (MFA)

5. แหล่งอ้างอิง: