ThaiCERT แจ้งเตือนผู้ใช้งาน Windows 11 ที่ใช้โปรแกรม Notepad ในการเปิดหรือดูไฟล์ Markdown (.md) ควรดำเนินการตรวจสอบและอัปเดตแอปพลิเคชันผ่าน Microsoft Store

📄 รายละเอียดเหตุการณ์

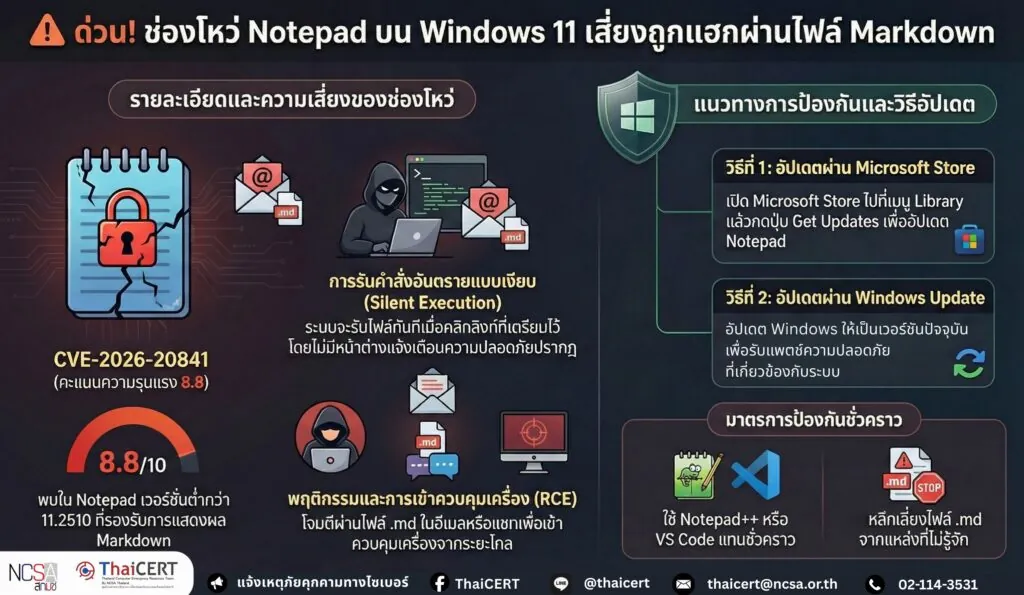

พบรายงานช่องโหว่ความปลอดภัยรหัส CVE-2026-20841 (CVSS Score 8.8 คะแนน) ในโปรแกรม Notepad เวอร์ชันใหม่บน Windows 11 ที่รองรับการแสดงผล Markdown โดยผู้โจมตีสามารถสร้างไฟล์ Markdown (.md) ที่ฝังลิงก์พิเศษเพื่อหลอกให้ระบบรันไฟล์หรือคำสั่งอันตราย (Malicious Command) ช่องโหว่เกิดจากความผิดพลาดในการตรวจสอบ URI Scheme ภายในฟีเจอร์ Markdown Preview ทำให้เมื่อผู้ใช้คลิกลิงก์ที่ถูกเตรียมไว้ ระบบจะทำการรันไฟล์ (Execute) ทันทีแบบ Silent Execution โดยไม่มีหน้าต่างแจ้งเตือนความปลอดภัยจาก Windows ปรากฏ

1. พฤติกรรมการโจมตีที่ตรวจพบ

1.1 ส่งไฟล์ Markdown (.md) ที่ดัดแปลงเป็นพิเศษผ่านอีเมลหรือช่องทางแชท

1.2 ฝังลิงก์อันตรายที่อาศัยช่องโหว่ของโปรแกรมเพื่อสั่งรันไฟล์นามสกุลอื่น ๆ ในเครื่อง

1.3 ผู้โจมตีสามารถเข้าควบคุมเครื่องระยะไกล (RCE) หากผู้ใช้หลงเชื่อเปิดไฟล์และคลิกลิงก์ภายใน

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ

โปรแกรม Notepad บน Windows 11 เวอร์ชันก่อน 11.2510

3. แนวทางการป้องกันและลดความเสี่ยง

3.1 อัปเดต Notepad เป็นเวอร์ชันล่าสุด ผ่านทาง Microsoft Store (ไปที่ Library > Get Updates)

3.2 อัปเดต Windows ให้เป็นปัจจุบัน เนื่องจากบางครั้ง Microsoft จะส่งแพตช์ความปลอดภัยของระบบที่เกี่ยวข้องกับโปรแกรมพื้นฐานผ่านช่องทางนี้ด้วย

3.3 หลีกเลี่ยงการเปิดไฟล์ที่ไม่รู้จัก โดยเฉพาะไฟล์นามสกุล .md จากแหล่งที่มาที่ไม่น่าเชื่อถือ

3.4 ระมัดระวังลิงก์ภายในเอกสาร ตรวจสอบลิงก์ก่อนคลิกแม้จะเป็นการเปิดไฟล์ผ่านโปรแกรมจัดการข้อความทั่วไป

4. มาตรการชั่วคราว (กรณียังไม่สามารถอัปเดตได้ทันที)

4.1 เปลี่ยนไปใช้ Text Editor อื่น เช่น Notepad++ หรือ VS Code ในการเปิดไฟล์ Markdown แทนชั่วคราว

4.2 สแกนระบบแบบ Full Scan ด้วยโปรแกรมป้องกันไวรัสที่เชื่อถือได้หากเผลอคลิกลิงก์ที่น่าสงสัย

5. อ้างอิง (References)