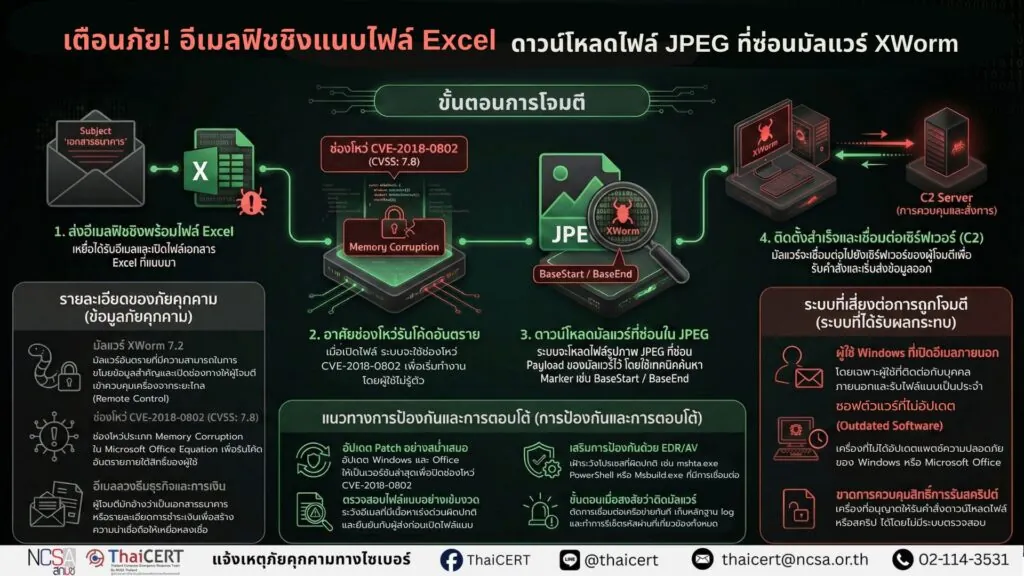

ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ พบรายงานแคมเปญฟิชชิงที่ใช้ไฟล์แนบ Microsoft Excel เมื่อผู้ใช้เปิดไฟล์ระบบจะดาวน์โหลดไฟล์ JPEG ที่ซ่อนเพย์โหลดเพื่อติดตั้งมัลแวร์ XWorm 7.2 อาจนำไปสู่การควบคุมเครื่องจากระยะไกลและการขโมยข้อมูลสำคัญได้

1. รายละเอียดภัยคุกคาม

ผู้โจมตีใช้อีเมลธีมเอกสารธุรกิจ การเงิน เช่น เอกสารธนาคาร รายละเอียดการชำระเงิน เพื่อเพิ่มความน่าเชื่อถือและหลอกให้เปิดไฟล์ Excel โดยอาศัยช่องโหว่ CVE-2018-0802 ( CVSSV3.1 :7.8 ) ใน Microsoft Office Equation เป็นช่องโหว่ประเภท Memory Corruption เพื่อรันโค้ดอันตราย ภายใต้สิทธิ์ของผู้ใช้ จากนั้นดาวน์โหลดและติดตั้ง XWorm 7.2 เข้าควบคุมเครื่องจากระยะไกลและเข้าถึงข้อมูลภายในองค์กร

2. กระบวนการโจมตี

2.1 ผู้โจมตีส่งอีเมลฟิชชิงแนบไฟล์ Excel ให้เหยื่อ

2.2 เมื่อเปิดไฟล์ จะอาศัยช่องโหว่ CVE-2018-0802 เพื่อรันโค้ดอันตราย

2.3 ระบบจะดาวน์โหลดไฟล์ JPEG ที่ซ่อนเพย์โหลดไว้ระหว่าง marker เช่น BaseStart และ BaseEnd เพื่อดึงมัลแวร์ XWorm ออกมา

2.4 เมื่อติดตั้งสำเร็จ มัลแวร์จะเชื่อมต่อไปยัง Command and Control Server (C2) เพื่อรับคำสั่งและส่งข้อมูลออก

3. ระบบที่ได้รับผลกระทบ

3.1 เครื่องผู้ใช้ Windows ที่รับไฟล์จากอีเมลภายนอกเป็นประจำ

3.2 เครื่องที่ยังไม่ได้อัปเดตแพตช์ Windows/Office เป็นระยะเวลานาน

3.3 เครื่องที่อนุญาตให้รันสคริปต์ คำสั่งดาวน์โหลดไฟล์ได้โดยไม่มีการควบคุม

4. แนวทางการบรรเทาและป้องกันความเสี่ยง

4.1 ติดตั้งแพตช์ความปลอดภัยของ Microsoft Office เพื่อปิดช่องโหว่ CVE-2018-0802

4.2 เพิ่มความระมัดระวังไฟล์แนบ Excel จากอีเมลภายนอก และหลีกเลี่ยงการเปิดใช้งานเนื้อหา (Enable Content) หากไม่มั่นใจ

4.3 เพิ่มระดับการป้องกัน EDR/Antivirus และเฝ้าระวังการดาวน์โหลดไฟล์ผิดปกติ โดยเฉพาะไฟล์ที่แฝงตัวมาในรูปภาพ

5. คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 เฝ้าระวังพฤติกรรมผิดปกติ เช่น Excel เรียกใช้งาน mshta.exe, PowerShell หรือ Msbuild.exe ที่มีการเชื่อมต่อออกภายนอก

5.2 ตรวจสอบการสร้างไฟล์แปลกปลอมในโฟลเดอร์ Startup หรือการสร้าง Registry Key ใหม่ที่อาจใช้เพื่อการฝังตัวของมัลแวร์

5.3 หากสงสัยติดมัลแวร์ ให้แยกเครื่องออกจากเครือข่าย เก็บหลักฐาน log และรีเซ็ตบัญชี รหัสผ่านที่เกี่ยวข้อง

6. แหล่งอ้างอิง