120/69 (IT) ประจำวันศุกร์ที่ 27 กุมภาพันธ์ 2569

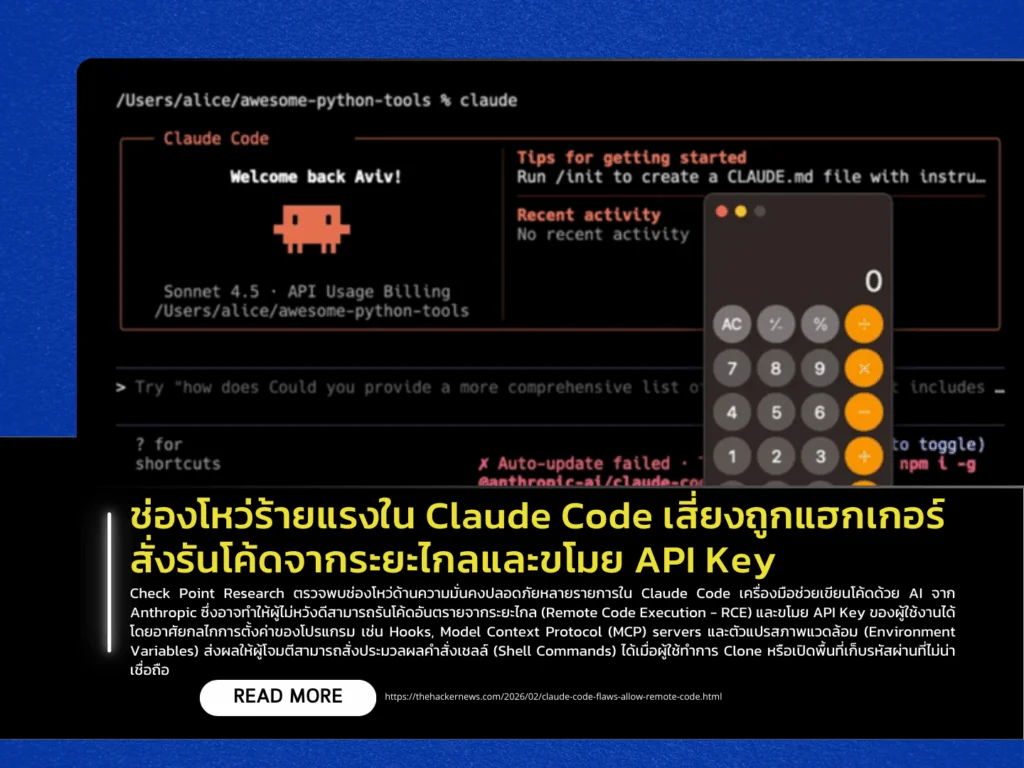

Check Point Research ตรวจพบช่องโหว่ด้านความมั่นคงปลอดภัยหลายรายการใน Claude Code เครื่องมือช่วยเขียนโค้ดด้วย AI จาก Anthropic ซึ่งอาจทำให้ผู้ไม่หวังดีสามารถรันโค้ดอันตรายจากระยะไกล (Remote Code Execution – RCE) และขโมย API Key ของผู้ใช้งานได้ โดยอาศัยกลไกการตั้งค่าของโปรแกรม เช่น Hooks, Model Context Protocol (MCP) servers และตัวแปรสภาพแวดล้อม (Environment Variables) ส่งผลให้ผู้โจมตีสามารถสั่งประมวลผลคำสั่งเชลล์ (Shell Commands) ได้เมื่อผู้ใช้ทำการ Clone หรือเปิดพื้นที่เก็บรหัสผ่านที่ไม่น่าเชื่อถือ

ช่องโหว่ที่รายงานมี 3 รายการสำคัญ ได้แก่ ช่องโหว่การข้ามระบบขออนุมัติ (Consent Bypass) ผ่านไฟล์ .claude/settings.json (CVSS: 8.7), ช่องโหว่ CVE-2025-59536 (CVSS: 8.7) ที่อาจทำให้เกิดการรันคำสั่งเชลล์โดยอัตโนมัติผ่านการตั้งค่า MCP และช่องโหว่ CVE-2026-21852 (CVSS: 5.3) ซึ่งเป็นช่องโหว่การเปิดเผยข้อมูล โดยหากผู้ใช้เปิดโปรเจกต์ที่ตั้งค่า ANTHROPIC_BASE_URL ไปยังเซิร์ฟเวอร์ของผู้โจมตี โปรแกรมอาจส่งคำขอ API รวมถึง API Key ของผู้ใช้ไปยังเซิร์ฟเวอร์ทันทีก่อนแสดงหน้าต่างแจ้งเตือนความเชื่อถือ

นักวิจัยระบุว่าเหตุการณ์นี้สะท้อนการเปลี่ยนแปลงของโมเดลภัยคุกคาม (Threat Model) เนื่องจากความเสี่ยงไม่ได้จำกัดอยู่แค่การรันโค้ดที่ไม่น่าเชื่อถือ แต่ขยายไปถึงการเปิดโปรเจกต์ที่ไม่น่าเชื่อถือด้วย ปัจจุบัน Anthropic ได้ออกแพตช์แก้ไขช่องโหว่ทั้งหมดแล้วใน Claude Code เวอร์ชัน 2.0.65 แนะนำให้นักพัฒนาเร่งอัปเดตซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุด และเพิ่มความระมัดระวังในการเปิดโปรเจกต์จากแหล่งที่ไม่รู้จัก เพื่อป้องกันการถูกแทรกซึมเข้าสู่โครงสร้างพื้นฐาน AI ขององค์กร

แหล่งข่าว https://thehackernews.com/2026/02/claude-code-flaws-allow-remote-code.html