ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยในผลิตภัณฑ์เครือข่ายของ Cisco ซึ่งอาจส่งผลกระทบต่อองค์กรที่ใช้งานโครงสร้างพื้นฐานแบบ SD-WAN โดยเฉพาะระบบที่เปิดให้เข้าถึงจากอินเทอร์เน็ต แม้เทคโนโลยีดังกล่าวจะช่วยเพิ่มประสิทธิภาพในการบริหารจัดการเครือข่าย แต่หากไม่ได้รับการอัปเดตหรือกำหนดค่าความปลอดภัยอย่างเหมาะสม อาจเปิดโอกาสให้ผู้ไม่หวังดีเข้าควบคุมหรือแก้ไขการตั้งค่าเครือข่ายได้โดยไม่ได้รับอนุญาต

1. รายละเอียดช่องโหว่

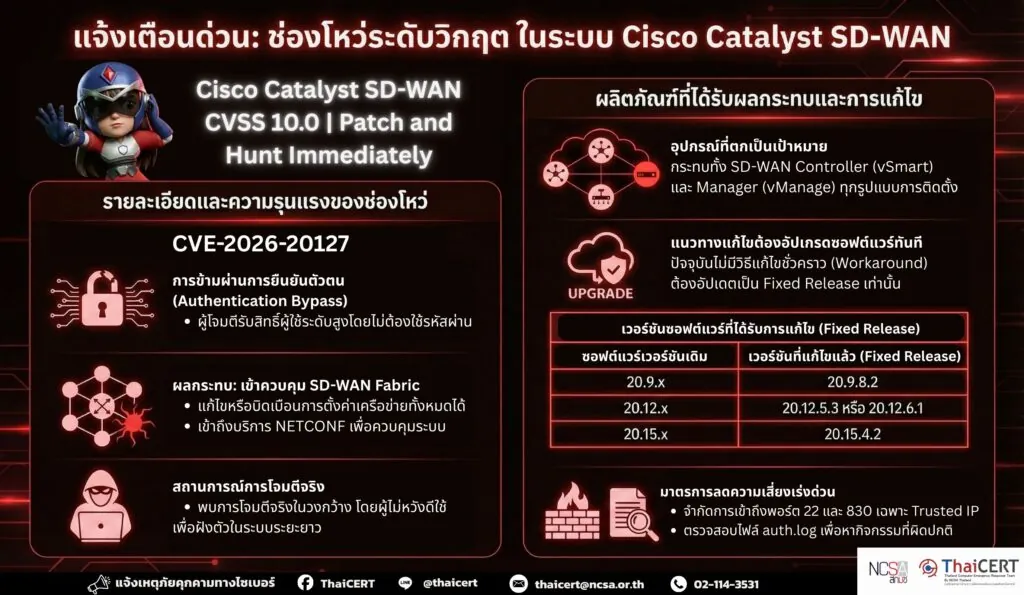

Cisco ได้เปิดเผยช่องโหว่ CVE-2026-20127 ( มีระดับความรุนแรง CVSSv3.1: 10.0 ) เป็นช่องโหว่ในกลไกการยืนยันตัวตนของการเชื่อมต่อแบบ peering ในระบบ Cisco Catalyst SD-WAN Controller (เดิม vSmart) และ Cisco Catalyst SD-WAN Manager (เดิม vManage) เกิดจากกระบวนการ peering authentication ทำงานไม่ถูกต้อง ทำให้ผู้โจมตีจากระยะไกลที่ไม่ได้ผ่านการพิสูจน์ตัวตนสามารถส่ง crafted requests เพื่อข้ามขั้นตอนการยืนยันตัวตน (Authentication Bypass) และเข้าสู่ระบบด้วยบัญชีภายในที่มีสิทธิ์ระดับสูง (non-root, high-privileged account) ได้สำเร็จ ซึ่งอาจนำไปสู่การเข้าถึงบริการ NETCONF และการแก้ไขหรือควบคุมการตั้งค่าเครือข่ายของ SD-WAN fabric

2. ภาพรวมของช่องโหว่

2.1 ประเภทช่องโหว่ : Authentication Bypass

2.2 ลักษณะการโจมตี: Remote, Unauthenticated

2.3 ผลกระทบ: ผู้โจมตีสามารถเข้าถึงระบบได้โดยไม่ได้รับอนุญาต จากนั้นยกระดับสิทธิ์เป็นผู้ใช้ภายในระดับสูง และดำเนินการแก้ไขหรือควบคุมการตั้งค่าเครือข่ายของระบบ SD-WAN ได้ ส่งผลให้โครงสร้างพื้นฐานเครือข่ายขององค์กรเสี่ยงต่อการถูกควบคุมหรือแทรกแซงโดยผู้ไม่หวังดี โดยเฉพาะระบบที่เปิดพอร์ตสู่สาธารณะ (Internet-facing) จะมีระดับความเสี่ยงสูงเป็นพิเศษ

3.สถานการณ์การโจมตี

มีรายงานว่ากลุ่มแฮกเกอร์ UAT-8616 ได้ทำการโจมตีและเข้าควบคุมระบบ Cisco SD-WAN ของหลายองค์กรทั่วโลก โดยใช้ประโยชน์จากช่องโหว่ CVE-2026-20127 เพื่อเข้าถึงระบบในระยะแรก (Initial Access) จากนั้นจึงยกระดับสิทธิ์เพิ่มเติมด้วยช่องโหว่ CVE-2022-20775 ( มีระดับความรุนแรง CVSSv3.1: 7.8 ) และฝังกลไกคงอยู่ในระบบ (Persistence) เพื่อรักษาการเข้าถึงในระยะยาว

หน่วยงานด้านความมั่นคงของสหรัฐฯ ได้แก่ Federal Bureau of Investigation (FBI) ได้ออกประกาศแจ้งเตือนให้ผู้ดูแลระบบเร่งดำเนินการแพตช์ระบบ Cisco SD-WAN ทั้งหมด และตรวจสอบหาหลักฐานการถูกเจาะระบบ (Indicators of Compromise) ขณะเดียวกัน Cybersecurity and Infrastructure Security Agency (CISA) ได้เผยแพร่แนวทางและข้อมูลสนับสนุนเกี่ยวกับการถูกโจมตีอย่างต่อเนื่องในระดับโลก

4. ช่องโหว่นี้ส่งผลกระทบต่อผลิตภัณฑ์ของ Cisco ดังต่อไปนี้

4.1 ผลิตภัณฑ์ (Affected Products)

– Cisco Catalyst SD-WAN Controller

– Cisco Catalyst SD-WAN Manager

4.2 รูปแบบการติดตั้งที่ได้รับผลกระทบ (Affected Deployment Types)

– On-Prem Deployment

– Cisco Hosted SD-WAN Cloud

– Cisco Hosted SD-WAN Cloud – Cisco Managed

– Cisco Hosted SD-WAN Cloud – FedRAMP Environment

5. แนวทางการแก้ไข

ปัจจุบัน ยังไม่มีวิธีแก้ไขชั่วคราว (workaround) ที่สามารถปิดช่องโหว่นี้ได้โดยตรง อย่างไรก็ตาม องค์กรสามารถแก้ไขปัญหาได้โดย อัปเกรดซอฟต์แวร์เป็นเวอร์ชันที่ได้รับการแก้ไข (Fixed Release) ตามที่ Cisco แนะนำโดยเร็วที่สุด

ทั้งนี้ ซอฟต์แวร์บางเวอร์ชันที่ได้รับผลกระทบ หมดระยะเวลาการบำรุงรักษา (End of Software Maintenance) ซึ่งอาจไม่ได้รับการสนับสนุนด้านความปลอดภัยเพิ่มเติม ขอแนะนำให้อัปเกรดไปยังเวอร์ชันที่ยังอยู่ในระยะการสนับสนุน (Supported Release) เพื่อให้ได้รับการแก้ไขช่องโหว่และการอัปเดตด้านความมั่นคงปลอดภัยอย่างต่อเนื่อง

ในระหว่างการวางแผนอัปเกรด องค์กรควรดำเนินมาตรการลดความเสี่ยงชั่วคราว เช่น

– จำกัดการเข้าถึงพอร์ต 22 (SSH) และ 830 (NETCONF) ให้เฉพาะ IP ที่ได้รับอนุญาต

– หลีกเลี่ยงการเปิดระบบสู่ Internet โดยตรง หากไม่จำเป็น

– ตรวจสอบไฟล์ /var/log/auth.log เพื่อค้นหากิจกรรมที่ผิดปกติ

6. คำแนะนำด้านความปลอดภัยเพิ่มเติม

6.1 วางระบบไว้หลัง Firewall หรือ DMZ

6.2 ปิดบริการที่ไม่จำเป็น เช่น HTTP

6.3 เปลี่ยนรหัสผ่านเริ่มต้นและเปิดใช้การยืนยันตัวตนหลายขั้นตอน (MFA)

6.4 ส่ง log ไปยังระบบ SIEM เพื่อตรวจจับความผิดปกติ

6.5 ทบทวนเหตุการณ์ peering และ authentication อย่างสม่ำเสมอ

7. แหล่งอ้างอิง