ในช่วงที่ผ่านมา สถานการณ์ความตึงเครียดด้านความมั่นคงระหว่างประเทศในหลายภูมิภาคของโลกมีแนวโน้มเพิ่มสูงขึ้นอย่างต่อเนื่อง นอกจากผลกระทบในมิติทางการเมือง เศรษฐกิจ และความมั่นคงแล้ว ผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยไซเบอร์ยังพบสัญญาณการเพิ่มขึ้นของกิจกรรมโจมตีทางอินเทอร์เน็ตที่เกี่ยวข้องกับแรงจูงใจทางภูมิรัฐศาสตร์ ซึ่งเริ่มขยายผลเข้าสู่ภาคธุรกิจเอกชนและองค์กรทั่วไปมากขึ้น

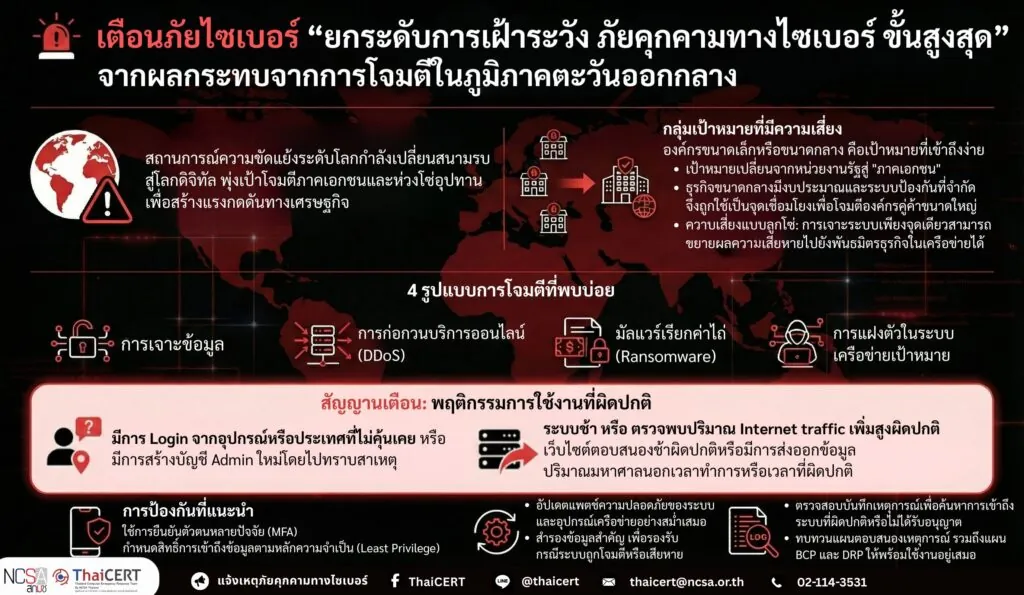

ลักษณะของภัยคุกคามในปัจจุบันสะท้อนให้เห็นว่า การโจมตีไซเบอร์ไม่ได้จำกัดอยู่เฉพาะหน่วยงานรัฐหรือโครงสร้างพื้นฐานสำคัญอีกต่อไป แต่สามารถมุ่งเป้าไปยังองค์กรที่มีระบบเชื่อมต่อออนไลน์หรืออยู่ในห่วงโซ่อุปทานดิจิทัล แม้องค์กรนั้นจะไม่ได้มีความเกี่ยวข้องกับเหตุการณ์ความขัดแย้งโดยตรงก็ตาม

![]() แนวโน้มการเปลี่ยนเป้าหมายสู่ “ภาคธุรกิจเอกชน”

แนวโน้มการเปลี่ยนเป้าหมายสู่ “ภาคธุรกิจเอกชน”

จากการประเมินของนักวิเคราะห์ พบว่ากลุ่มผู้โจมตีที่มีศักยภาพสูงมีแนวโน้มขยายขอบเขตการดำเนินการจากเป้าหมายเชิงยุทธศาสตร์ไปสู่ภาคธุรกิจเอกชนมากขึ้น เนื่องจากองค์กรจำนวนมากยังมีข้อจำกัดด้านทรัพยากร บุคลากร และมาตรการด้านความมั่นคงปลอดภัยไซเบอร์

การโจมตีลักษณะนี้อาจไม่ได้มีเป้าหมายเฉพาะองค์กรใดองค์กรหนึ่ง แต่ใช้วิธีโจมตีแบบกระจายเป้าหมาย (Distributed Targeting) เพื่อสร้างผลกระทบเชิงเศรษฐกิจหรือก่อให้เกิดแรงกดดันในวงกว้างผ่านระบบดิจิทัล

![]() เหตุใดธุรกิจขนาดกลางและขนาดย่อม (Small and Medium-Sized Businesses: SMBs) จึงมีความเสี่ยงสูง

เหตุใดธุรกิจขนาดกลางและขนาดย่อม (Small and Medium-Sized Businesses: SMBs) จึงมีความเสี่ยงสูง

• เป็นเป้าหมายที่เข้าถึงได้ง่าย (Soft Targets)

องค์กรขนาดเล็กหรือขนาดกลางมักมีงบประมาณด้านความปลอดภัยไซเบอร์จำกัด ทำให้ระบบเฝ้าระวังหรือการอัปเดตแพตช์ไม่ต่อเนื่อง ส่งผลให้ผู้โจมตีสามารถเข้าถึงระบบได้ง่ายกว่า

• ความเสี่ยงผลกระทบแบบลูกโซ่ (Supply Chain Exposure)

การเจาะระบบองค์กรหนึ่งอาจถูกใช้เป็นช่องทางเข้าถึงองค์กรคู่ค้าหรือพันธมิตรทางธุรกิจที่มีการเชื่อมต่อระบบร่วมกัน ส่งผลให้ความเสียหายขยายตัวในวงกว้างโดยไม่ตั้งใจ

![]() รายละเอียดภัยคุกคาม

รายละเอียดภัยคุกคาม

ผู้เชี่ยวชาญพบว่าผู้โจมตีมีการปรับเปลี่ยนวิธีการดำเนินการให้ยืดหยุ่นและหลบเลี่ยงการตรวจจับมากขึ้น โดยอาศัยช่องทางเครือข่ายหรือระบบที่ได้รับอนุญาตเพื่อดำเนินกิจกรรมอย่างต่อเนื่อง

รูปแบบการโจมตีที่อาจพบ ได้แก่

• การเจาะระบบเครือข่ายองค์กรและการเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต

• การก่อกวนหรือทำให้บริการออนไลน์หยุดชะงัก

• การใช้มัลแวร์ควบคุมระบบจากระยะไกล หรือการเข้ารหัสข้อมูลเพื่อเรียกค่าไถ่

• การเคลื่อนย้ายภายในเครือข่าย (Lateral Movement) เพื่อขยายผลการโจมตี

ในบางกรณี มีการส่งสัญญาณหรือประกาศผ่านช่องทางสาธารณะเกี่ยวกับกิจกรรมทางไซเบอร์ ซึ่งอาจสะท้อนถึงความพยายามสร้างผลกระทบทางจิตวิทยาหรือแรงกดดันต่อภาคธุรกิจ

![]() ตัวชี้วัดความเสี่ยงที่องค์กรควรเฝ้าระวัง

ตัวชี้วัดความเสี่ยงที่องค์กรควรเฝ้าระวัง

องค์กรสามารถใช้สัญญาณต่อไปนี้เป็นตัวบ่งชี้ว่าระบบอาจกำลังเผชิญความเสี่ยง:

• เว็บไซต์หรือบริการออนไลน์ตอบสนองช้าหรือหยุดชะงักผิดปกติ

• การ Login จากตำแหน่งหรืออุปกรณ์ที่ไม่เคยใช้งานมาก่อน

• ปริมาณทราฟฟิกขาออก (Outbound Traffic) เพิ่มสูงผิดปกติ

• การเข้าถึงข้อมูลจำนวนมากนอกเวลาทำการ

• มีการสร้างบัญชีผู้ดูแลระบบใหม่โดยไม่ทราบสาเหตุ

![]() ความเสี่ยงและผลกระทบที่อาจเกิดขึ้น

ความเสี่ยงและผลกระทบที่อาจเกิดขึ้น

ในยุคที่องค์กรเชื่อมโยงกันผ่านคลาวด์และระบบออนไลน์ การโจมตีเพียงจุดเดียวสามารถสร้างผลกระทบเป็นลูกโซ่ได้อย่างรวดเร็ว เช่น

• การรั่วไหลของข้อมูลลูกค้าและข้อมูลทางธุรกิจ

• การหยุดชะงักของเว็บไซต์หรือกระบวนการให้บริการ

• ค่าใช้จ่ายด้านการกู้คืนระบบและตอบสนองเหตุการณ์ที่สูงกว่าคาดการณ์

• ความเสียหายต่อชื่อเสียงและความเชื่อมั่นขององค์กร

โดยเฉพาะธุรกิจที่พึ่งพาระบบออนไลน์เป็นหลัก อาจได้รับผลกระทบต่อการดำเนินงานหลายวัน แม้จะเป็นเหตุการณ์เพียงครั้งเดียว

![]() ข้อควรระวังและแนวทางปฏิบัติสำหรับองค์กร

ข้อควรระวังและแนวทางปฏิบัติสำหรับองค์กร

ความมั่นคงปลอดภัยไซเบอร์ในปัจจุบันไม่ใช่เรื่องขององค์กรขนาดใหญ่เพียงอย่างเดียว แต่เป็นความรับผิดชอบร่วมกันของทุกภาคส่วน การตั้งค่าระบบที่ไม่เหมาะสมหรือการขาดการเฝ้าระวังอย่างต่อเนื่องอาจกลายเป็นช่องทางให้ผู้ไม่หวังดีเข้าถึงระบบได้โดยง่าย

![]() แนวทางการตรวจสอบ

แนวทางการตรวจสอบ

หน่วยงานควรเพิ่มการเฝ้าระวังและตรวจสอบระบบสารสนเทศอย่างต่อเนื่อง เพื่อให้สามารถตรวจพบความผิดปกติได้อย่างทันท่วงที ดังนี้

• ตรวจสอบบันทึกเหตุการณ์ (Log) และกิจกรรมการใช้งานย้อนหลัง เพื่อค้นหาการเข้าถึงระบบที่ผิดปกติหรือไม่ได้รับอนุญาต

• เฝ้าระวังการเข้าใช้งานบัญชีผู้ใช้จากตำแหน่ง อุปกรณ์ หรือช่วงเวลาที่ไม่สอดคล้องกับพฤติกรรมปกติ

• ตรวจสอบบัญชีผู้ใช้งานสิทธิ์ระดับสูง และการเข้าถึงระบบจากระยะไกลให้เป็นไปตามนโยบายที่กำหนด

• ใช้ข้อมูลข่าวกรองภัยคุกคามและระบบเฝ้าระวัง เพื่อสนับสนุนการตรวจจับและติดตามความเสี่ยงอย่างต่อเนื่อง

![]() แนวทางการป้องกันและลดผลกระทบ

แนวทางการป้องกันและลดผลกระทบ

หน่วยงานควรดำเนินมาตรการเชิงป้องกันเพื่อลดความเสี่ยงและจำกัดผลกระทบจากการโจมตีทางไซเบอร์ ดังนี้

• ใช้การยืนยันตัวตนหลายปัจจัย (MFA) สำหรับบัญชีสำคัญและบัญชีที่มีสิทธิ์ระดับสูง

• อัปเดตแพตช์ความปลอดภัยของระบบ ซอฟต์แวร์ และอุปกรณ์เครือข่ายอย่างสม่ำเสมอ

• กำหนดสิทธิ์การเข้าถึงข้อมูลตามหลักความจำเป็น (Least Privilege)

• เสริมสร้างความตระหนักรู้เกี่ยวกับภัย Phishing และ Social Engineering แก่บุคลากร

• สำรองข้อมูลสำคัญและแยกพื้นที่จัดเก็บ เพื่อรองรับกรณีระบบถูกโจมตีหรือเสียหาย

• ทบทวนแผนตอบสนองเหตุการณ์ รวมถึงแผน BCP และ DRP ให้พร้อมใช้งานอยู่เสมอ

![]() แหล่งอ้างอิง:

แหล่งอ้างอิง: