ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยจาก Adobe ที่ได้เผยแพร่การอัปเดตด้านความปลอดภัยเพื่อแก้ไขช่องโหว่ในผลิตภัณฑ์ รวมถึง Adobe Commerce, Magento Open Source, Adobe Illustrator, Acrobat Reader และ Premiere Pro ที่อาจส่งผลกระทบต่อความมั่นคงปลอดภัยของระบบ ผู้ดูแลระบบควรตรวจสอบระบบที่ใช้งานและดำเนินการอัปเดตแพตช์โดยเร็วเพื่อลดความเสี่ยงจากการถูกโจมตีผ่านช่องโหว่ดังกล่าว

1. รายละเอียด

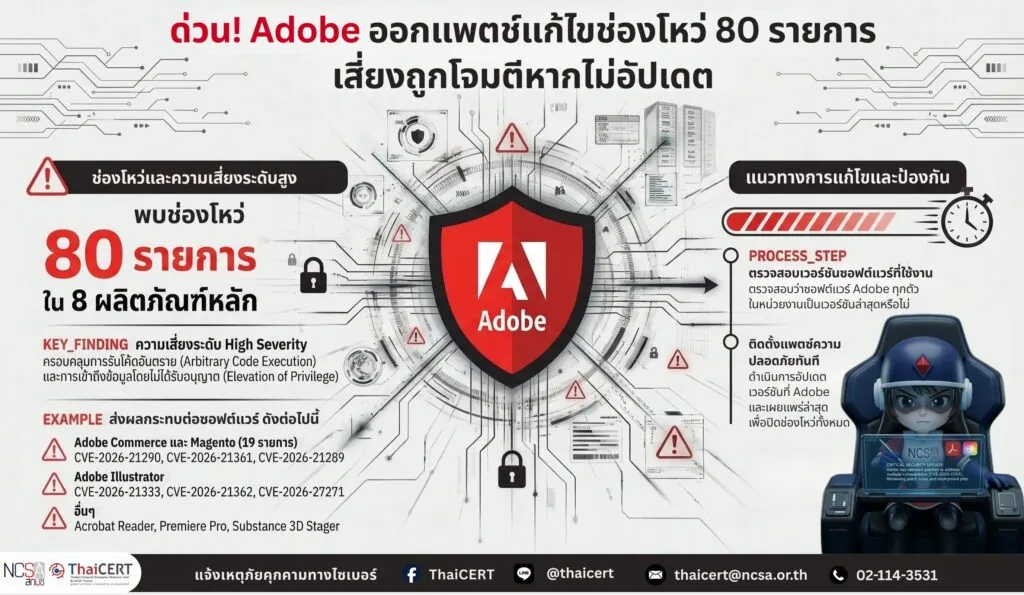

Adobe ได้เผยแพร่การอัปเดตด้านความปลอดภัยเพื่อแก้ไขช่องโหว่รวมจำนวน 80 รายการ ในผลิตภัณฑ์ของ Adobe จำนวน 8 รายการ ซึ่งช่องโหว่ดังกล่าวครอบคลุมหลายประเภท เช่น Arbitrary Code Execution, Elevation of Privilege, Security Feature Bypass และ Denial-of-Service (DoS) โดยหนึ่งในผลิตภัณฑ์ที่ได้รับผลกระทบสำคัญคือ Adobe Commerce และ Magento Open Source ที่มีการแก้ไขช่องโหว่จำนวน 19 รายการ และมีช่องโหว่บางรายการมีความรุนแรงระดับ High Severity อาจเปิดโอกาสให้ผู้โจมตีสามารถยกระดับสิทธิ์การเข้าถึง หรือรันโค้ดอันตรายบนระบบที่ได้รับผลกระทบได้[1]

2. รายละเอียดของช่องโหว่

2.1 ช่องโหว่ Elevation of Privilege ใน Adobe Commerce หมายเลขช่องโหว่ CVE-2026-21290, CVE-2026-21361, CVE-2026-21284, CVE-2026-21311 และ CVE-2026-21309 (ระดับความรุนแรง High) โดยช่องโหว่เหล่านี้อาจทำให้ผู้โจมตีสามารถ ยกระดับสิทธิ์การเข้าถึงภายในระบบ ได้ หากสามารถใช้ประโยชน์จากช่องโหว่สำเร็จ อาจทำให้ผู้โจมตีเข้าถึงข้อมูลสำคัญหรือดำเนินการต่าง ๆ บนระบบได้โดยไม่ได้รับอนุญาต

2.2 ช่องโหว่ Security Feature Bypass ใน Adobe Commerce หมายเลขช่องโหว่ CVE-2026-21289 (ระดับความรุนแรง High) ช่องโหว่นี้อาจทำให้ผู้โจมตีสามารถ หลีกเลี่ยงกลไกด้านความปลอดภัยของระบบ ซึ่งอาจนำไปสู่การเข้าถึงฟังก์ชันหรือทรัพยากรที่ควรถูกจำกัดได้

2.3 ช่องโหว่ Arbitrary Code Execution ใน Adobe Illustrator หมายเลขช่องโหว่ CVE-2026-21333, CVE-2026-21362, CVE-2026-27271, CVE-2026-27272 และ CVE-2026-27267 ช่องโหว่เหล่านี้อาจทำให้ผู้โจมตีสามารถ รันโค้ดที่เป็นอันตรายบนระบบของผู้ใช้งาน หากผู้ใช้เปิดไฟล์ที่ถูกสร้างขึ้นเป็นพิเศษ ซึ่งอาจส่งผลให้ระบบถูกควบคุมโดยผู้ไม่หวังดี

2.4 ช่องโหว่ Arbitrary Code Execution ในผลิตภัณฑ์ Adobe อื่น ๆ ได้แก่

• Adobe Acrobat Reader

• Adobe Premiere Pro

• Substance 3D Stager

• DNG Software Development Kit (SDK)

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ[2]

3.1 Adobe Commerce เวอร์ชันที่ได้รับผลกระทบ ได้แก่

• Adobe Commerce 2.4.4 – 2.4.9

• Adobe Commerce B2B 1.3.3 – 1.5.3

3.2 Magento Open Sourceเวอร์ชันที่ได้รับผลกระทบ ได้แก่

• Magento Open Source 2.4.5 – 2.4.9

3.3 Adobe Illustrator ได้รับผลกระทบในหลายเวอร์ชันก่อนการอัปเดตล่าสุด

3.4 Adobe Acrobat Reader ได้รับผลกระทบใน Acrobat และ Acrobat Reader หลายเวอร์ชันก่อนการอัปเดตล่าสุด

3.5 Adobe Premiere Pro ได้รับผลกระทบในเวอร์ชันก่อนการอัปเดตล่าสุด

3.6 Substance 3D Stager/ Substance 3D Painter ได้รับผลกระทบในเวอร์ชันก่อนการอัปเดตล่าสุด

3.7 Adobe Experience Manager ได้รับผลกระทบในบางเวอร์ชันก่อนการอัปเดตแพตช์ด้านความปลอดภัย

3.8 DNG Software Development Kit (SDK) ได้รับผลกระทบในเวอร์ชันก่อนการเผยแพร่แพตช์แก้ไขล่าสุด

4. แนวทางการแก้ไข

4.1 ตรวจสอบเวอร์ชันของผลิตภัณฑ์ Adobe ที่ใช้งานอยู่ภายในองค์กร

4.2 ดำเนินการอัปเดตแพตช์หรือเวอร์ชันที่ Adobe เผยแพร่ล่าสุด

4.3 สำหรับ Adobe Commerce และ Magento Open Source ควรดำเนินการอัปเดตภายในระยะเวลาที่แนะนำ (ภายใน 30 วัน)

5. คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 จำกัดการดาวน์โหลดหรือเปิดไฟล์จากแหล่งที่ไม่น่าเชื่อถือ

5.2 อัปเดตซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุดอย่างสม่ำเสมอ

5.3 ใช้ระบบตรวจสอบและเฝ้าระวังความผิดปกติของระบบ (Security Monitoring)

5.4 จัดทำและดูแล Asset Inventory ของซอฟต์แวร์ภายในองค์กร

6. แหล่งอ้างอิง