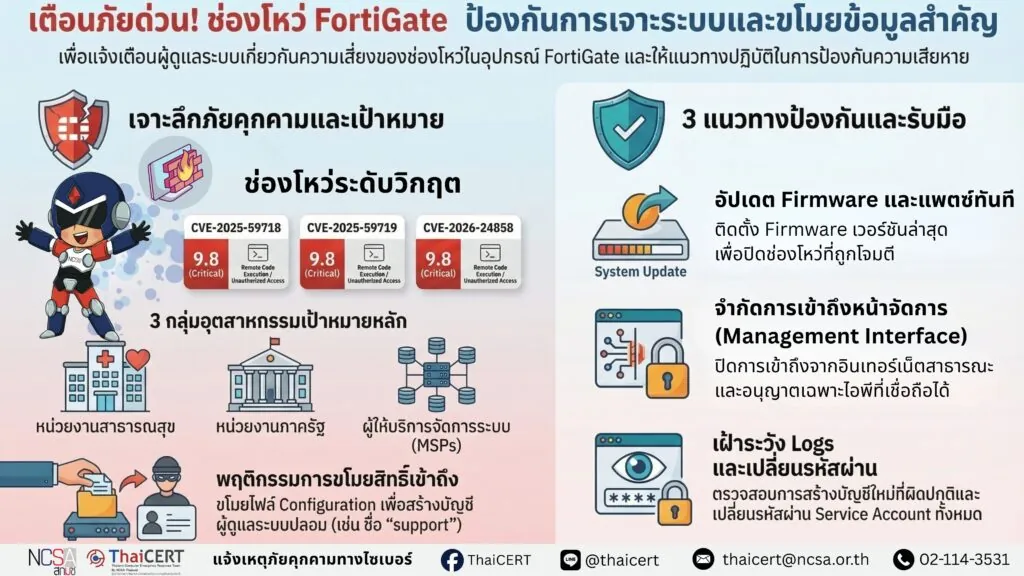

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ด้านความมั่นคงปลอดภัยทางไซเบอร์ พบรายงานเกี่ยวกับแคมเปญการโจมตีที่มุ่งเป้าไปที่อุปกรณ์ FortiGate Next-Generation Firewall (NGFW) เพื่อใช้เป็นช่องทางในการลักลอบเข้าสู่เครือข่ายภายในขององค์กร [1]

จากรายงานของ SentinelOne ระบุว่า ภาคส่วนที่ตกเป็นเป้าหมายหลักในขณะนี้ ได้แก่ หน่วยงานด้านสาธารณสุข หน่วยงานภาครัฐ และผู้ให้บริการจัดการระบบ (Managed Service Providers – MSPs) [2]

1. ลักษณะและพฤติการณ์ของการโจมตี

กลุ่มผู้โจมตีอาศัยช่องโหว่ด้านความปลอดภัยระดับวิกฤตที่เพิ่งได้รับการเปิดเผย ตลอดจนการใช้ข้อมูลบัญชีที่คาดเดาง่าย เพื่อทำการเจาะเข้าสู่อุปกรณ์ FortiGate โดยช่องโหว่ที่เกี่ยวข้องมีดังนี้:

• CVE-2025-59718 ( CVSS V3.1:9.8 ) [3]

• CVE-2025-59719 ( CVSS V3.1:9.8 ) [4] [5]

• CVE-2026-24858 ( CVSS V3.1:9.8 ) [6] [7]

เป้าหมายสำคัญคือการดึงไฟล์การกำหนดค่า (Configuration files) ซึ่งมีการจัดเก็บข้อมูลบัญชีบริการ (Service Account) ที่ใช้สำหรับเชื่อมต่อกับระบบ Active Directory (AD) และ Lightweight Directory Access Protocol (LDAP)

เมื่อผู้โจมตีได้รับข้อมูลดังกล่าว จะสามารถดำเนินการเข้าถึงสิทธิต่างๆ ได้ดังนี้:

1.1 สร้าง บัญชีผู้ดูแลระบบภายใน (Local Administrator) ใหม่ โดยใช้ชื่อหลอกตาเช่น “support” เพื่อใช้เป็นช่องทางเข้าออกระบบได้อย่างอิสระโดยไม่มีข้อจำกัด

1.2 แฝงตัว ในลักษณะนายหน้าจัดหาช่องทางเข้าถึง (Initial Access Broker – IAB) เพื่อรักษาสถานะในระบบและนำสิทธิ์การเข้าถึงนี้ไปแสวงหาผลประโยชน์ทางการเงิน

1.3 ติดตั้ง เครื่องมือควบคุมระยะไกล (เช่น Pulseway หรือ MeshAgent) เพื่อขโมยฐานข้อมูลสำคัญของระบบ (NTDS.dit) และ Registry Hive ส่งออกไปยังเซิร์ฟเวอร์ภายนอก

2. แนวทางปฏิบัติเพื่อรับมือและป้องกัน

2.1 ตรวจสอบการตั้งค่าของอุปกรณ์ FortiGate ในระบบอย่างละเอียด โดยเฉพาะบัญชีผู้ดูแลระบบที่อาจถูกสร้างขึ้นมาใหม่โดยไม่ทราบสาเหตุ และนโยบายไฟร์วอลล์ที่มีการอนุญาตสิทธิ์ข้ามโซนเครือข่ายที่ผิดปกติ

2.2 อัปเดตระบบปฏิบัติการ เฟิร์มแวร์ และแพตช์ความปลอดภัยของอุปกรณ์ให้เป็นเวอร์ชันล่าสุดโดยทันที เพื่อ ปิดกั้น ช่องโหว่ที่อาจถูกนำมาใช้เป็นช่องทางในการโจมตี

2.3 เฝ้าระวังการบันทึกเหตุการณ์ (Logs) อย่างใกล้ชิด ทั้งการเข้าใช้งานระบบ AD การสแกนเครือข่าย การเชื่อมต่อไปยังไอพีภายนอกที่น่าสงสัย (เช่น ผ่านพอร์ต 443) รวมถึงการติดตั้งซอฟต์แวร์ Remote Access ที่ไม่ได้รับอนุญาต

2.4 เปลี่ยนรหัสผ่านของบัญชีบริการ (Service Account) ทั้งหมดทันที หากพบว่าอุปกรณ์ในเครือข่ายเคยมีช่องโหว่ หรือมีข้อบ่งชี้ว่าไฟล์การกำหนดค่าอาจถูกนำออกไปจากระบบ

2.5 จำกัดการเข้าถึงหน้าการจัดการ (Management Interface) ของอุปกรณ์ โดย ปิด การเข้าถึงจากอินเทอร์เน็ตสาธารณะ (WAN) และ อนุญาต เฉพาะ IP Address ของผู้ดูแลระบบที่เชื่อถือได้เท่านั้น (Workaround เบื้องต้น)

2.6 ระงับการใช้งานฟีเจอร์ที่เกี่ยวข้องกับช่องโหว่เป็นการชั่วคราว (Workaround) เช่น การ ปิด ระบบ FortiCloud SSO ในกรณีที่องค์กรยังไม่สามารถดำเนินการอัปเดตแพตช์ความปลอดภัยได้ทันที เพื่อ ลด ความเสี่ยงในการถูกลักลอบเข้าถึง

อุปกรณ์ไฟร์วอลล์เปรียบเสมือนปราการด่านแรกของเครือข่าย การบริหารจัดการความเสี่ยงและอุดช่องโหว่อย่างทันท่วงที จะช่วยป้องกันความเสียหายที่อาจส่งผลกระทบในระดับโครงสร้างขององค์กรได้

แหล่งอ้างอิง