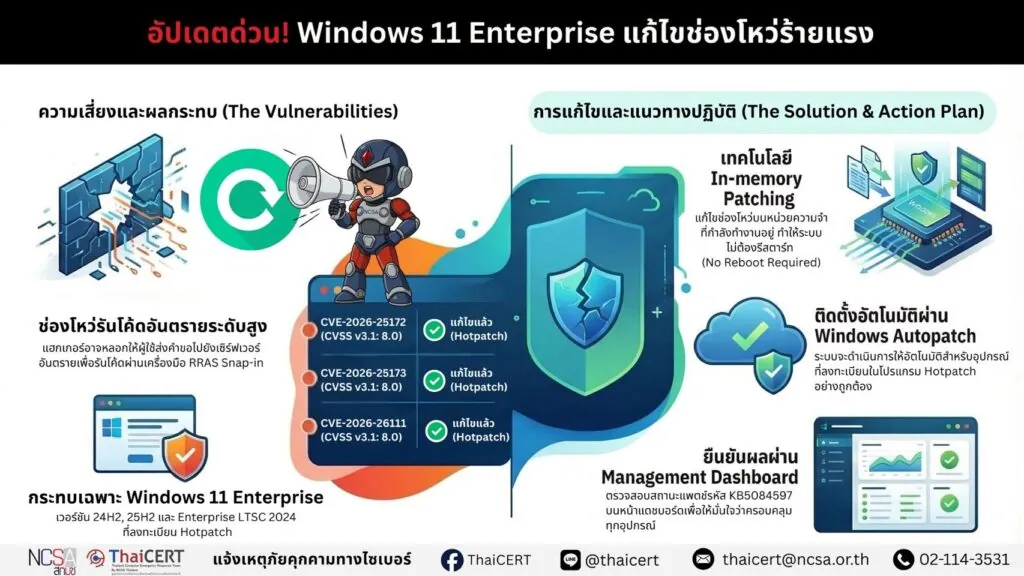

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามข่าวสารภัยคุกคามทางไซเบอร์ พบไมโครซอฟท์ออกอัปเดตความปลอดภัยนอกรอบ (Out-of-Band Hotpatch) [1] รหัส KB5084597 [2] เพื่อแก้ไขช่องโหว่ด้านความปลอดภัยระดับการรันโค้ดอันตราย ในเครื่องมือจัดการ Windows Routing and Remote Access Service (RRAS) ซึ่งอาจเปิดช่องให้ผู้โจมตีเจาะระบบผ่านเซิร์ฟเวอร์ที่เป็นอันตรายได้

1. กลุ่มอุปกรณ์ที่เข้าข่ายได้รับผลกระทบ เฉพาะอุปกรณ์ไคลเอนต์ระดับ Enterprise ที่ใช้จัดการเซิร์ฟเวอร์ระยะไกล ดังนี้

1.1 ระบบปฏิบัติการ Windows 11 เวอร์ชัน 25H2 และ 24H2

1.2 ระบบ Windows 11 Enterprise LTSC 2024

(หมายเหตุ: เฉพาะอุปกรณ์ที่ลงทะเบียนรับการอัปเดตแบบ Hotpatch เท่านั้น)

2. รูปแบบพฤติกรรมการโจมตี ผู้โจมตีที่ผ่านการยืนยันตัวตนบนโดเมน อาจใช้ประโยชน์จากช่องโหว่นี้โดยการหลอกให้ผู้ใช้ที่เข้าร่วมโดเมน ส่งคำขอไปยังเซิร์ฟเวอร์ที่เป็นอันตรายผ่านทางเครื่องมือ Routing and Remote Access Service (RRAS) Snap-in ซึ่งจะนำไปสู่การรันโค้ดอันตราย

3. การแก้ไขช่องโหว่สำหรับระบบ Mission-Critical ช่องโหว่ดังกล่าว (CVE-2026-25172 (CVSS v3.1: 8.0), CVE-2026-25173 (CVSS v3.1: 8.0) และ CVE-2026-26111 (CVSS v3.1: 8.0)) [3] [4] [5] ได้รับการแก้ไขเบื้องต้นแล้วใน Patch Tuesday ประจำเดือนมีนาคม 2026 อย่างไรก็ตาม เพื่อตอบโจทย์อุปกรณ์ที่มีความสำคัญ ซึ่งไม่สามารถหยุดชะงักหรือรีสตาร์ทได้โดยง่าย ไมโครซอฟท์จึงใช้เทคโนโลยี In-memory patching หรือการแพตช์บนหน่วยความจำของกระบวนการที่กำลังทำงานอยู่ ทำให้ระบบได้รับการแก้ไขและปกป้องในทันที โดยไม่จำเป็นต้องรีบูตเครื่อง

4. แนวทางการปฏิบัติและการบริหารจัดการสำหรับผู้ดูแลระบบ

4.1 ตรวจสอบสถานะของอุปกรณ์ระดับ Enterprise ในองค์กร ว่าได้รับการลงทะเบียนในโปรแกรม Hotpatch และระบบ Autopatch อย่างถูกต้องและครบถ้วน โดยหากจัดการผ่าน Windows Autopatch แพตช์นี้จะถูก “ติดตั้งโดยอัตโนมัติโดยไม่จำเป็นต้องรีสตาร์ทเครื่อง”

4.2 อัปเดตนโยบายความปลอดภัยและยืนยันผลการแพตช์ KB5084597 บนหน้าแดชบอร์ดการจัดการ เพื่อให้แน่ใจว่าการติดตั้งครอบคลุมทุกสถานการณ์ที่ได้รับผลกระทบ

4.3 เฝ้าระวังและยืนยันความสมบูรณ์ของการติดตั้งอัปเดต KB5084597 บนแดชบอร์ดการจัดการของอุปกรณ์เป้าหมายทั้งหมด

อ้างอิง