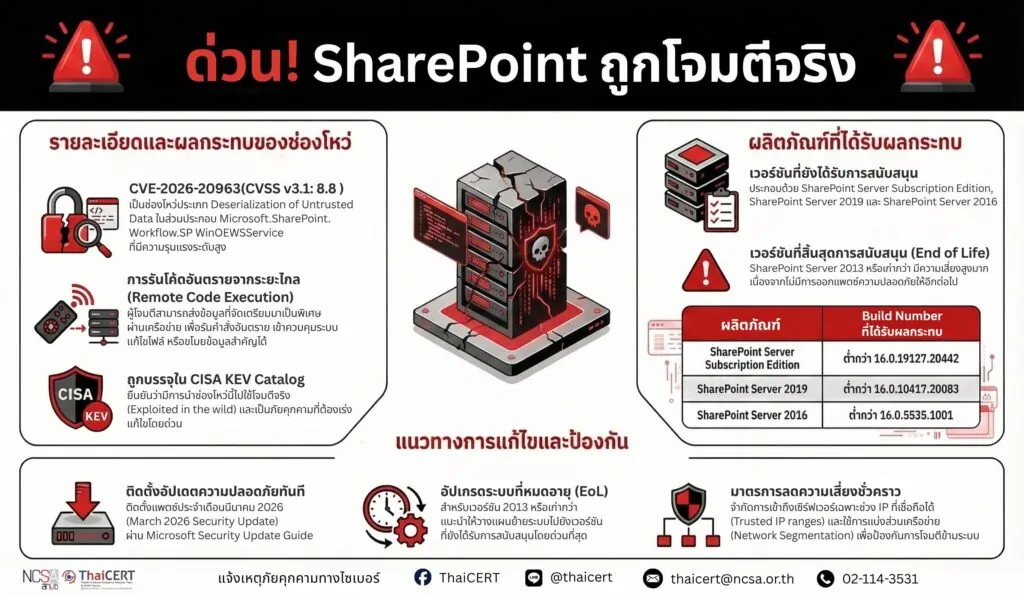

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (Thaicert) แจ้งเตือนหน่วยงานและผู้ดูแลระบบเกี่ยวกับช่องโหว่ความปลอดภัยระดับวิกฤตบน Microsoft SharePoint Server ซึ่งเปิดโอกาสให้ผู้โจมตีสามารถรันคำสั่งอันตรายเพื่อเข้าควบคุมเซิร์ฟเวอร์ได้จากระยะไกล โดยพบหลักฐานการนำไปใช้โจมตีจริงในวงกว้างและถูกบรรจุเข้าในบัญชีเฝ้าระวังสูงสุด (KEV Catalog) โดยหน่วยงาน CISA แล้ว[1]

1. รายละเอียดช่องโหว่

ช่องโหว่ CVE-2026-20963 ( CVSS v3.1: 8.8 )เป็นช่องโหว่ประเภท Deserialization of Untrusted Data[2] ที่เกิดขึ้นในส่วนประกอบ Microsoft.SharePoint.Workflow.SPWinOEWSService เปิดโอกาสให้ผู้โจมตีที่เข้าถึงเครือข่ายของเซิร์ฟเวอร์สามารถส่งข้อมูลที่จัดเตรียมมาเป็นพิเศษเข้าไปประมวลผล เพื่อรันโค้ดอันตรายบนเซิร์ฟเวอร์ SharePoint ได้โดยตรง (Remote Code Execution) ส่งผลให้ผู้โจมตีสามารถเข้าควบคุมระบบ แก้ไขไฟล์ หรือเข้าถึงข้อมูลสำคัญขององค์กรได้อย่างสมบูรณ์[4]

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ[3]

* Microsoft SharePoint Server Subscription Edition

* Microsoft SharePoint Server 2019

* Microsoft SharePoint Server 2016

* SharePoint Server 2013 หรือรุ่นที่เก่ากว่าและสิ้นสุดการสนับสนุน (End of life)

3. แนวทางการแก้ไข[4]

ดำเนินการติดตั้งแพตช์ความปลอดภัยทันที ผู้ดูแลระบบควรตรวจสอบและติดตั้งอัปเดตความปลอดภัยประจำเดือนมีนาคม 2026 สำหรับ SharePoint Server ผ่านทาง สำหรับช่องโหว่รหัส CVE-2026-20963 สำหรับหน่วยงานที่ใช้งาน เป็นเวอร์ชันที่ไม่ได้รับการอัปเดตความปลอดภัยแล้ว มีความเสี่ยงสูงที่จะได้รับผลกระทบจากช่องโหว่ในลักษณะเดียวกัน แนะนำให้วางแผนย้ายระบบไปยังเวอร์ชันที่ยังได้รับการสนับสนุนโดยด่วน

4. มาตรการลดความเสี่ยง (กรณีที่ยังไม่สามารถอัปเดตได้ทันที)

4.1 จำกัดการเข้าถึงเซิร์ฟเวอร์ SharePoint เฉพาะช่วงหมายเลขไอพีที่เชื่อถือได้ (Trusted IP ranges) และใช้การแบ่งส่วนเครือข่าย เพื่อป้องกันการขยายผลการโจมตีไปยังระบบอื่นภายในองค์กร

4.2 เฝ้าระวังและตรวจสอบบันทึกเหตุการณ์อย่างใกล้ชิดเพื่อหาความผิดปกติที่เกี่ยวข้องกับการรันคำสั่งที่ไม่ได้สิทธิ์อนุญาต หรือพฤติกรรมการเรียกใช้งานไฟล์ระบบที่ผิดปกติ ซึ่งเป็นรูปแบบหลักที่ผู้โจมตีใช้ผ่านช่องทางเครือข่าย

5. อ้างอิง