ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยที่อาจส่งผลกระทบต่อระบบของหน่วยงาน โดยพบช่องโหว่ร้ายแรงในผลิตภัณฑ์ในกลุ่ม Oracle Fusion Middleware โดยเฉพาะระบบจัดการอัตลักษณ์และตัวจัดการเว็บเซอร์วิส ซึ่งสามารถถูกโจมตีผ่านเครือข่ายและนำไปสู่การยึดครองหรือควบคุมระบบได้ จึงขอแนะนำให้ผู้ดูแลระบบเร่งดำเนินการอัปเดตแพตช์เพื่อแก้ไขช่องโหว่โดยทันที

1. รายละเอียดช่องโหว่

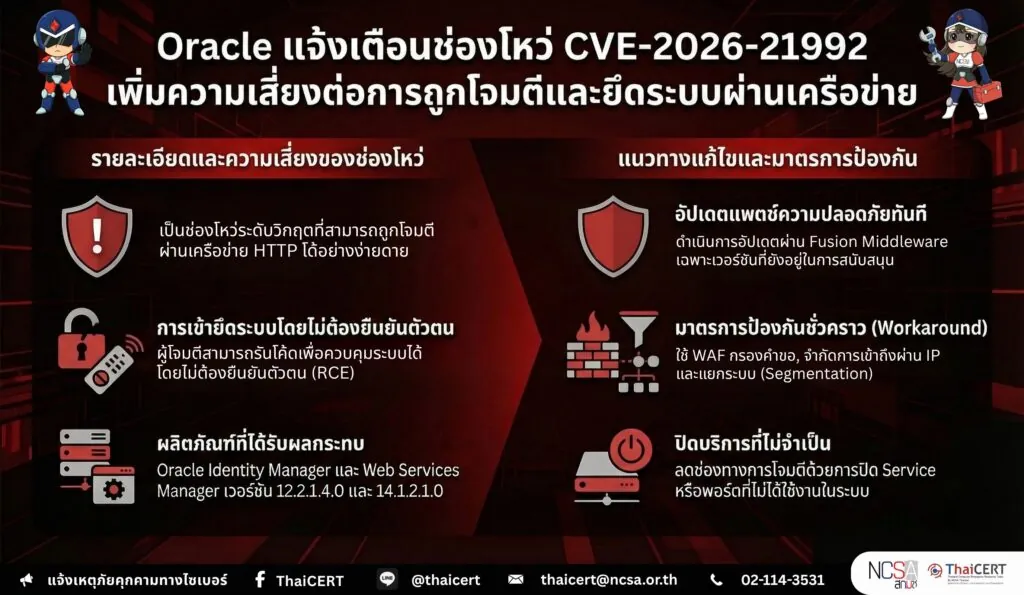

Oracle ได้เผยแพร่ประกาศด้านความปลอดภัย [1] เกี่ยวกับช่องโหว่ CVE-2026-21992 ( คะแนน CVSSv3.1: 9.8 ) [2] ซึ่งส่งผลกระทบต่อ Oracle Identity Manager ของ Oracle Fusion Middleware (ส่วนประกอบ REST WebServices) และ Oracle Web Services Manager ของ Oracle Fusion Middleware (ส่วนประกอบ Web Services Security) โดยช่องโหว่นี้สามารถถูกใช้เพื่อเข้าควบคุมระบบที่ได้รับผลกระทบได้ผ่านโปรโตคอล HTTP โดยไม่ต้องยืนยันตัวตน (Unauthenticated Remote Exploit) และอาจนำไปสู่การรันโค้ดจากระยะไกล (Remote Code Execution – RCE) ส่งผลให้ผู้โจมตีสามารถยึดครองระบบ Oracle Identity Manager และ Oracle Web Services Manager ได้อย่างสมบูรณ์

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ

2.1 Oracle Identity Manager เวอร์ชัน 12.2.1.4.0 และเวอร์ชัน 14.1.2.1.0

2.2 Oracle Web Services Manager เวอร์ชัน 12.2.1.4.0 และเวอร์ชัน 14.1.2.1.0

3. แนวทางการแก้ไข

แนะนำให้ดำเนินการอัปเดตแพตช์จาก Oracle โดยทันที ผ่านชุดอัปเดตของ Fusion Middleware [3] และควรตรวจสอบว่าใช้งานเวอร์ชันที่ยังอยู่ในช่วงการสนับสนุน (Premier / Extended Support) หากไม่สามารถอัปเดตได้ทันที ให้พิจารณามาตรการชั่วคราว (Workaround) ดังนี้

– จำกัดการเข้าถึงระบบผ่าน HTTP/HTTPS จากภายนอก (เช่น allowlist เฉพาะ IP ที่จำเป็น)

– ปิดหรือจำกัดการเข้าถึง service ที่ไม่จำเป็น

– ใช้ Web Application Firewall (WAF) เพื่อช่วยกรองคำขอที่ผิดปกติ

– แยกระบบ (segmentation) เพื่อลดผลกระทบหากถูกโจมตี

4. คำแนะนำด้านความปลอดภัยเพิ่มเติม

4.1 ตรวจสอบ Log การใช้งานย้อนหลัง เพื่อค้นหาพฤติกรรมผิดปกติหรือความพยายามโจมตี

4.2 เฝ้าระวังการเข้าถึงระบบจากแหล่งที่ไม่น่าเชื่อถือ

4.3 อัปเดตแพตช์ด้านความปลอดภัยของระบบและซอฟต์แวร์อย่างสม่ำเสมอ

4.4 จัดทำและทบทวนนโยบายควบคุมการเข้าถึง (Access Control) ให้เหมาะสม

4.5 จัดทำระบบสำรองข้อมูล (Backup) และทดสอบการกู้คืนอย่างสม่ำเสมอ

5. แหล่งอ้างอิง