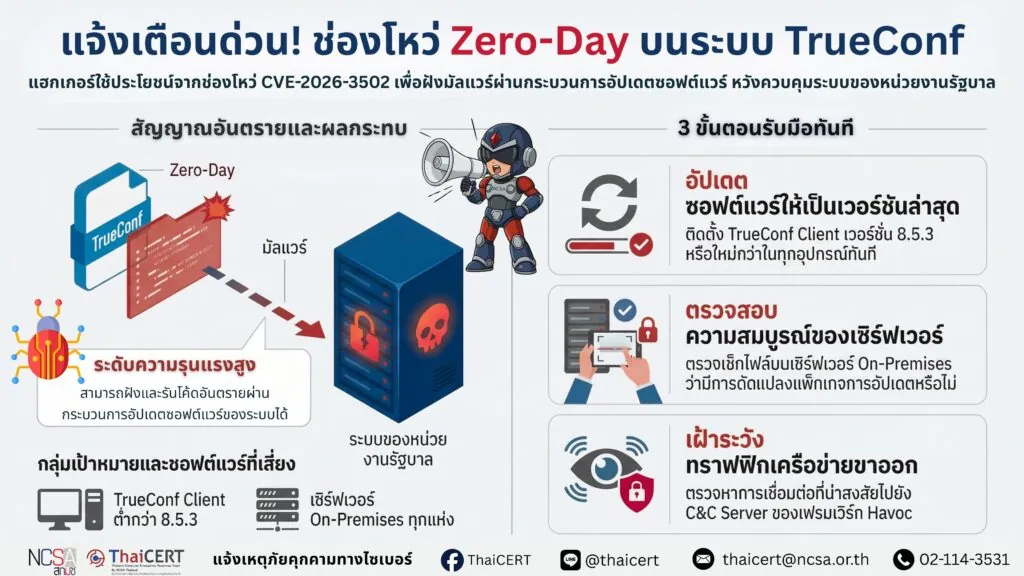

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยทางไซเบอร์ พบรายงานการโจมตีทางไซเบอร์ระดับองค์กร โดยกลุ่มแฮกเกอร์ที่ได้ใช้ประโยชน์จากช่องโหว่ Zero-Day ในซอฟต์แวร์การประชุมทางวิดีโอ TrueConf เพื่อมุ่งเป้าโจมตีหน่วยงานรัฐบาลในภูมิภาคเอเชีย ทำให้สามารถฝังและรันโค้ดอันตรายผ่านกระบวนการอัปเดตซอฟต์แวร์ของระบบ ส่งผลให้หน่วยงานเสี่ยงต่อการถูกเจาะและถูกควบคุมระบบคอมพิวเตอร์ [1]

1. กลุ่มอุปกรณ์ที่เข้าข่ายได้รับผลกระทบ

1.1 ซอฟต์แวร์ TrueConf Client เวอร์ชันที่ต่ำกว่า 8.5.3

1.2 เซิร์ฟเวอร์จัดการการประชุม TrueConf แบบติดตั้งภายในองค์กร (On-Premises Server)

2. รูปแบบพฤติกรรมการโจมตี

2.1 ช่องโหว่รหัสอ้างอิง CVE-2026-3502 ( CVSS v3.1 Score 7.8 ) เกิดขึ้นจากซอฟต์แวร์ TrueConf Client ขาดกระบวนการตรวจสอบความสมบูรณ์และยืนยันสิทธิ์ ก่อนทำการดึงไฟล์เพื่อติดตั้งอัปเดต

2.2 แฮกเกอร์ทำการเจาะเข้าสู่ระบบเซิร์ฟเวอร์ TrueConf แบบ On-premises ขององค์กรเป้าหมาย จากนั้นทำการแทนที่แพ็กเกจการอัปเดตดั้งเดิมด้วยแพ็กเกจที่ฝังมัลแวร์

2.3 เมื่อไคลเอนต์ตรวจพบความแตกต่างของเวอร์ชัน ระบบจะแจ้งเตือนให้ผู้ใช้อัปเดตและดึงไฟล์จากเซิร์ฟเวอร์ที่ถูกควบคุมไว้มาติดตั้ง โดยใช้เทคนิค DLL Sideloading ทำงานร่วมกับไฟล์ติดตั้งที่ถูกกฎหมาย เพื่อฝังไลบรารีอันตรายลงในเครื่องปลายทาง

2.3 มัลแวร์จะทำการสอดแนมไปยังระบบอื่นๆ ภายในเครือข่าย สร้างช่องทางฝังตัวอย่างถาวร และมีการสื่อสารไปยังศูนย์ควบคุมและสั่งการ ของเฟรมเวิร์ก Havoc

3. การแก้ไขช่องโหว่ / รายละเอียดการอัปเดต

3.1 มีการออกแพตช์อัปเดตในซอฟต์แวร์ TrueConf Client เวอร์ชัน 8.5.3 เรียบร้อยแล้ว [2]

3.2 Cybersecurity and Infrastructure Security Agency (CISA) ได้ทำการเพิ่มช่องโหว่ CVE-2026-3502 ลงในแคตตาล็อกช่องโหว่ที่พบการโจมตีจริง (Known Exploited Vulnerabilities – KEV) พร้อมประกาศเร่งรัดให้หน่วยงานระดับรัฐบาลกลางดำเนินการอัปเดตระบบภายในวันที่ 16 เมษายน อย่างเคร่งครัด

4. แนวทางการปฏิบัติและการบริหารจัดการสำหรับผู้ดูแลระบบ

4.1 ดำเนินการอัปเดตซอฟต์แวร์ TrueConf Client ในอุปกรณ์เครื่องปลายทาง (Endpoint) ของผู้ใช้งานทุกคนให้เป็นเวอร์ชัน 8.5.3 หรือใหม่กว่าโดยทันที

4.2 ตรวจสอบเซิร์ฟเวอร์ On-Premises ดำเนินการตรวจสอบความสมบูรณ์ของไฟล์บนเซิร์ฟเวอร์ TrueConf ภายในองค์กร เพื่อค้นหาร่องรอยการบุกรุก หรือการถูกดัดแปลงแก้ไขแพ็กเกจการอัปเดต

4.3 ตรวจสอบและเฝ้าระวังทราฟฟิกเครือข่ายขาออกอย่างใกล้ชิด โดยเฉพาะการเชื่อมต่อที่น่าสงสัยซึ่งอาจเป็นการส่งข้อมูลกลับไปยัง C&C Server ที่เชื่อมโยงกับเฟรมเวิร์ก Havoc

แหล่งอ้างอิง