ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามรายงานจาก Microsoft เกี่ยวกับความเคลื่อนไหวของกลุ่มพันธมิตรผู้ให้บริการมัลแวร์เรียกค่าไถ่ Medusa ซึ่งมีการนำช่องโหว่ Zero-day มาใช้ในการโจมตีพุ่งเป้าไปที่การขโมยข้อมูลการยืนยันตัวตนของผู้ใช้งานในระบบปฏิบัติการ Windows[1]

1) สรุปสถานการณ์[2]

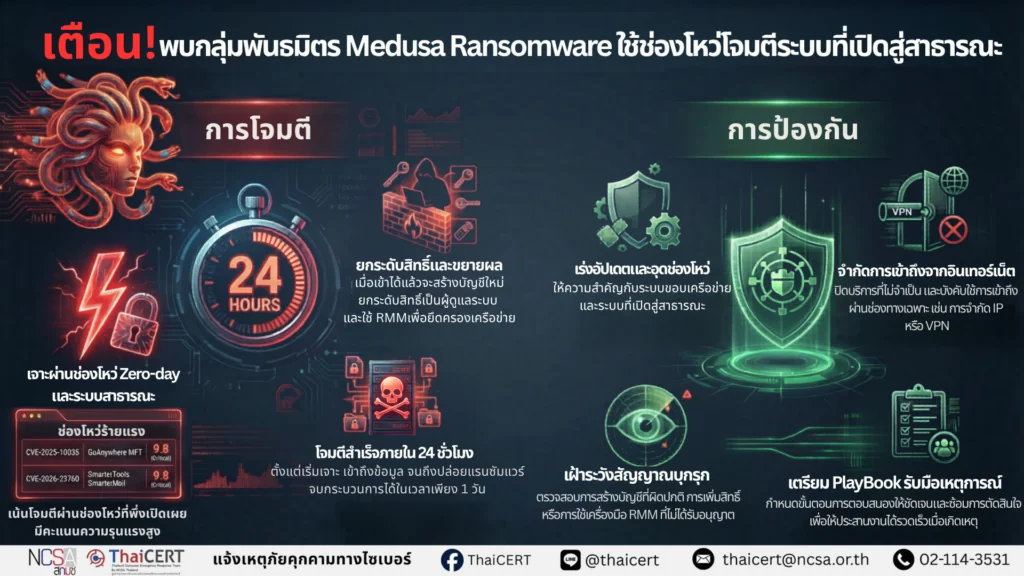

Microsoft รายงานกลุ่มที่ติดตามในชื่อ Storm-1175 ซึ่งเกี่ยวข้องกับการปล่อยเพย์โหลด Medusa ransomware โจมตีระบบที่เปิดให้เข้าถึงจากอินเทอร์เน็ต โดยอาศัยช่องโหว่ที่เพิ่งถูกเปิดเผย และ Zero-day หลังเข้าถึงแล้วมักเร่งดำเนินการจาก เข้าถึงระบบ ขโมยข้อมูล ปล่อยแรนซัมแวร์ ภายในไม่กี่วันและบางกรณีภายใน 24 ชั่วโมง

2) พฤติกรรมการโจมตี

เมื่อเข้าถึงระบบผ่านช่องโหว่จะดำเนินการต่อเพื่อควบคุมระบบและขยายผล เช่น สร้างหรือเพิ่มบัญชีผู้ใช้ ยกระดับสิทธิ์เป็นผู้ดูแลระบบ ใช้เครื่องมือควบคุมจากระยะไกล (RMM) เพื่อคงการเข้าถึงและขยายผลในเครือข่าย ขโมยข้อมูลยืนยันตัวตน และปรับการตั้งค่าระบบความปลอดภัยก่อนปล่อยแรนซัมแวร์

3) ช่องโหว่ที่เกี่ยวข้อง

พบการนำช่องโหว่ไปใช้ประโยชน์ มากกว่า 16 รายการ ตัวอย่าง ได้แก่

CVE-2025-10035 (GoAnywhere MFT) มีคะแนน CVSS v3.1: 9.8 ถูกใช้เป็นช่องทางเจาะระบบ โดยผู้โจมตีอาศัยช่องโหว่นี้เพื่อเข้าถึงระบบที่เปิดให้ใช้งานจากอินเทอร์เน็ต

CVE-2026-23760 (SmarterTools SmarterMail – Authentication Bypass) มีคะแนน CVSS v3.1: 9.8 ถูกระบุว่าเป็นช่องโหว่แบบ Zero-day ที่ถูกนำไปใช้โจมตีก่อนมีการเปิดเผยต่อสาธารณะ

4) แนวทางการป้องกันและการดำเนินการ

4.1 เร่งอัปเดตและอุดช่องโหว่ของระบบที่เปิดสู่สาธารณะ โดยให้ความสำคัญกับระบบขอบเครือข่ายและระบบที่ให้บริการผ่านอินเทอร์เน็ต

4.2 ทบทวนการเปิดให้บริการจากอินเทอร์เน็ต ปิดบริการที่ไม่จำเป็น และจำกัดการเข้าถึงระบบสำคัญให้เฉพาะผู้มีสิทธิ์หรือเครือข่ายที่เชื่อถือได้ เช่น จำกัด IP หรือบังคับให้เข้าผ่านช่องทางที่องค์กรกำหนด

4.3 เฝ้าระวังสัญญาณการบุกรุกและการคงอยู่ในระบบ เช่น การสร้างบัญชีผู้ใช้ใหม่ที่ผิดปกติ การเพิ่มสิทธิ์ผู้ดูแลโดยไม่ทราบสาเหตุ การพบเครื่องมือควบคุมเครื่องจากระยะไกลที่ไม่อยู่ในรายการอนุญาต และพฤติกรรมที่พยายามปิดหรือรบกวนระบบความปลอดภัย

4.4 เตรียมพร้อมรับมือเหตุแรนซัมแวร์ เนื่องจากมีกรณีที่เหตุการณ์ลุกลามจากการเข้าถึงระบบไปสู่ผลกระทบรุนแรงได้ภายในเวลาอันสั้น ควรกำหนดขั้นตอนตอบสนอง (playbook) ให้ชัดเจน และซ้อมการตัดสินใจ การประสานงานให้ทำได้รวดเร็ว

5) แหล่งอ้างอิง