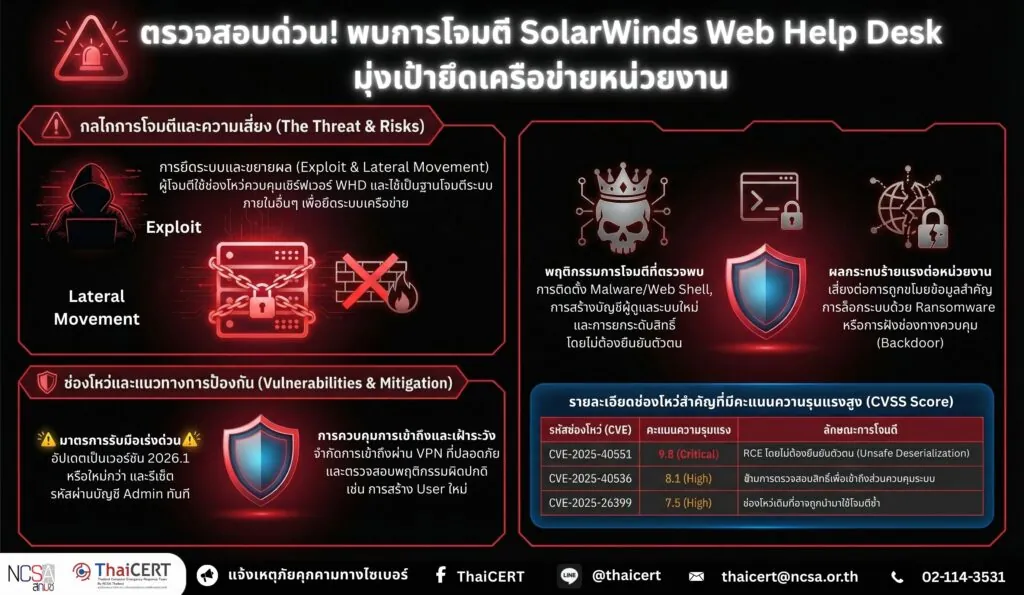

ThaiCERT แจ้งเตือนภัยเกี่ยวกับตรวจพบการโจมตีแบบหลายขั้นตอน (Multi-stage Intrusion) ที่มุ่งเป้าไปยังระบบ SolarWinds Web Help Desk (WHD) โดยผู้โจมตีอาศัยช่องโหว่ร้ายแรงในการเข้าควบคุมเซิร์ฟเวอร์ และใช้เป็นฐานเพื่อเจาะระบบสำคัญอื่นๆ ภายในองค์กร

หากไม่เร่งดำเนินการตรวจสอบและแก้ไข องค์กรอาจเผชิญความเสี่ยงจากการถูกเข้าถึงโดยไม่ได้รับอนุญาต การขโมยข้อมูล หรือการฝังเครื่องมือเพื่อควบคุมระบบในระยะยาว

1. รายละเอียดช่องโหว่ที่เกี่ยวข้อง

1.1 CVE-2025-40551(CVSS 9.8) เป็นช่องโหว่ deserialization ที่ไม่ปลอดภัย เปิดทางให้ผู้โจมตีสามารถรันคำสั่งจากระยะไกลได้โดยไม่ต้องยืนยันตัวตน(Remote Code Execution: RCE)

1.2 CVE-2025-40536 (CVSS 8.1) เป็นช่องโหว่ที่ข้ามขั้นตอนการตรวจสอบสิทธิ์ เพื่อเข้าถึงส่วนควบคุมระบบ

1.3 CVE-2025-26399 (CVSS 7.5) เป็นช่องโหว่เดิมของ WHD ที่ยังอาจถูกนำมาใช้เป็นส่วนหนึ่งของการโจมตี

2. พฤติกรรมการโจมตีที่ตรวจพบ

2.1 เข้าควบคุมระบบ Web Help Desk จากระยะไกลโดยไม่ต้องยืนยันตัวตน

2.2 ติดตั้ง Malware หรือ Web Shell เพื่อยึดระบบหลักภายในองค์กร

2.3 สร้างบัญชีผู้ดูแลระบบใหม่ หรือยกระดับสิทธิ์บัญชีที่มีอยู่

2.4 เคลื่อนย้ายไปยังเซิร์ฟเวอร์หรือระบบโดเมนอื่น (Lateral Movement)

3. แนวทางการป้องกันและลดความเสี่ยง

3.1 ดำเนินการเร่งด่วน

• ตรวจสอบและอัปเดต SolarWinds Web Help Desk ให้เป็นเวอร์ชันล่าสุด

• รีเซ็ตรหัสผ่านบัญชี Admin และตรวจสอบว่ามีการสร้าง User ขึ้นมาหรือไม่

• หากพบพฤติกรรมที่น่าสงสัย ให้ตัดการเชื่อมต่อเซิร์ฟเวอร์ Web Help Desk ออกจากเครือข่ายหลักทันที

3.2 เสริมความมั่นคงปลอดภัยของระบบ

• ควบคุมและจำกัดการเข้าถึง โดยเฉพาะ paths ที่เกี่ยวข้องกับการจัดการระบบ

• หากจำเป็นต้องเชื่อมต่อจากภายนอก ควรอนุญาตเฉพาะการเข้าถึงผ่าน VPN ที่ปลอดภัย

• เฝ้าระวังพฤติกรรมผิดปกติ เช่น การสร้างบัญชีใหม่ หรือการติดตั้งเครื่องมือควบคุมระยะไกล

อ้างอิง

https://nvd.nist.gov/vuln/detail/cve-2025-40551