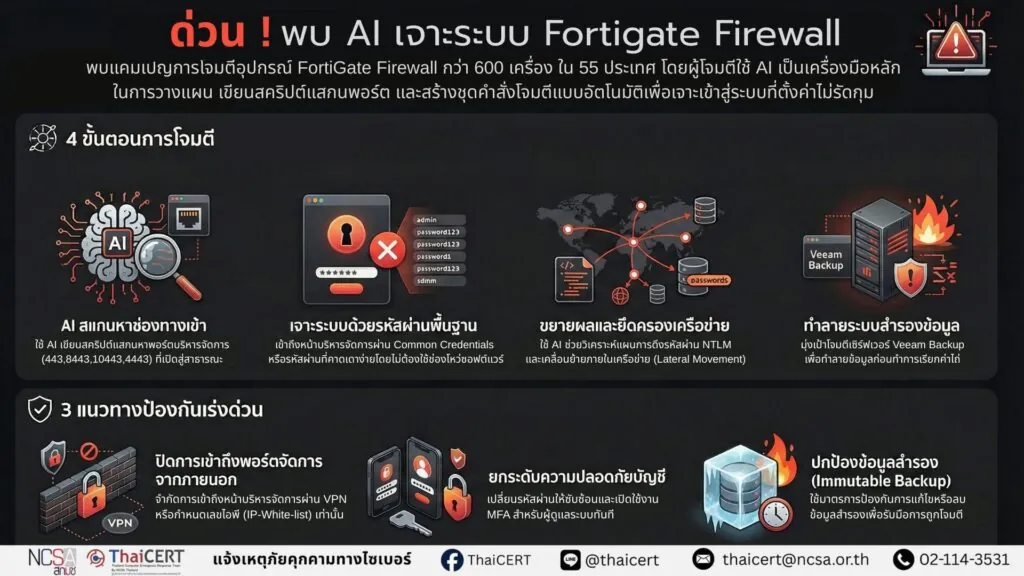

ThaiCERT ติดตามสถานการณ์ภัยคุกคามไซเบอร์ พบแคมเปญการโจมตีอุปกรณ์ FortiGate Firewall มากกว่า 600 เครื่อง ใน 55 ประเทศทั่วโลก โดยผู้โจมตีมีการนำเทคโนโลยี Generative AI (Commercial Gen-AI) เป็นเครื่องมือหลักในการวางแผนและสร้างเครื่องมือโจมตีแบบอัตโนมัติ เพื่อเข้าสู่ระบบที่เปิดพอร์ตทิ้งไว้หรือใช้รหัสผ่านที่คาดเดาง่าย

1. รายละเอียดภัยคุกคาม

การโจมตีมุ่งเป้าไปยังอุปกรณ์ FortiGate ที่มีการตั้งค่าไม่รัดกุม โดยผู้โจมตีใช้ AI (Large Language Models – LLMs) ในการเขียนสคริปต์เพื่อสแกนหาพอร์ตบริหารจัดการระบบ (Management Interface) และใช้ AI ช่วยวิเคราะห์แผนการโจมตีรวมถึงสร้างชุดคำสั่งทางเทคนิคที่แม่นยำเพื่อขยายผลการโจมตีในวงกว้าง

2. ภาพรวมกระบวนการโจมตี

2.1 การเตรียมการ: ผู้โจมตีใช้สคริปต์ที่สร้างโดย AI สแกนหาพอร์ตบริหารจัดการระบบที่เปิดสู่สาธารณะผ่านพอร์ต 443, 8443, 10443 และ 4443

2.2 เข้าถึงระบบ: ใช้วิธีการเข้าถึงผ่านรหัสผ่านพื้นฐาน (Common credentials) หรือรหัสผ่านที่คาดเดาง่าย เพื่อล็อกอินเข้าสู่หน้าจัดการของ FortiGate

2.3 ยึดสิทธิ์และขยายผล: เมื่อเข้าสู่ระบบได้ จะใช้เครื่องมือโอเพนซอร์สในการดึงรหัสผ่าน NTLM hashes และฐานข้อมูลบัญชีผู้ใช้ เพื่อเคลื่อนย้ายภายในเครือข่ายด้วยเทคนิค Pass-the-hash

2.4 ทำลายระบบสำรองข้อมูล: มุ่งเป้าโจมตีเซิร์ฟเวอร์ Veeam Backup & Replication เพื่อทำลายข้อมูลสำรองก่อนเริ่มทำการเรียกค่าไถ่

3. ระบบที่ได้รับผลกระทบ

3.1 อุปกรณ์ FortiGate Firewall ที่เปิดพอร์ตบริหารจัดการระบบ ที่เข้าถึงได้โดยตรงจากอินเทอร์เน็ต

3.2 บัญชีผู้ดูแลระบบที่ไม่ได้เปิดใช้งานการพิสูจน์ตัวตนหลายปัจจัย (MFA) หรือมีการตั้งค่ารหัสผ่านที่คาดเดาง่าย

3.3 ระบบสำรองข้อมูลที่เชื่อมต่อกับเครือข่ายหลักและไม่มีมาตรการป้องกันการแก้ไขข้อมูลสำรอง

4. แนวทางการบรรเทาและป้องกันความเสี่ยง

4.1 จำกัดการเข้าถึงพอร์ตบริหารจัดการระบบ ให้เข้าถึงได้ผ่านการเชื่อมต่อ VPN หรือจากเลขไอพี (IP Address) ที่กำหนดไว้เท่านั้น

4.2 เปลี่ยนรหัสผ่านให้มีความซับซ้อนและเปิดใช้งาน MFA สำหรับบัญชีผู้ดูแลระบบทั้งหมดทันที

4.3 ตรวจสอบความปลอดภัยของ Veeam Backup และพิจารณาใช้ Immutable Backup (ข้อมูลสำรองที่แก้ไขไม่ได้) เพื่อป้องกันการถูกทำลายข้อมูล

5. คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 ตรวจสอบ Log การล็อกอินที่ผิดปกติบนพอร์ตจัดการ และการรันสคริปต์ที่พยายามดึงไฟล์คอนฟิกหรือรหัสผ่านออกจากอุปกรณ์

5.2 เฝ้าระวังพฤติกรรมการเชื่อมต่อภายในเครือข่ายที่ผิดปกติ (Lateral Movement) หลังจากอุปกรณ์ Firewall ถูกบุกรุก

5.3 ตรวจสอบพอร์ต 443, 8443, 10443 และ 4443 ว่ามีความจำเป็นต้องเปิดสู่ภายนอกหรือไม่

6. แหล่งอ้างอิง (References)