ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยในซอฟต์แวร์ FreeScout ที่ผู้โจมตีสามารถใช้ประโยชน์ได้ผ่านการส่งอีเมลที่ถูกสร้างขึ้นเป็นพิเศษ ทำให้สามารถรันคำสั่งบนเซิร์ฟเวอร์ได้โดย ไม่ต้องยืนยันตัวตนและไม่ต้องมีการโต้ตอบจากผู้ใช้งาน

1. รายละเอียดช่องโหว่

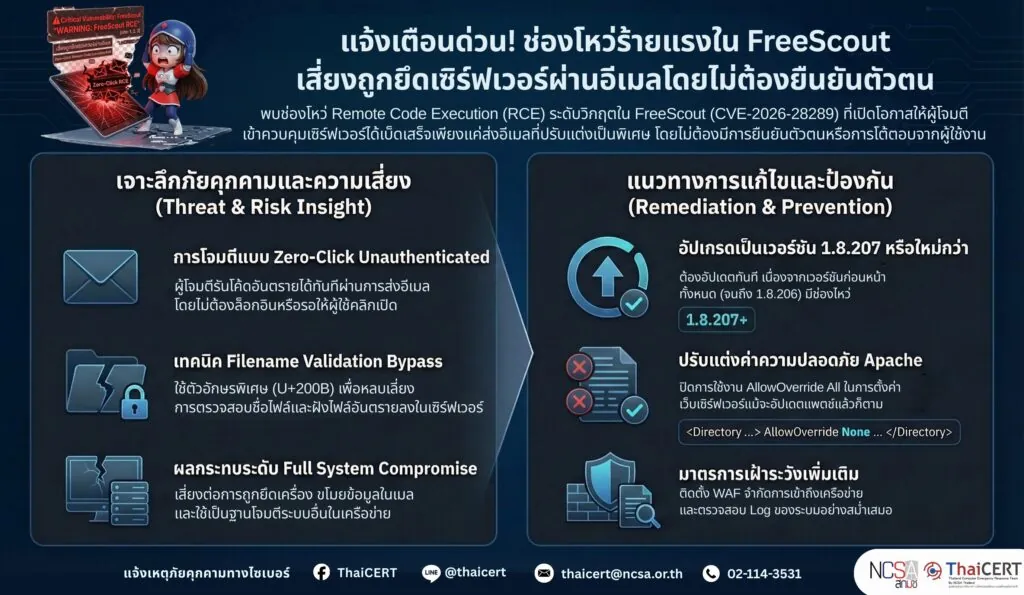

พบช่องโหว่ Remote Code Execution (RCE) ในระบบ FreeScout หมายเลขช่องโหว่ CVE-2026-28289 ( คะแนน CVSSv3.1: 10.0 ) ซึ่งผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่นี้ได้โดยไม่ต้องยืนยันตัวตน (Unauthenticated) และไม่ต้องมีการโต้ตอบจากผู้ใช้ (Zero-Click) ช่องโหว่ดังกล่าวเกิดจากการบายพาสกลไกการตรวจสอบชื่อไฟล์ (Filename Validation Bypass) ภายในกระบวนการประมวลผลอีเมลของระบบ FreeScout ส่งผลให้ผู้โจมตีสามารถสร้างอีเมลที่ถูกปรับแต่งเป็นพิเศษ (crafted email) และส่งไปยังที่อยู่อีเมลที่เชื่อมต่อกับระบบ FreeScout เพื่อทำให้เซิร์ฟเวอร์ประมวลผลไฟล์ที่เป็นอันตรายได้ หากการโจมตีประสบความสำเร็จ ผู้โจมตีอาจสามารถรันคำสั่งบนเซิร์ฟเวอร์ FreeScout ได้โดยตรง ซึ่งอาจนำไปสู่การเข้าควบคุมระบบทั้งหมด (Full System Compromise)

2. ภาพรวมของช่องโหว่

ก่อนหน้านี้ได้มีการเปิดเผยช่องโหว่ Remote Code Execution (RCE) ที่ต้องอาศัยการยืนยันตัวตนก่อน (Authenticated RCE) ในระบบ FreeScout หมายเลขช่องโหว่ CVE-2026-27636 ( คะแนน CVSSv3.1: 8.8 ) โดยผู้โจมตีจำเป็นต้องมีสิทธิ์ในการอัปโหลดไฟล์ภายในระบบก่อนจึงจะสามารถใช้ช่องโหว่นี้ได้ อย่างไรก็ตาม นักวิจัยจาก OX Research ได้ค้นพบวิธีบายพาสแพตช์ที่ถูกปล่อยออกมาในช่วงแรก ทำให้สามารถยกระดับการโจมตีไปสู่รูปแบบ Zero-Click Unauthenticated RCE โดยมีลักษณะการโจมตีดังนี้

2.1 ผู้โจมตีสร้างอีเมลที่มี payload อันตราย

2.2 ส่งอีเมลไปยังที่อยู่อีเมลที่ถูกตั้งค่าใน FreeScout

2.3 ระบบ FreeScout ทำการประมวลผลอีเมลโดยอัตโนมัติ

2.4 Payload ถูกประมวลผลบนเซิร์ฟเวอร์ ส่งผลให้เกิดการรันโค้ดของผู้โจมตี

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ: FreeScout ทุกเวอร์ชัน ตั้งแต่เวอร์ชันแรกจนถึงเวอร์ชัน 1.8.206

4. แนวทางการแก้ไข

4.1 อัปเดตซอฟต์แวร์ FreeScout เป็นเวอร์ชันที่ได้รับการแก้ไขแล้ว (FreeScout v1.8.207 หรือใหม่กว่า)

4.2 ตรวจสอบการตั้งค่าเว็บเซิร์ฟเวอร์

4.3 ปรับการตั้งค่า Apache บนเซิร์ฟเวอร์ FreeScout โดยปิดการใช้งาน AllowOverride All แม้ว่าจะอัปเดตเป็นเวอร์ชันที่แพตช์แล้วก็ตาม

5. คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 จำกัดการเข้าถึงเซิร์ฟเวอร์ FreeScout จากเครือข่ายที่ไม่จำเป็น

5.2 ตรวจสอบและติดตาม log ของระบบอีเมลและเว็บเซิร์ฟเวอร์ อย่างสม่ำเสมอ

5.3 ใช้ Web Application Firewall (WAF) เพื่อช่วยตรวจจับและป้องกัน payload ที่เป็นอันตราย

5.4 ตรวจสอบความสมบูรณ์ของไฟล์ในระบบเพื่อค้นหาการเปลี่ยนแปลงที่ผิดปกติ

6. แหล่งอ้างอิง