137/69 (IT) ประจำวันอังคารที่ 10 มีนาคม 2569

พบช่องโหว่ความรุนแรงระดับ Critical ในเครื่องมือจัดการเซิร์ฟเวอร์ Nginx UI ที่หมายเลข CVE-2026-27944 (คะแนน CVSS 9.8) โดยช่องโหว่ดังกล่าวอาจทำให้ผู้โจมตีสามารถดาวน์โหลดและถอดรหัสข้อมูลสำรองของระบบ (server backup) ได้โดยไม่ต้องยืนยันตัวตน ส่งผลให้ข้อมูลสำคัญ เช่น การตั้งค่าระบบ ข้อมูลรับรอง และกุญแจเข้ารหัส ถูกเปิดเผย หากมีการเปิดอินเทอร์เฟซการจัดการของระบบสู่เครือข่ายสาธารณะ

รายงานระบุว่าปัญหาเกิดจาก endpoint /api/backup ที่สามารถเข้าถึงได้โดยไม่ต้องผ่านการยืนยันตัวตน ทำให้ผู้โจมตีสามารถร้องขอไฟล์สำรองของระบบได้โดยตรง นอกจากนี้ เซิร์ฟเวอร์ยังเปิดเผยกุญแจเข้ารหัส AES-256 และค่า Initialization Vector (IV) ผ่านส่วนหัว HTTP X-Backup-Security ทำให้ผู้โจมตีสามารถดาวน์โหลดและถอดรหัสข้อมูลสำรองได้ทันที ข้อมูลภายในไฟล์สำรองอาจประกอบด้วยข้อมูลสำคัญจำนวนมาก เช่น ข้อมูลบัญชีผู้ใช้ โทเคนเซสชัน กุญแจ SSL ส่วนตัว การตั้งค่า Nginx ฐานข้อมูล และไฟล์ต่าง ๆ ซึ่งอาจนำไปสู่การยึดระบบหรือการเข้าถึงโครงสร้างพื้นฐานขององค์กรได้

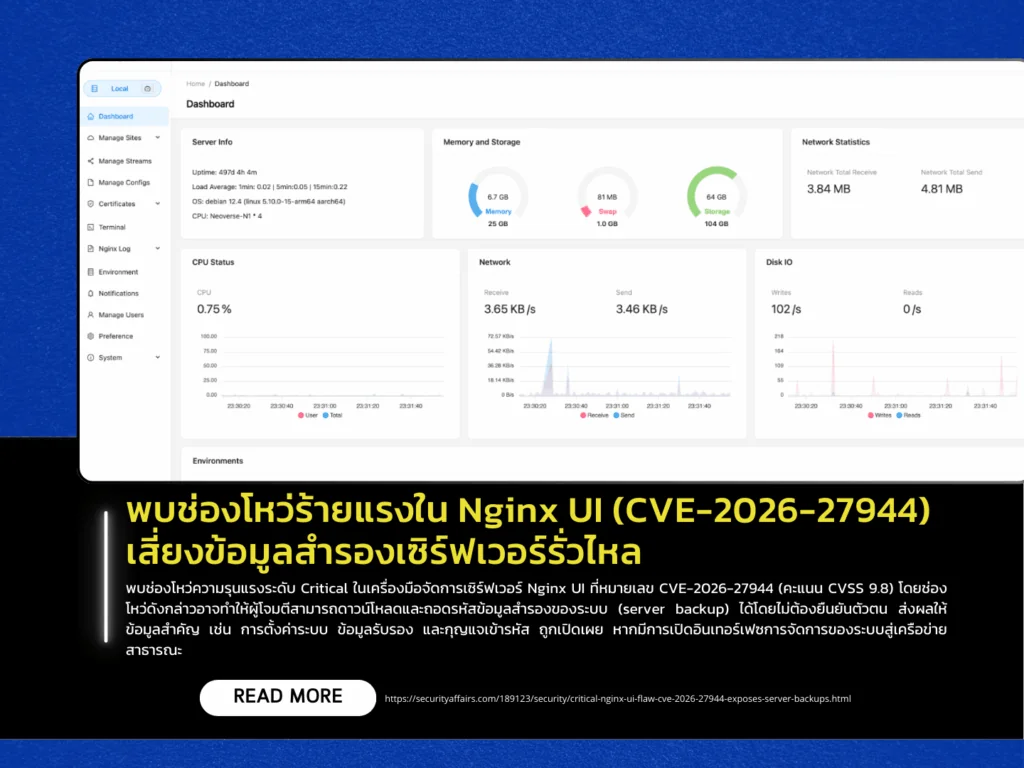

Nginx UI เป็นแดชบอร์ดสำหรับบริหารจัดการเซิร์ฟเวอร์ Nginx ผ่านเว็บอินเทอร์เฟซ ช่วยให้ผู้ดูแลระบบสามารถจัดการการตั้งค่า ตรวจสอบประสิทธิภาพ และควบคุมการทำงานของเซิร์ฟเวอร์ได้โดยไม่ต้องแก้ไขไฟล์คอนฟิกผ่านบรรทัดคำสั่ง อย่างไรก็ตาม การเปิดอินเทอร์เฟซการจัดการดังกล่าวสู่เครือข่ายอินเทอร์เน็ตสาธารณะอาจเพิ่มความเสี่ยงด้านความปลอดภัยอย่างมาก ผู้เชี่ยวชาญจึงแนะนำให้องค์กรจำกัดการเข้าถึงผ่านเครือข่ายภายในหรือ VPN ใช้มาตรการเสริม เช่น IP allowlisting การยืนยันตัวตนหลายปัจจัย (MFA) และการแบ่งแยกเครือข่าย (network segmentation) พร้อมตรวจสอบ API และจุดเข้าถึงของระบบอยู่เสมอ เพื่อป้องกันช่องโหว่ด้านการออกแบบที่อาจนำไปสู่ความเสียหายร้ายแรงต่อระบบและข้อมูลขององค์กร