ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข้อมูลข่าวสารเกี่ยวกับภัยคุกคามทางไซเบอร์ใน Ubiquiti UniFi Network Application ซึ่งอาจถูกใช้เป็นช่องทางในการโจมตีระบบหรือยกระดับสิทธิ์ของผู้โจมตีได้ จึงขอแจ้งเตือนผู้ดูแลระบบที่เกี่ยวข้องให้เร่งดำเนินการตรวจสอบและแก้ไขโดยเร็วที่สุด

1. รายละเอียดช่องโหว่

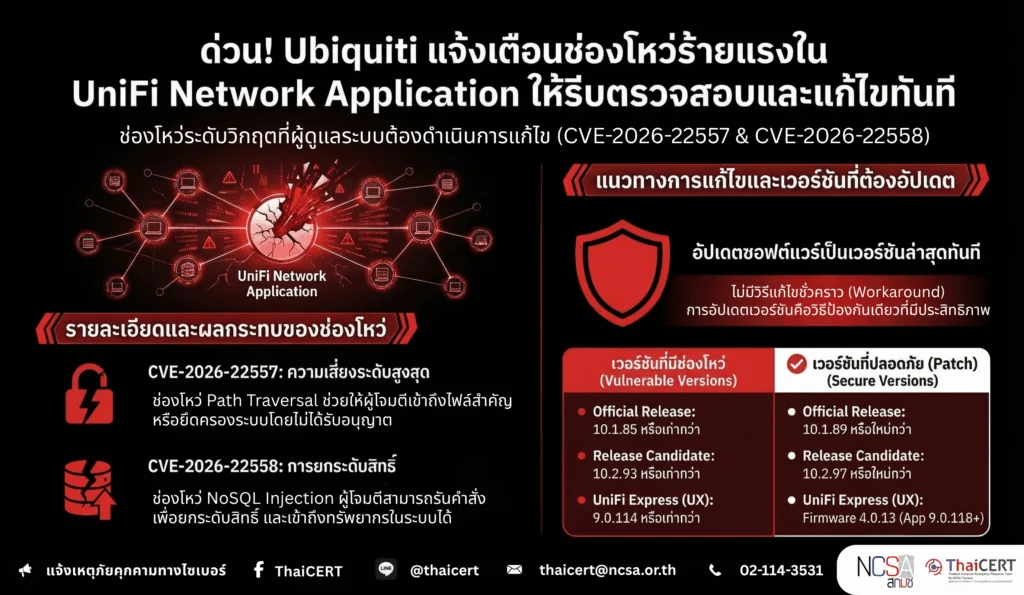

Ubiquiti ได้เผยแพร่ประกาศด้านความปลอดภัย (Security Advisory Bulletin 062) [1] เกี่ยวกับช่องโหว่ใน Ubiquiti UniFi Network Application โดยมีรายละเอียดดังนี้

1.1 ช่องโหว่ประเภท Path Traversal ที่หมายเลข CVE-2026-22557 (คะแนน CVSSv3.1: 10.0) [2] ผู้โจมตีสามารถใช้ช่องโหว่นี้เพื่อเข้าถึงไฟล์ภายในระบบได้โดยไม่ได้รับอนุญาต ซึ่งอาจนำไปสู่การเปิดเผยข้อมูลสำคัญ หรือถูกนำไปใช้เพื่อยึดครองบัญชีผู้ใช้งานและระบบได้

1.2 ช่องโหว่ประเภท Authenticated NoSQL Injection ที่หมายเลข CVE-2026-22558 (คะแนน CVSSv3.1: 7.7) [3] ผู้โจมตีที่มีสิทธิ์เข้าถึงระบบอยู่แล้ว สามารถใช้ช่องโหว่นี้ในการส่งคำสั่งที่เป็นอันตรายผ่านฐานข้อมูล เพื่อยกระดับสิทธิ์ (Privilege Escalation) และเข้าถึงทรัพยากรที่ไม่ได้รับอนุญาต

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ

2.1 Official Release: UniFi Network Application เวอร์ชัน 10.1.85 และเวอร์ชันก่อนหน้า

2.2 Release Candidate: UniFi Network Application เวอร์ชัน 10.2.93 และเวอร์ชันก่อนหน้า

2.3 UniFi Express (UX): UniFi Network Application เวอร์ชัน 9.0.114 และเวอร์ชันก่อนหน้า

3. แนวทางการแก้ไข

ปัจจุบันยังไม่มีวิธีแก้ไขชั่วคราว (Workaround) ที่มีประสิทธิภาพ ผู้ดูแลระบบจึงควรอัปเดต UniFi Network Application เป็นเวอร์ชันที่แก้ไขช่องโหว่แล้วทันที โดยมีรายละเอียดดังนี้

3.1 Official Release: อัปเดต UniFi Network Application เป็นเวอร์ชัน 10.1.89 หรือใหม่กว่า

3.2 Release Candidate: อัปเดต UniFi Network Application เป็นเวอร์ชัน 10.2.97 หรือใหม่กว่า

3.3 UniFi Express (UX): อัปเดตเฟิร์มแวร์ UniFi Express เป็นเวอร์ชัน 4.0.13 หรือใหม่กว่า ซึ่งจะทำให้ UniFi Network Application ถูกอัปเดตเป็นเวอร์ชัน 9.0.118 หรือใหม่กว่า

4. คำแนะนำด้านความปลอดภัยเพิ่มเติม

4.1 ตรวจสอบ Log การใช้งานย้อนหลัง เพื่อค้นหาพฤติกรรมผิดปกติหรือความพยายามโจมตี

4.2 เฝ้าระวังการเข้าถึงระบบจากแหล่งที่ไม่น่าเชื่อถือ

4.3 จำกัดสิทธิ์ผู้ใช้งานตามหลัก Least Privilege

4.4 ใช้งานระบบยืนยันตัวตนหลายปัจจัย (Multi-Factor Authentication: MFA) หากรองรับ

4.5 อัปเดตแพตช์ด้านความปลอดภัยของระบบและซอฟต์แวร์ที่เกี่ยวข้องอย่างสม่ำเสมอ

4.6 สำรองข้อมูลสำคัญอย่างสม่ำเสมอ เพื่อรองรับกรณีเกิดเหตุการณ์ไม่พึงประสงค์

5. แหล่งอ้างอิง