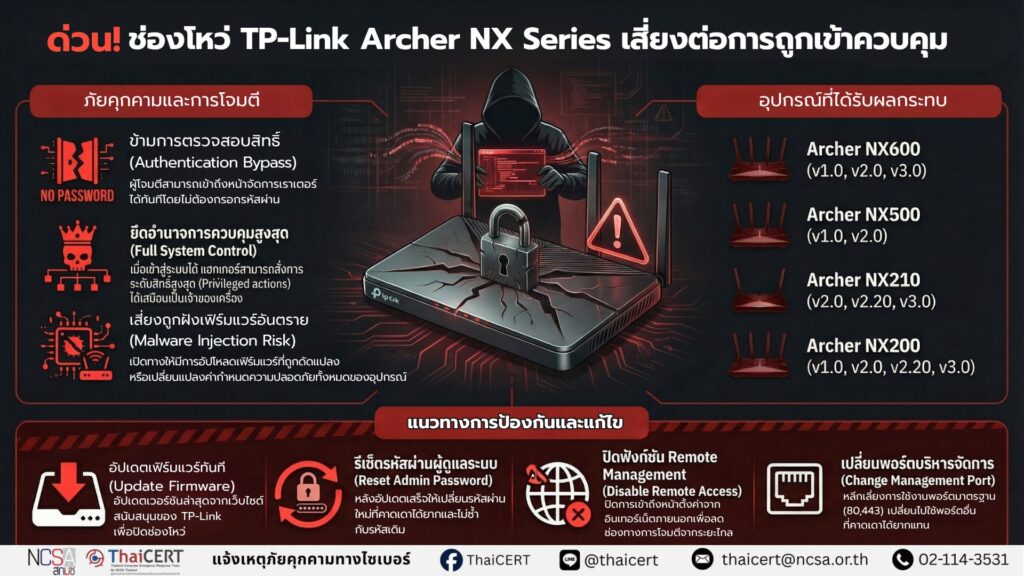

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (ThaiCERT) ได้ติดตามข่าวสารภัยคุกคามทางไซเบอร์ พบรายงานช่องโหว่ ในเราเตอร์รุ่น Archer NX ของ TP-Link ซึ่งอาจเปิดโอกาสให้ผู้ไม่หวังดีสามารถข้ามผ่านการตรวจสอบสิทธิ์ (Authentication Bypass) เพื่อเข้าถึงส่วนควบคุมบริหารจัดการระบบ และอาจนำไปสู่การดัดแปลงเฟิร์มแวร์หรือแก้ไขการตั้งค่าอุปกรณ์ได้โดยไม่ต้องใช้รหัสผ่าน[1]

1. รายละเอียดช่องโหว่[2]

ช่องโหว่ CVE-2025-15517 เป็นช่องโหว่ประเภท Missing Authentication for Critical Function ( CVSS v4.0 : 8.6 ) เกิดจากการขาดการตรวจสอบสิทธิ์ในส่วนของ HTTP Server สำหรับ cgi endpoints บางจุด ส่งผลให้ผู้โจมตีที่เข้าถึงเครือข่ายสามารถสั่งการในระดับสิทธิ์สูงสุด (Privileged actions) ได้ โดยไม่ต้องยืนยันตัวตน ซึ่งอาจรวมถึงการอัปโหลดเฟิร์มแวร์ และการเปลี่ยนแปลงค่ากำหนดด้านความปลอดภัยของอุปกรณ์

2. อุปกรณ์ที่ได้รับผลกระทบ[3]

2.1 Archer NX600 v1.0 , v2.0, v3.0

2.2 Archer NX500 v1.0, v2.0

2.3 Archer NX210 v2.0, v2.20, v3.0

2.4 Archer NX200 v1.0, v2.0, v2.20, v3.0

3. แนวทางการแก้ไข

3.1 ดำเนินการอัปเดตเฟิร์มแวร์ทันที: ผู้ใช้ควรตรวจสอบและติดตั้งเฟิร์มแวร์เวอร์ชันที่มีการแก้ไขแล้วจากช่องทางสนับสนุนของ TP-Link เพื่อแก้ไขช่องโหว่

3.2 เปลี่ยนรหัสผ่านผู้ดูแลระบบ: หลังอัปเดตเฟิร์มแวร์แล้ว แนะนำให้เปลี่ยนรหัสผ่านสำหรับการเข้าจัดการอุปกรณ์เป็นรหัสผ่านที่แข็งแรง และหลีกเลี่ยงการใช้รหัสผ่านซ้ำกับรหัสผ่านเดิม

4. มาตรการลดความเสี่ยง (กรณีที่ยังไม่สามารถอัปเดตได้ทันที)

4.1 ปิดฟังก์ชันการจัดการจากระยะไกล ตรวจสอบและปิดการเข้าถึงหน้าบริหารจัดการจากอินเทอร์เน็ตภายนอก เพื่อลดโอกาสที่ผู้โจมตีจากภายนอกเข้าถึงช่องโหว่

4.2 จำกัดการเข้าถึงเฉพาะเครือข่ายที่เชื่อถือได้ อนุญาตเฉพาะอุปกรณ์ภายในเครือข่าย ที่จำเป็นเท่านั้นในการเข้าถึงหน้าตั้งค่าเราเตอร์

4.3 เปลี่ยนพอร์ตบริหารจัดการเริ่มต้น หากจำเป็นต้องเปิดใช้งาน Web UI เปลี่ยนจากพอร์ตมาตรฐาน (80, 443) เป็นพอร์ตอื่นที่คาดเดาได้ยาก

5. แหล่งอ้างอิง