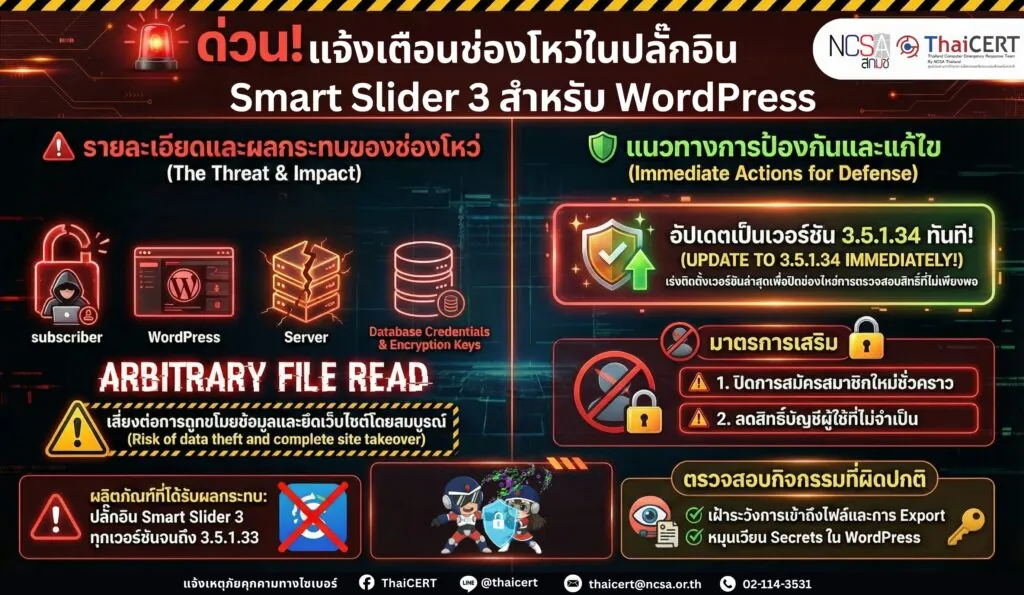

ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศภัยช่องโหว่ด้านความมั่นคงปลอดภัยในปลั๊กอิน Smart Slider 3 ซึ่งเป็นปลั๊กอินยอดนิยมสำหรับสร้าง image slider และ content carousel บน WordPress โดยช่องโหว่นี้ถูกระบุเป็น CVE-2026-3098 และเปิดทางให้ผู้โจมตีที่มีบัญชีผู้ใช้ระดับต่ำ เช่น subscriber สามารถอ่านไฟล์ใด ๆ บนเซิร์ฟเวอร์ได้ [1]

1. รายละเอียดช่องโหว่

1.1 CVE-2026-3098 – Authenticated Arbitrary File Read via actionExportAll (CVSS v3.1: 6.5)[2] ช่องโหว่นี้เกิดจากการตรวจสอบสิทธิ์ไม่เพียงพอใน AJAX export actions ของปลั๊กอิน ทำให้ผู้ใช้ที่ผ่านการยืนยันตัวตนแล้ว แม้เป็นเพียงระดับ subscriber ก็สามารถเรียกใช้ฟังก์ชัน export ได้

1.2 จุดอ่อนสำคัญอยู่ที่ฟังก์ชัน actionExportAll ซึ่งไม่มีการตรวจสอบชนิดไฟล์และแหล่งที่มาของไฟล์อย่างเหมาะสม ส่งผลให้ผู้โจมตีสามารถอ่านไฟล์สำคัญบนเซิร์ฟเวอร์และแนบเข้าไปในไฟล์ส่งออกได้

1.3 หากเป็น Kubernetes แต่ไม่ใช่ระบบของประเทศเป้าหมาย มัลแวร์จะ deploy DaemonSet ชื่อ “host-provisioner-std” เพื่อฝัง CanisterWorm backdoor ลงในทุก node และลงทะเบียนเป็น systemd service เพื่อให้กลับมาทำงานต่อเนื่องอัตโนมัติ

1.4 ไฟล์ที่มีความเสี่ยงสูงได้แก่ wp-config.php ซึ่งอาจมีข้อมูลสำคัญ เช่น ข้อมูลเชื่อมต่อฐานข้อมูล, cryptographic keys และ salts ส่งผลให้เกิดความเสี่ยงต่อ การขโมยข้อมูล, การยกระดับสิทธิ์, และการยึดเว็บไซต์ ได้

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ

– ปลั๊กอิน Smart Slider 3 สำหรับ WordPress ใน ทุกเวอร์ชันจนถึง 3.5.1.33.

3. แนวทางการป้องกัน

– อัปเดตปลั๊กอิน Smart Slider 3 เป็นเวอร์ชัน 3.5.1.34 หรือใหม่กว่า [4]

4. หากยังไม่สามารถอัปเดตได้ ควรดำเนินการดังนี้ [3]

4.1 เนื่องจากการโจมตีต้องใช้บัญชีที่ผ่านการยืนยันตัวตนแล้ว ควรปิดหรือจำกัดการสมัครสมาชิกใหม่ชั่วคราว หากเว็บไซต์ไม่จำเป็นต้องเปิดรับผู้ใช้ใหม่ในช่วงนี้

4.2 ตรวจสอบและลดสิทธิ์บัญชีผู้ใช้ระดับต่ำ โดยเฉพาะบัญชี subscriber ที่ไม่จำเป็น หรือบัญชีที่ไม่ทราบแหล่งที่มา เพื่อลดโอกาสที่ผู้โจมตีจะใช้บัญชีเหล่านี้เป็นจุดเริ่มต้น

4.3 เฝ้าระวังความผิดปกติของการเข้าถึงไฟล์และกิจกรรม export รวมถึงตรวจสอบบัญชีผู้ใช้และบันทึกการใช้งานย้อนหลัง หากพบพฤติกรรมผิดปกติควรพิจารณาเปลี่ยนรหัสผ่านและหมุนเวียน secrets ที่เกี่ยวข้องกับ WordPress โดยเฉพาะเมื่อสงสัยว่า wp-config.php อาจถูกอ่านไปแล้ว

แหล่งอ้างอิง

[1] https://www.bleepingcomputer.com/news/security/file-read-flaw-in-smart-slider-plugin-impacts-500k-wordpress-sites/

[2] https://nvd.nist.gov/vuln/detail/CVE-2026-3098

[3] https://www.wordfence.com/blog/2026/03/800000-wordpress-sites-affected-by-arbitrary-file-read-vulnerability-in-smart-slider-3-wordpress-plugin/

[4] https://wordpress.org/plugins/smart-slider-3/#description