ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยที่ตรวจพบในผลิตภัณฑ์ FortiClient Enterprise Management Server (EMS) ของบริษัท Fortinet ซึ่งพบว่าช่องโหว่ดังกล่าวมีการถูกนำไปใช้ในการโจมตีจริง และมีความเสี่ยงสูงต่อระบบที่เปิดให้เข้าถึงจากเครือข่ายภายนอก

1. รายละเอียดช่องโหว่

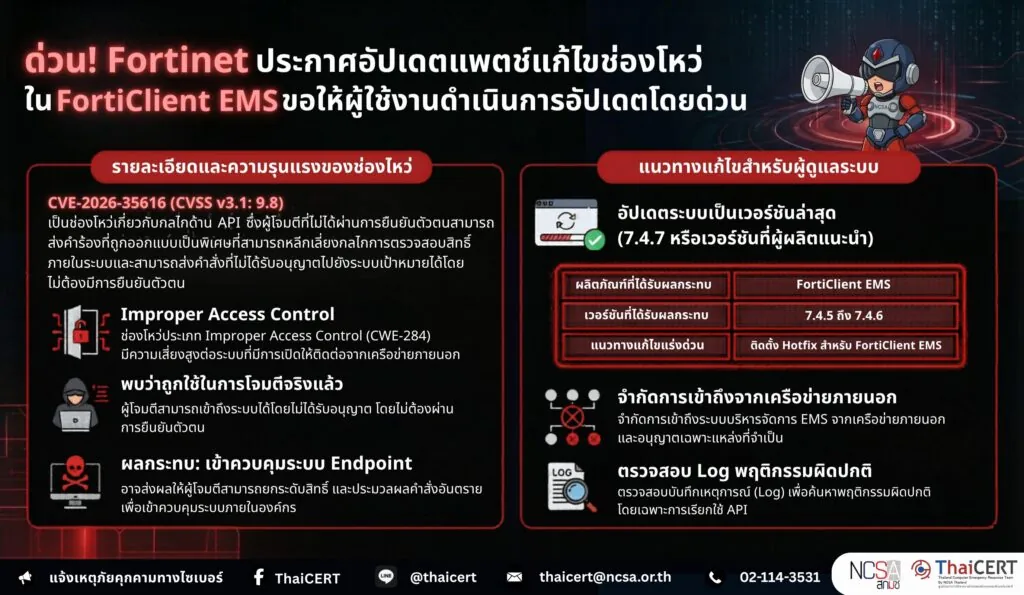

บริษัท Fortinet ได้ประกาศอัปเดตแพตช์สำหรับแก้ไขช่องโหว่ระดับวิกฤตในผลิตภัณฑ์ FortiClient EMS ซึ่งเป็นระบบบริหารจัดการนโยบายความปลอดภัยทางไซเบอร์แก่เครื่องลูกข่าย (Endpoint) ภายในองค์กร โดยรายละเอียดช่องโหว่ที่สำคัญมีดังนี้ [1]

ช่องโหว่ CVE-2026-35616 ( CVSS v3.1: 9.8 ) เป็นช่องโหว่ประเภท Improper Access Control (CWE-284) ช่องโหว่ดังกล่าวเกี่ยวข้องกับกลไกในส่วน API และการควบคุมสิทธิ์การเข้าถึงระบบ ซึ่งผู้โจมตีที่ไม่ได้ผ่านการยืนยันตัวตนสามารถส่งคำร้องที่ถูกออกแบบเป็นพิเศษที่สามารถหลีกเลี่ยงกลไกการตรวจสอบสิทธิ์ภายในระบบ และสามารถส่งคำสั่งที่ไม่ได้รับอนุญาตไปยังระบบเป้าหมายได้โดยไม่ต้องมีการยืนยันตัวตน [2]

2. ผลกระทบที่อาจเกิดขึ้น

หากผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่ดังกล่าวได้สำเร็จ อาจส่งผลกระทบ ดังนี้

2.1 เข้าถึงฟังก์ชันของระบบโดยไม่ต้องผ่านการยืนยันตัวตน

2.2 ยกระดับสิทธิ์ (Privilege Escalation) ภายในระบบ

2.3 ประมวลผลคำสั่งหรือโค้ดที่ไม่ได้รับอนุญาตบนระบบ

2.4 ใช้เป็นจุดเริ่มต้นในการเข้าควบคุมระบบ Endpoint ภายในองค์กร

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ [3]

ช่องโหว่ดังกล่าวส่งผลกระทบต่อผลิตภัณฑ์

– FortiClient EMS เวอร์ชัน 7.4.5 ถึง 7.4.6

ทั้งนี้ Fortinet ได้ออกแพตช์แก้ไขเร่งด่วน สำหรับโหว่ดังกล่าวแล้ว โดยท่านสามารถตรวจสอบวิธีการแก้ไขได้ที่ https://dg.th/azgt693r2n

4. แนวทางการแก้ไขสำหรับผู้ดูแลระบบ

ผู้ดูแลระบบควรดำเนินการดังต่อไปนี้

4.1 ติดตั้ง Hotfix สำหรับ FortiClient EMS เวอร์ชันที่ได้รับผลกระทบโดยทันที

4.2 อัปเดตระบบเป็นเวอร์ชันล่าสุด (7.4.7 หรือเวอร์ชันที่ผู้ผลิตแนะนำ)

4.3 จำกัดการเข้าถึงระบบบริหารจัดการ EMS จากเครือข่ายภายนอก และอนุญาตเฉพาะแหล่งที่จำเป็น

4.4 ตรวจสอบบันทึกเหตุการณ์ (Log) เพื่อค้นหาพฤติกรรมผิดปกติ โดยเฉพาะการเรียกใช้ API

4.5 ดำเนินการแยกระบบ (Network Segmentation) เพื่อลดความเสี่ยงจากการเคลื่อนย้ายภายในเครือข่าย (Lateral Movement)

5. ข้อแนะนำเพิ่มเติม

Fortinet ระบุว่าช่องโหว่นี้ถูกใช้ในการโจมตีจริงแล้ว และเป็นช่องโหว่ที่ไม่ต้องผ่านการยืนยันตัวตน (Unauthenticated) ซึ่งมีความรุนแรงสูง

นอกจากนี้ ก่อนหน้านี้ยังมีช่องโหว่อีกรายการใน FortiClient EMS (CVE-2026-21643) ที่ถูกนำไปใช้โจมตีเช่นกันในช่วงเวลาใกล้เคียง

ดังนั้น ผู้ดูแลระบบควรถือเป็นกรณีเร่งด่วน (Emergency) และดำเนินการแก้ไขทันที เพื่อลดความเสี่ยงจากการถูกโจมตี

แหล่งอ้างอิง