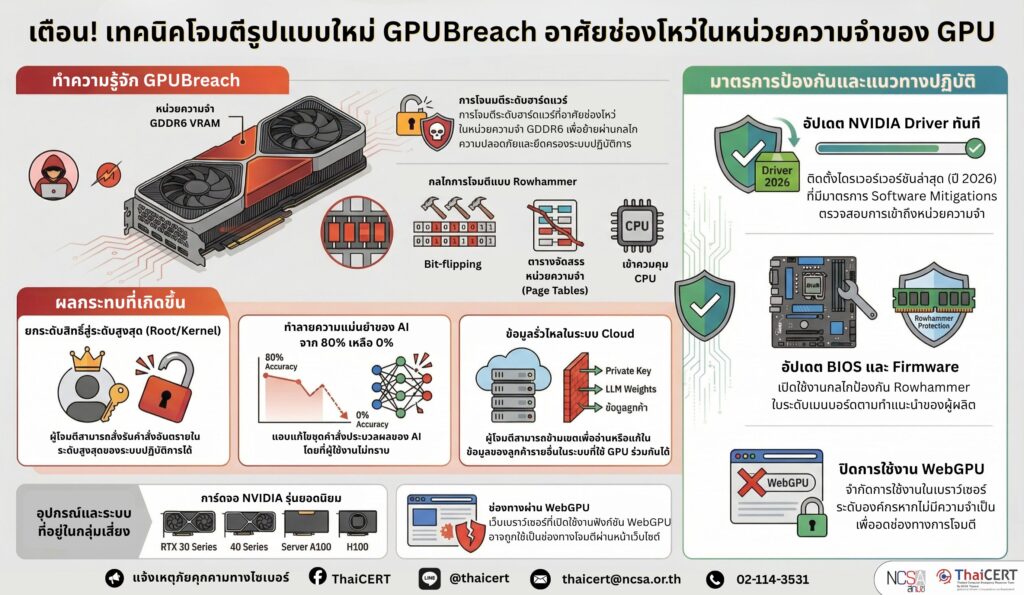

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) แจ้งเตือนหน่วยงานภาครัฐ เอกชน และผู้ให้บริการโครงสร้างพื้นฐานดิจิทัล (Data Center/Cloud) ถึงเทคนิคการโจมตีในชื่อ “GPUBreach” ซึ่งเป็นการโจมตีประเภท Hardware-based Attack ที่มุ่งเป้าไปยังหน่วยความจำ GDDR6 บนการ์ดจอประสิทธิภาพสูง การโจมตีนี้ช่วยให้ผู้บุกรุกสามารถยกระดับสิทธิ์จากผู้ใช้งานทั่วไปขึ้นเป็นระดับสูงสุด (Root/Kernel) ของระบบปฏิบัติการได้โดยตรง [1]

GPUBreach คือความสามารถในการข้ามผ่านกลไกความปลอดภัยระดับฮาร์ดแวร์เดิม เช่น IOMMU โดยใช้วิธีรบกวนสัญญาณไฟฟ้าในหน่วยความจำ (Rowhammer) เพื่อเปลี่ยนแปลงค่าในตารางจัดสรรหน่วยความจำ (Page Tables) ทำให้การ์ดจอกลายเป็นช่องทางหลักในการเข้าควบคุม CPU และระบบทั้งหมด [2]

1. รายละเอียดและผลกระทบ[3]

การโจมตีของ GPU Rowhammer ผู้โจมตีสามารถรันคำสั่งผ่าน CUDA หรือ WebGPU เพื่อทำการเขียนข้อมูลซ้ำๆ ในหน่วยความจำวิดีโอ (VRAM) ความเร็วสูง จนเกิด Bit-flipping ในหน่วยความจำ GDDR6/6X นำไปสู่การแก้ไขข้อมูลสำคัญที่ใช้ควบคุมการเข้าถึงทรัพยากรของเครื่อง เมื่อสามารถควบคุมตารางหน่วยความจำของ GPU ได้ ผู้โจมตีจะใช้ประโยชน์จากช่องโหว่ของหน่วยความจำ (Memory-safety bugs) ในไดรเวอร์ของ NVIDIA เพื่อเจาะเข้าสู่หน่วยความจำหลักของ CPU และสั่งรันคำสั่งในระดับ Kernel

ทั้งนี้ ผู้โจมตีสามารถดึงข้อมูล Private Key จากไลบรารีการเข้ารหัส (เช่น cuPQC) ที่ประมวลผลบน GPU และขโมยค่าน้ำหนัก (Weights) ของโมเดลภาษาขนาดใหญ่ (LLM) หรือแอบแก้ไขชุดคำสั่งเพื่อลดความแม่นยำของ AI จาก 80% เหลือ 0% โดยที่ผู้ใช้งานไม่ทราบ ทั้งยังส่งผลต่อระบบ Cloud ที่มีการแบ่งทรัพยากร GPU ร่วมกัน ผู้โจมตีสามารถข้ามเขตแดนเพื่อเข้าไปอ่านหรือแก้ไขข้อมูลของลูกค้ารายอื่นได้

2. อุปกรณ์และระบบที่อยู่ในกลุ่มเสี่ยง[4]

2.1 อุปกรณ์ประมวลผลกราฟิก (GPU)

– คอมพิวเตอร์ที่ใช้การ์ดจอ NVIDIA ตระกูล RTX 30 Series และ RTX 40 Series (สถาปัตยกรรม Ampere และ Ada Lovelace) และ เซิร์ฟเวอร์ที่ใช้งานการ์ดจอประสิทธิภาพสูง เช่น ตระกูล A100 และ H100

2.2 ประเภทหน่วยความจำวิดีโอ (VRAM)

– อุปกรณ์ทุกชนิดที่ใช้หน่วยความจำความเร็วสูงประเภท GDDR6 และ GDDR6X ซึ่งเป็นมาตรฐานหลักในอุปกรณ์กราฟิกรุ่นปัจจุบัน

2.3 ซอฟต์แวร์และระบบปฏิบัติการ

– ไดรเวอร์ ระบบที่ติดตั้ง NVIDIA GPU Display Driver ทั้งบนระบบปฏิบัติการ Windows และ Linux

– แอปพลิเคชัน เว็บเบราว์เซอร์ที่มีการเปิดใช้งานฟังก์ชัน WebGPU (เทคโนโลยีที่ช่วยให้เบราว์เซอร์เข้าถึงพลังประมวลผลของการ์ดจอได้โดยตรง) ซึ่งอาจถูกใช้เป็นช่องทางในการโจมตีผ่านหน้าเว็บไซต์ได้

3.มาตรการป้องกันและแนวทางปฏิบัติ[5]

3.1 ผู้ดูแลระบบต้องดำเนินการอัปเดต NVIDIA Display Driver ให้เป็นเวอร์ชันล่าสุด (ปี 2026) ทันที ซึ่งมีการเพิ่มมาตรการ Software Mitigations เพื่อตรวจสอบพฤติกรรมการเข้าถึงหน่วยความจำที่ผิดปกติ

3.2 ตรวจสอบและติดตั้ง BIOS/Firmware Update จากผู้ผลิตเซิร์ฟเวอร์หรือเวิร์กสเตชัน เพื่อเปิดใช้งานกลไกป้องกัน Rowhammer ในระดับเมนบอร์ด

3.3 การจำกัดสิทธิ์ในระดับแอปพลิเคชัน โดยปิดการใช้งาน WebGPU ในเว็บเบราว์เซอร์ระดับองค์กร หากไม่มีความจำเป็นต้องใช้งาน เพื่อตัดช่องทางการโจมตีผ่านอินเทอร์เน็ต

4. มาตรการป้องกันและลดความเสี่ยง[6]

4.1 การเฝ้าระวังพฤติกรรมการรันคำสั่ง GPU ที่มีการใช้งานหน่วยความจำผิดปกติ (High-frequency memory access patterns) ผ่านระบบตรวจจับความผิดปกติใน Data Center

4.2 สำหรับผู้ให้บริการ Cloud ควรพิจารณาการใช้การประมวลผลแบบ Confidential Computing เพื่อปกป้องข้อมูลในหน่วยความจำแม้ในระดับฮาร์ดแวร์จะถูกโจมตี

แหล่งอ้างอิง