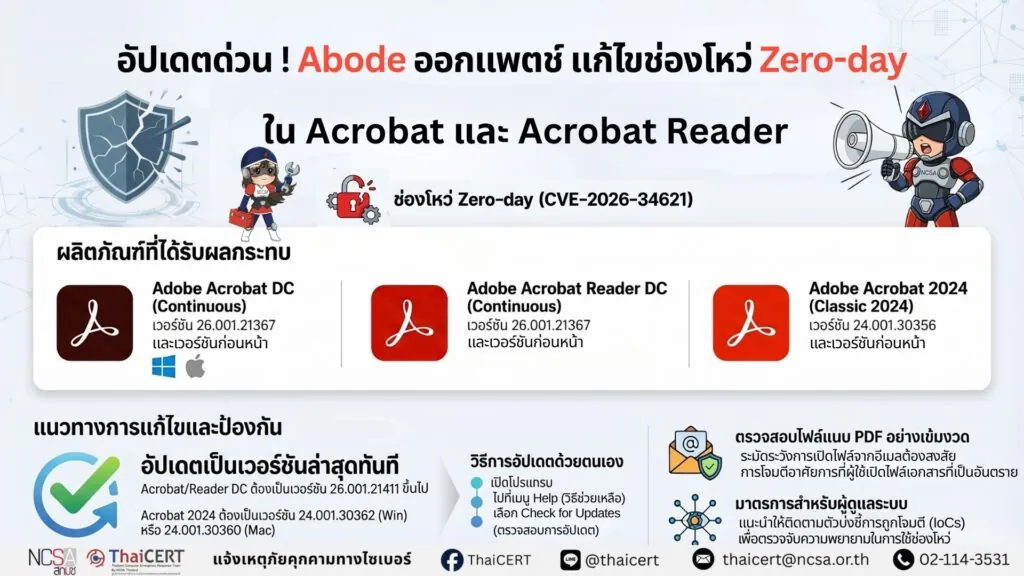

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยพบว่า Adobe ได้เผยแพร่อัปเดตความปลอดภัยเพื่อแก้ไขช่องโหว่ Zero-day ใน Adobe Acrobat และ Adobe Acrobat Reader สำหรับ Windows และ macOS ซึ่ง Adobe ยืนยันพบการนำไปใช้โจมตีจริง และการโจมตีอาจนำไปสู่การรันโค้ดอันตรายได้[1]

1) รายละเอียดช่องโหว่ [2]

ช่องโหว่ CVE-2026-34621 ความรุนแรงระดับสูง มีคะแนน CVSS v3.1: 8.6 จัดเป็นช่องโหว่ประเภท Prototype Pollution หรือ การแก้ไขคุณลักษณะของอ็อบเจ็กต์ต้นแบบไม่เหมาะสม (CWE-1321) ซึ่งอาจนำไปสู่ การรันโค้ดอันตรายได้ มีรายงานว่าช่องโหว่ถูกใช้โจมตีต่อเนื่องหลายเดือนก่อนมีการออกแพตช์

2) ผลิตภัณฑ์ที่ได้รับผลกระทบ[3]

Adobe Acrobat DC (Continuous) เวอร์ชัน 26.001.21367 และเวอร์ชันก่อนหน้า

Adobe Acrobat Reader DC (Continuous) เวอร์ชัน 26.001.21367 และเวอร์ชันก่อนหน้า

Adobe Acrobat 2024 (Classic 2024) เวอร์ชัน 24.001.30356 และเวอร์ชันก่อนหน้า

3) แนวทางการดำเนินการที่แนะนำ

3.1 เร่งอัปเดตเป็นเวอร์ชันแก้ไขทันที

– Acrobat DC และ Reader DC อัปเดตเป็นเวอร์ชัน 26.001.21411 หรือสูงกว่า

– Acrobat 2024: อัปเดตเป็นเวอร์ชัน 24.001.30362 (Windows) หรือ 24.001.30360 (macOS)

3.2 วิธีการอัปเดต เปิดโปรแกรมไปที่เมนู Help (วิธีช่วยเหลือ) > Check for Updates (ตรวจสอบการอัปเดต) เพื่อให้ระบบดำเนินการอัปเดตตามขั้นตอนอัตโนมัติ

3.3 มาตรการเสริม แนะนำให้ผู้ดูแลระบบติดตามและตรวจสอบตัวบ่งชี้การถูกโจมตี (IoCs) เพื่อช่วยในการตรวจจับความพยายามในการโจมตีหรือการใช้ประโยชน์จากช่องโหว่ CVE-2026-34621 ภายในระบบเครือข่ายขององค์กร[4] และเพิ่มความระมัดระวังในการเปิดไฟล์แนบ PDF จากแหล่งที่ไม่รู้จักหรืออีเมลที่มีลักษณะต้องสงสัย เนื่องจากเป็นการโจมตีที่ต้องอาศัยการเปิดไฟล์เอกสาร

4. แหล่งอ้างอิง