ThaiCERT ได้ติดตามสถานการณ์ด้านความมั่นคงปลอดภัยไซเบอร์ และพบประกาศจาก National Institute of Standards and Technology (NIST) เกี่ยวกับการปรับรูปแบบการดำเนินงานของ National Vulnerability Database (NVD) เพื่อรับมือกับจำนวนรายการช่องโหว่ CVE ที่เพิ่มขึ้นอย่างรวดเร็ว โดย NIST ระบุว่าจำนวนการส่ง CVE เพิ่มขึ้น 263% ในช่วงปี 2563 ถึง 2568 และในไตรมาสแรกของปี 2569 ยังเพิ่มขึ้นเกือบหนึ่งในสามเมื่อเทียบกับช่วงเดียวกันของปีก่อน ส่งผลให้ NVD จะไม่ทำการ enrich รายการ CVE ทุกตัวโดยอัตโนมัติอีกต่อไป แต่จะใช้แนวทางจัดลำดับความสำคัญตามความเสี่ยงแทน เพื่อมุ่งเน้นรายการที่มีผลกระทบเชิงระบบสูงกว่า [1]

1. รายละเอียด

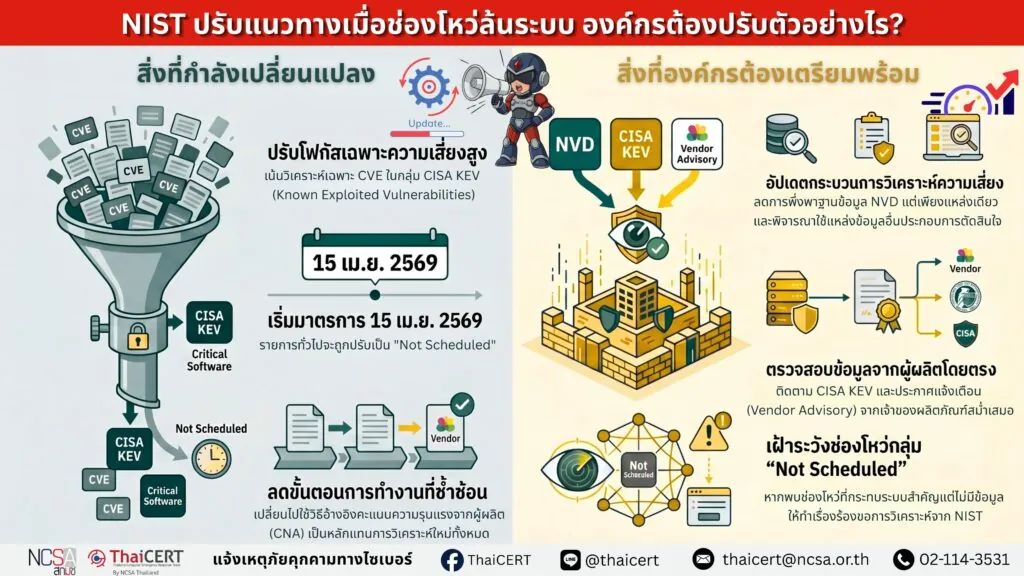

NIST ระบุว่าเดิม NVD มีเป้าหมายในการวิเคราะห์ CVE ทุกรายการเพื่อเพิ่มข้อมูลสำคัญ เช่น severity score และรายการผลิตภัณฑ์ที่ได้รับผลกระทบ เพื่อช่วยให้องค์กรใช้จัดลำดับความสำคัญและบรรเทาความเสี่ยงได้ แต่ภายใต้ปริมาณ CVE ที่เพิ่มขึ้นอย่างมาก NIST จึงเริ่มใช้นโยบายใหม่ตั้งแต่วันที่ 15 เมษายน 2569 โดยจะ enrich เฉพาะ CVE ที่เข้าเกณฑ์ที่กำหนด ส่วน CVE ที่ไม่เข้าเกณฑ์ยังคงถูกบันทึกใน NVD ตามปกติ แต่จะถูกจัดสถานะเป็น “Not Scheduled” และจะไม่ถูก enrich โดยอัตโนมัติ NIST ระบุเพิ่มเติมว่า แม้ในปี 2568 จะ enrich CVE ได้เกือบ 42,000 รายการ ซึ่งมากกว่าปีก่อนหน้าถึง 45% แต่ก็ยังไม่เพียงพอต่อจำนวนรายการที่ไหลเข้ามา จึงจำเป็นต้องเปลี่ยนไปใช้โมเดลแบบ risk-based เพื่อรักษาเสถียรภาพของระบบในระยะสั้น ควบคู่กับการพัฒนาระบบอัตโนมัติและ workflow ใหม่เพื่อรองรับภาระงานในระยะยาว

2. เกณฑ์การจัดลำดับความสำคัญใหม่

ตั้งแต่วันที่ 15 เมษายน 2569 เป็นต้นไป NIST จะให้ความสำคัญกับการ enrich CVE ในกลุ่มต่อไปนี้

– CVE ที่ปรากฏอยู่ใน CISA Known Exploited Vulnerabilities (KEV) Catalog โดย NIST ตั้งเป้าจะ enrich ภายใน 1 วันทำการ หลังได้รับรายการ

– CVE ที่เกี่ยวข้องกับ ซอฟต์แวร์ที่ใช้ภายในหน่วยงานรัฐบาลกลางสหรัฐ

– CVE ที่เกี่ยวข้องกับ critical software ตามนิยามของ Executive Order 14028

แม้ CVE ที่ไม่อยู่ในกลุ่มข้างต้นจะถูกจัดเป็น “Not Scheduled” แต่ NIST ระบุว่าผู้ใช้งานยังสามารถ ร้องขอให้ NIST enrich รายการที่ยังไม่ถูก schedule ได้ โดยติดต่อผ่านอีเมลของ NVD และ NIST จะพิจารณาตามทรัพยากรที่มี

3. การเปลี่ยนแปลงสำคัญในการดำเนินงานของ NVD

– NIST จะไม่ให้ severity score ของตนเองเป็นประจำสำหรับทุก CVE อีกต่อไป หาก CVE นั้นมีคะแนนความรุนแรงจาก CVE Numbering Authority (CNA) อยู่แล้ว เพื่อลดความซ้ำซ้อนของงาน อย่างไรก็ตาม ผู้ใช้งานยังสามารถร้องขอให้ NIST จัดทำคะแนนแยกสำหรับบางรายการได้

– NIST จะไม่ reanalyze CVE ที่ถูกแก้ไขภายหลังจาก enrich ไปแล้วทุกตัวเหมือนเดิม แต่จะทำเฉพาะกรณีที่ทราบว่าการเปลี่ยนแปลงนั้นมีผลกระทบอย่างมีนัยสำคัญต่อข้อมูล enrichment เท่านั้น

– CVE ที่เคยถูกทำเครื่องหมายเป็น deferred เมื่อปีก่อน จะถูกย้ายไปอยู่ในสถานะ “Modified After Enrichment” เป็นชุด ๆ ภายในสองสัปดาห์ถัดไป

– NIST ได้อัปเดตสถานะของ CVE และ NVD Dashboard เพื่อให้แสดงผลสถานะและสถิติแบบใกล้เคียงเวลาจริงมากขึ้น

NIST ระบุว่า NVD มี backlog ของ CVE ที่ยังไม่ได้ enrich สะสมมาตั้งแต่ต้นปี 2568 และไม่สามารถเคลียร์ได้ทันจากอัตราการส่งรายการที่เพิ่มขึ้นอย่างต่อเนื่อง ดังนั้นเมื่อเริ่มใช้นโยบายใหม่ รายการ backlog ที่มีวันที่เผยแพร่ใน NVD ก่อนวันที่ 1 มีนาคม 2569 จะถูกย้ายเข้าสู่สถานะ “Not Scheduled” ทั้งหมด โดย NIST จะพิจารณานำกลับมา enrich ภายหลังตามเกณฑ์ลำดับความสำคัญใหม่และตามทรัพยากรที่มี ทั้งนี้ backlog ดังกล่าวไม่รวม CVE ที่อยู่ใน KEV Catalog เพราะ NIST ให้ความสำคัญกับรายการเหล่านี้อยู่ก่อนแล้ว

4. ผลกระทบและข้อเสนอแนะ

การเปลี่ยนแปลงครั้งนี้หมายความว่าผู้ใช้งาน NVD อาจพบ CVE จำนวนมากที่มีเพียงข้อมูลพื้นฐานและยังไม่ได้รับการ enrich จาก NIST โดยเฉพาะรายการที่ไม่เข้าข่ายความเสี่ยงสูงตามเกณฑ์ใหม่ องค์กรที่พึ่งพา NVD ในการจัดลำดับความสำคัญของช่องโหว่จึงควรเตรียมปรับกระบวนการวิเคราะห์ความเสี่ยงของตนเอง ดังนี้

– ติดตาม KEV Catalog ของ CISA และแหล่งข้อมูลจากผู้ผลิตโดยตรงเพิ่มเติม ไม่พึ่งพาเฉพาะข้อมูล enrichment จาก NVD เพียงแหล่งเดียว

– พิจารณาใช้ คะแนนความรุนแรงจาก CNA หรือข้อมูลจาก vendor advisory ประกอบการประเมินในกรณีที่ NIST ยังไม่ได้ออกคะแนนหรือรายละเอียดเพิ่ม

– สำหรับหน่วยงานหรือผู้ดูแลระบบที่พบ CVE สำคัญซึ่งยังมีสถานะ “Not Scheduled” สามารถร้องขอให้ NIST ทำ enrichment เพิ่มเติมได้ ผ่านช่องทางที่ NIST ระบุ

แหล่งอ้างอิง