212/69 (IT) ประจำวันจันทร์ที่ 20 เมษายน 2569

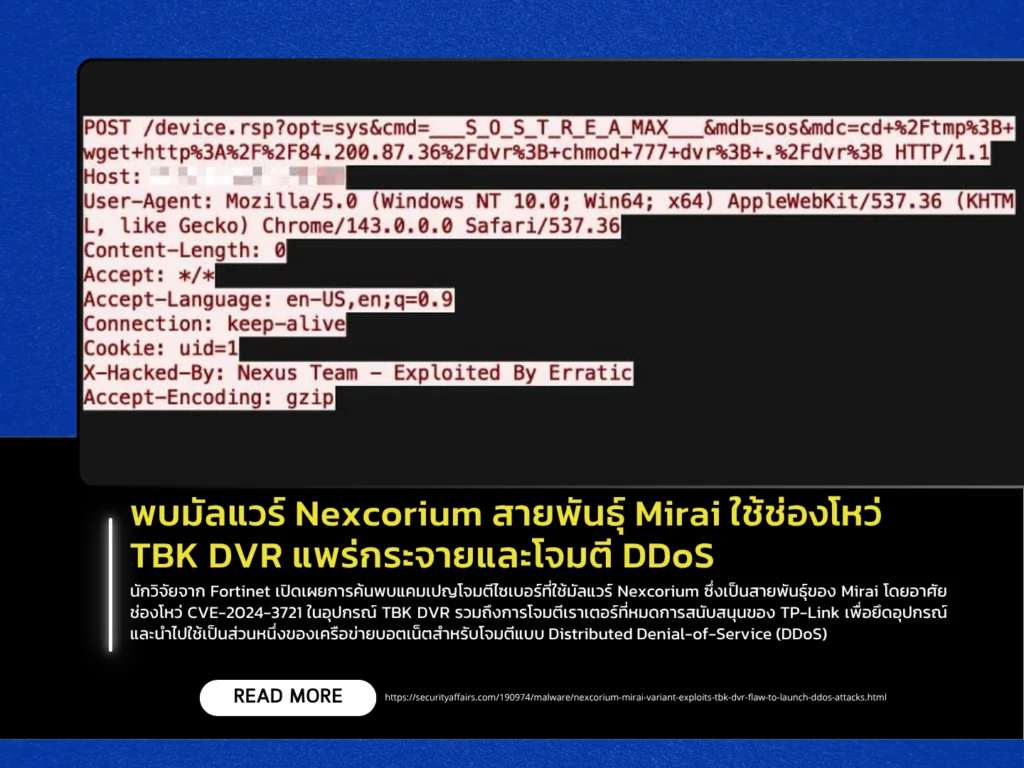

นักวิจัยจาก Fortinet เปิดเผยการค้นพบแคมเปญโจมตีไซเบอร์ที่ใช้มัลแวร์ Nexcorium ซึ่งเป็นสายพันธุ์ของ Mirai โดยอาศัยช่องโหว่ CVE-2024-3721 ในอุปกรณ์ TBK DVR รวมถึงการโจมตีเราเตอร์ที่หมดการสนับสนุนของ TP-Link เพื่อยึดอุปกรณ์และนำไปใช้เป็นส่วนหนึ่งของเครือข่ายบอตเน็ตสำหรับโจมตีแบบ Distributed Denial-of-Service (DDoS) ช่องโหว่ดังกล่าวเป็นประเภท Command Injection ทำให้ผู้โจมตีสามารถส่งคำสั่งอันตรายเข้าไปควบคุมอุปกรณ์ได้โดยตรง

โดยการโจมตีเริ่มจากการใช้ช่องโหว่เพื่อดาวน์โหลดและติดตั้งมัลแวร์ลงบนอุปกรณ์เป้าหมาย โดยมัลแวร์รองรับหลายสถาปัตยกรรม เช่น ARM, MIPS และ x86-64 ทำให้สามารถแพร่กระจายได้ในวงกว้าง Nexcorium มีลักษณะการทำงานคล้าย Mirai โดยสามารถเชื่อมต่อกับเซิร์ฟเวอร์ควบคุม (C2) เพื่อรับคำสั่งโจมตี และรองรับการโจมตีหลายรูปแบบ เช่น UDP และ TCP Flood รวมถึงมีความสามารถในการฝังตัวในระบบเพื่อคงอยู่ระยะยาว และหลีกเลี่ยงการตรวจจับ

นอกจากนี้ มัลแวร์ยังมีความสามารถในการใช้ช่องโหว่อื่นและเทคนิค brute-force เพื่อขยายการแพร่กระจายไปยังอุปกรณ์เพิ่มเติม ซึ่งแสดงถึงแนวโน้มที่ผู้โจมตีมุ่งใช้ช่องโหว่ในอุปกรณ์ IoT และระบบที่ไม่ได้รับการอัปเดต ผู้เชี่ยวชาญจึงแนะนำให้เร่งอัปเดตแพตช์ เปลี่ยนรหัสผ่าน และจำกัดการเข้าถึงอุปกรณ์จากภายนอก เพื่อป้องกันการถูกยึดและนำไปใช้ในเครือข่ายโจมตีขนาดใหญ่