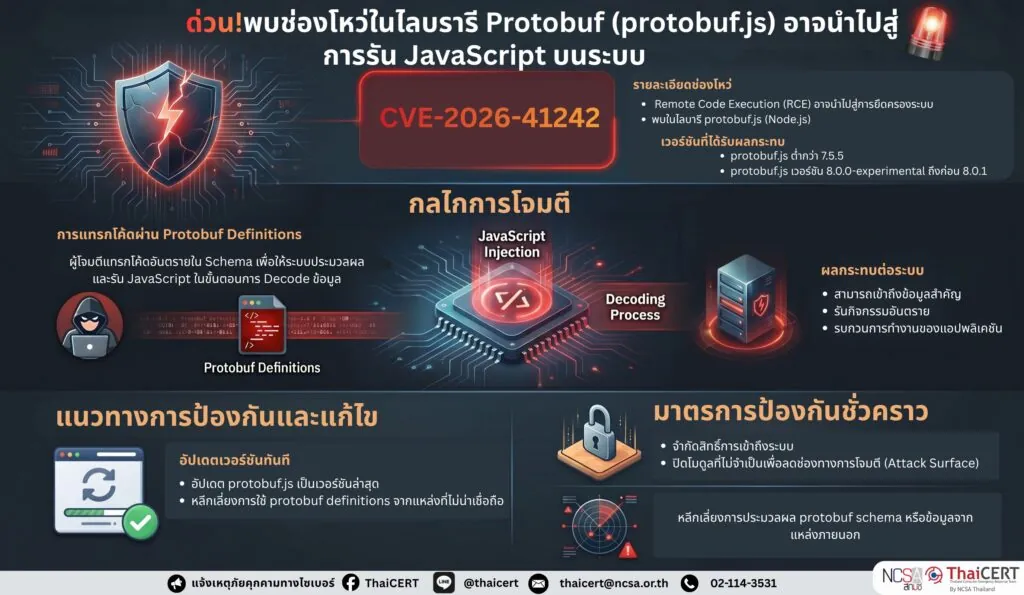

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบช่องโหว่ในไลบรารี protobuf.js ซึ่งเป็นไลบรารี JavaScript ที่ใช้สำหรับจัดการข้อมูลแบบ Protocol Buffers และมีการใช้งานอย่างแพร่หลายในระบบ Node.js และแอปพลิเคชันจำนวนมาก [1]

1. รายละเอียดช่องโหว่ [2]

CVE-2026-41242 (CVSS 4.0: 9.4) เป็นช่องโหว่ประเภท Remote Code Execution (RCE) สาเหตุเกิดจากการใช้ dynamic code generation ที่ไม่ปลอดภัยในการแปลง schema ของ protobuf เป็นฟังก์ชัน JavaScript โดยผู้โจมตีสามารถแทรกโค้ดอันตรายลงใน protobuf definitions ทำให้โค้ดดังกล่าวถูกประมวลผลในขั้นตอนการถอดรหัส (decode) ส่งผลให้สามารถรัน JavaScript บนระบบได้ ซึ่งอาจนำไปสู่การยึดครองระบบหรือโครงสร้างพื้นฐานขององค์กร รวมถึงการเข้าถึงข้อมูลสำคัญและการดำเนินกิจกรรมที่เป็นอันตรายภายในระบบ

ทั้งนี้ หน่วยงานสามารถตรวจสอบข้อมูลเพิ่มเติมได้ที่ https://dg.th/9djai7eyxq

2. เวอร์ชันที่ได้รับผลกระทบ

• protobuf.js ต่ำกว่า 7.5.5

• protobuf.js เวอร์ชัน 8.0.0-experimental ถึงก่อน 8.0.1

3. แนวทางการแก้ไข

3.1 อัปเดตไลบรารี protobuf.js เป็นเวอร์ชันที่ได้รับการแก้ไขแล้วทันที

3.2 หลีกเลี่ยงการใช้ protobuf definitions จากแหล่งที่ไม่น่าเชื่อถือ

3.3 ใช้ระบบตรวจจับและป้องกันการบุกรุก (IDS/IPS) เพื่อเฝ้าระวังพฤติกรรมผิดปกติ

4. มาตรการชั่วคราว (กรณียังไม่สามารถอัปเดตได้ทันที)

4.1 หลีกเลี่ยงการประมวลผล protobuf schema หรือข้อมูลจากแหล่งภายนอกที่ไม่เชื่อถือ

4.2 จำกัดสิทธิ์การทำงาน

4.3 ปิดการใช้งานฟังก์ชันหรือโมดูลที่ไม่จำเป็น เพื่อลดการโจมตี (Attack Surface)

4.4 ใช้ sandbox หรือ runtime isolation สำหรับการประมวลผลข้อมูลที่มีความเสี่ยง

แหล่งอ้างอิง

หมายเหตุ – อ้างอิง CVSS จาก https://www.cve.org/