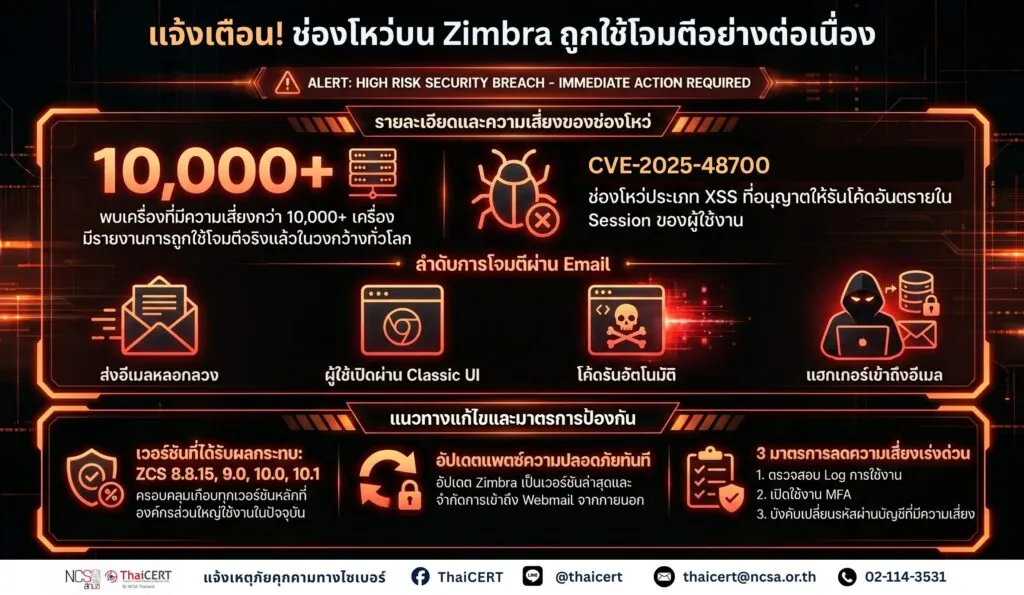

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบรายงานช่องโหว่ใน Zimbra Collaboration Suite หรือ ZCS เป็นระบบอีเมลและการทำงานร่วมกันขององค์กร ที่ช่องโหว่หมายเลข CVE-2025-48700 และมีรายงานว่าถูกใช้โจมตีแล้ว โดยยังพบเซิร์ฟเวอร์ Zimbra ที่เปิดให้เข้าถึงจากอินเทอร์เน็ตและยังมีความเสี่ยงมากกว่า 10,000 เครื่อง[1]

1. รายละเอียดช่องโหว่[2]

ช่องโหว่ CVE-2025-48700 (CVSS 3.1: 6.1) เป็นช่องโหว่ประเภท XSS (Cross-Site Scripting) ที่ส่งผลกระทบต่อ Zimbra Collaboration Suite หรือ ZCS โดยผู้โจมตีที่ไม่ต้องยืนยันตัวตนสามารถใช้ช่องโหว่เพื่อรัน JavaScript ภายใน session ของผู้ใช้งาน และอาจเข้าถึงข้อมูลสำคัญในระบบอีเมลได้โดยไม่ได้รับอนุญาต

การโจมตีเกิดขึ้นเมื่อผู้ใช้งานเปิดดูอีเมลที่ถูกสร้างขึ้นมาเป็นพิเศษผ่าน Zimbra Classic UI โดยไม่จำเป็นต้องมีไฟล์แนบ ลิงก์อันตราย หรือ macro เพิ่มเติม ทำให้ผู้ใช้งานอาจได้รับผลกระทบเพียงจากการเปิดอ่านอีเมลดังกล่าว

2. เวอร์ชันที่ได้รับผลกระทบ[3]

2.1 Zimbra Collaboration Suite 8.8.15

2.2 Zimbra Collaboration Suite 9.0

2.3 Zimbra Collaboration Suite 10.0

2.4 Zimbra Collaboration Suite 10.1

3. แนวทางการแก้ไขและป้องกัน

3.1 อัปเดต Zimbra เป็นเวอร์ชันที่ได้รับการแก้ไขแล้ว

3.2 หากยังไม่สามารถอัปเดตได้ ควรจำกัดการเข้าถึงหน้า Webmail จากอินเทอร์เน็ตเฉพาะแหล่งที่จำเป็น

3.3 แจ้งเตือนผู้ใช้งานให้ระมัดระวังอีเมลที่ผิดปกติ แม้ไม่มีไฟล์แนบหรือลิงก์

4. มาตรการลดความเสี่ยง

4.1 ตรวจสอบ Log การเข้าใช้งาน Zimbra Webmail โดยเฉพาะการเข้าถึงที่ผิดปกติ

4.2 ตรวจสอบบัญชีผู้ใช้งานที่มีพฤติกรรมผิดปกติ เช่น การส่งอีเมลจำนวนมาก หรือมีการเข้าสู่ระบบจากตำแหน่งที่ไม่คุ้นเคย

4.3 ตรวจสอบกฎการส่งต่ออีเมล (Mail Forwarding Rule) ที่อาจถูกสร้างขึ้นโดยไม่ได้รับอนุญาต

4.4 บังคับเปลี่ยนรหัสผ่านบัญชีที่มีความเสี่ยงหรือพบพฤติกรรมผิดปกติ

4.5 เปิดใช้งาน Multi-Factor Authentication (MFA) สำหรับบัญชีผู้ใช้งานที่สำคัญ

4.6 เฝ้าระวังอีเมลหลอกลวงภายในองค์กรที่อาจใช้บัญชีจริงในการส่งต่อ

แหล่งอ้างอิง