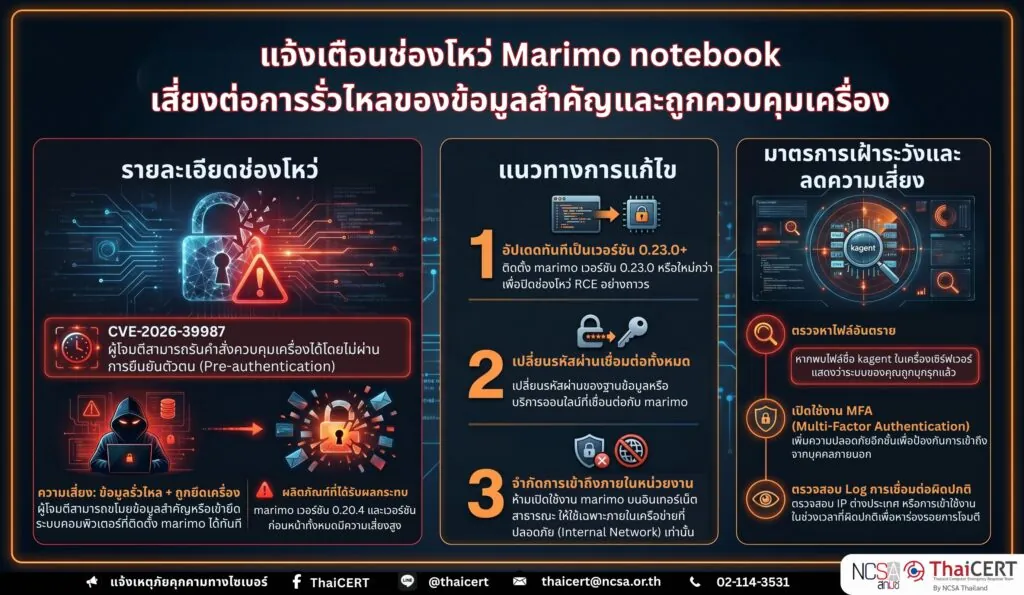

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบช่องโหว่ในแพลตฟอร์ม Marimo (Python Notebook) ผู้ไม่หวังดีสามารถยึดเครื่องคอมพิวเตอร์และขโมยข้อมูลได้โดยไม่ผ่านการยืนยันตัวตน [1]

ปัจจุบันพบรายงานการโจมตีหน่วยงานที่ใช้งานระบบดังกล่าว จึงขอความร่วมมือให้ผู้ใช้งานเร่งดำเนินการป้องกันตามคำแนะนำทันที

1. รายละเอียดและพฤติการณ์ของภัยคุกคาม [2]

CVE-2026-39987 (CVSS v3.1: 9.8 ) เป็นช่องโหว่ประเภท Remote Code Execution (RCE) ผู้โจมตีสามารถรันคำสั่งได้โดยไม่ผ่านการยืนยันตัวตน (Pre-authentication) ช่องโหว่นี้ส่งผลกระทบต่อ Marimo ซึ่งเป็น open-source Python notebook

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ [3]

– ผลิตภัณฑ์ที่ได้รับผลกระทบ marimo เวอร์ชัน 0.20.4 และเวอร์ชันก่อนหน้าทั้งหมด

3. แนวทางการแก้ไข [4]

3.1 อัปเดตซอฟต์แวร์ ให้รีบทำการอัปเดตโปรแกรม marimo ให้เป็น เวอร์ชัน 0.23.0 หรือใหม่กว่า เพื่อปิดช่องทางที่ผู้โจมตีจะเข้ามาได้

3.2 เปลี่ยนรหัสผ่าน หากเคยใช้โปรแกรมที่เชื่อมต่อกับฐานข้อมูลหรือบริการออนไลน์อื่น ๆ ให้รีบเปลี่ยนรหัสผ่านเหล่านั้นทันที เพราะอาจมีข้อมูลรั่วไหลไปก่อนหน้านี้แล้ว

3.3 จำกัดการใช้งานเฉพาะภายใน ไม่ควรเปิดใช้งานโปรแกรม marimo ทิ้งไว้บนอินเทอร์เน็ตที่คนทั่วไปเข้าถึงได้ ควรใช้งานเฉพาะภายในเครือข่ายที่ปลอดภัยของหน่วยงานเท่านั้น

4. มาตรการเฝ้าระวังและลดความเสี่ยง

4.1 ให้เปิดใช้งาน Multi-Factor Authentication (MFA)

4.2 ตรวจหาไฟล์หรือโปรแกรมที่ไม่คุ้นเคยในเครื่องเซิร์ฟเวอร์ โดยเฉพาะไฟล์ชื่อ kagent ซึ่งเป็นร่องรอยของการบุกรุก

4.3 ตรวจสอบบันทึกการใช้งาน (Log) มอบหมายให้เจ้าหน้าที่เทคนิคตรวจสอบประวัติการเชื่อมต่อที่ผิดปกติจากหมายเลขไอพีต่างประเทศ หรือช่วงเวลาที่ไม่มีการใช้งานปกติ

แหล่งอ้างอิง