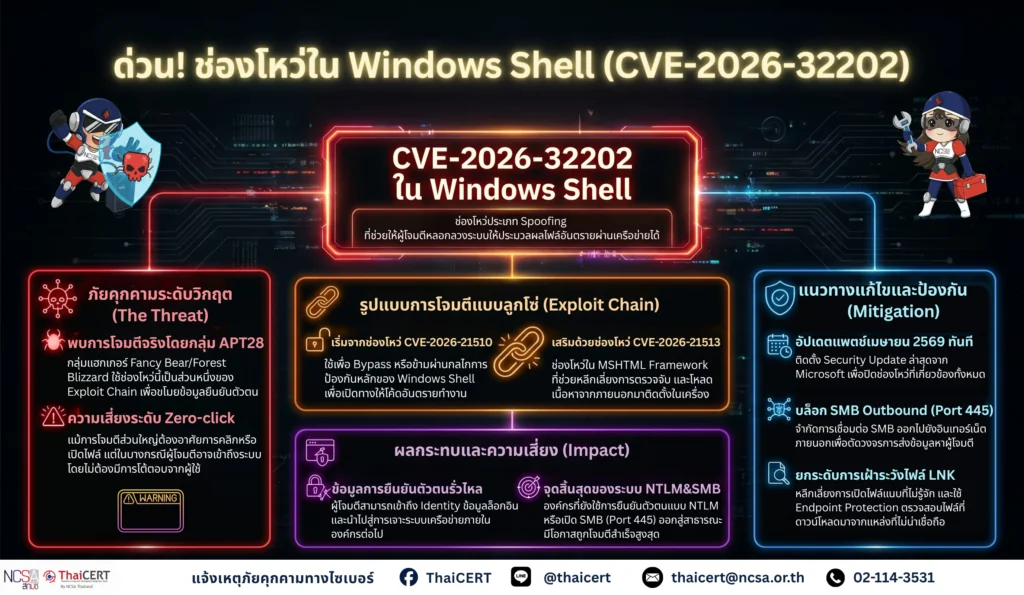

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์เกี่ยวกับช่องโหว่ใน Windows Shell หมายเลข CVE-2026-32202 ซึ่ง Microsoft ได้ยืนยันว่ามีการถูกนำไปใช้ในการโจมตีจริงแล้ว โดยช่องโหว่นี้จัดเป็นประเภท Spoofing ซึ่งอาจส่งผลให้ผู้โจมตีสามารถเข้าถึงข้อมูลยืนยันตัวตน รวมถึงข้อมูลสำคัญของผู้ใช้งานได้ [1]

1. รายละเอียดช่องโหว่

Microsoft ระบุช่องโหว่ใน Windows Shell หมายเลข CVE-2026-32202 ( CVSS 3.1: 4.3 ) [2] ซึ่งเกิดจากความล้มเหลวของกลไกการป้องกัน (Protection Mechanism Failure) ส่งผลให้ผู้โจมตีสามารถหลอกให้ระบบประมวลผลไฟล์ที่เป็นอันตรายผ่านเครือข่ายได้ โดยในเบื้องต้น Microsoft ระบุว่าผู้โจมตีจำเป็นต้องส่งไฟล์อันตรายให้เหยื่อเปิดใช้งานก่อน จึงจะสามารถใช้ประโยชน์จากช่องโหว่ได้ อย่างไรก็ตาม จากข้อมูลเพิ่มเติมพบว่าช่องโหว่นี้อาจถูกใช้ในลักษณะ zero-click ได้ในบางกรณี ขึ้นอยู่กับพฤติกรรมการประมวลผลไฟล์ของระบบ

2. ลักษณะการโจมตี

นักวิจัยจาก Akamai ระบุว่าช่องโหว่นี้มีความเกี่ยวข้องกับการแก้ไขที่ไม่สมบูรณ์ของช่องโหว่ก่อนหน้า และถูกนำไปใช้เป็นส่วนหนึ่งของ exploit chain ในการโจมตีจริง โดยพบความเชื่อมโยงกับกลุ่ม APT28 (หรือที่รู้จักในชื่อ Fancy Bear, Forest Blizzard และ Pawn Storm) ซึ่งมีการนำหลายช่องโหว่มาใช้ร่วมกันเพื่อเพิ่มประสิทธิภาพของการโจมตี ดังนี้

– ช่องโหว่ CVE-2026-21510 ( CVSS 3.1: 8.8 ) [3] ถูกใช้เพื่อ bypass กลไกการป้องกันใน Windows Shell และเป็นจุดเริ่มต้นของการโจมตี

– ช่องโหว่ CVE-2026-21513 ( CVSS 3.1: 8.8 ) [4] ใน MSHTML Framework ถูกใช้เสริมเพื่อเพิ่มความสามารถในการหลีกเลี่ยงการตรวจจับ และสนับสนุนการโหลดหรือเรียกใช้เนื้อหาจากแหล่งภายนอก

ทั้งนี้ มีรายงานว่าการใช้ประโยชน์จากช่องโหว่ CVE-2026-21513 ถูกตรวจพบตั้งแต่เดือนมกราคม ปี 2569 โดยพบตัวอย่างไฟล์อันตราย (malicious artifact) ซึ่งนำไปสู่การเชื่อมโยงกิจกรรมดังกล่าวกับกลุ่ม APT28 อย่างมีนัยสำคัญ

3. ผลกระทบ

3.1 ผู้โจมตีสามารถเข้าถึงข้อมูลสำคัญของผู้ใช้งาน

3.2 อาจเกิดความเสี่ยงต่อการรั่วไหลของข้อมูลยืนยันตัวตน

3.3 อาจถูกใช้ร่วมกับเทคนิคอื่นเพื่อขยายผลการโจมตีในเครือข่ายของหน่วยงาน

3.4 มีความเสี่ยงสูงขึ้นสำหรับหน่วยงานที่ยังใช้โปรโตคอลการยืนยันตัวตนแบบ NT LAN Manager (NTLM) หรือเปิดให้เครื่องลูกข่ายเชื่อมต่อ SMB ออกสู่ภายนอก

4. ผลิตภัณฑ์ที่ได้รับผลกระทบ

4.1 ระบบปฏิบัติการ Microsoft Windows ที่มี Windows Shell และยังไม่ได้ติดตั้งแพตช์ความปลอดภัยประจำเดือนเมษายน 2569

4.2 อุปกรณ์ที่ผู้ใช้งานสามารถเปิดไฟล์ LNK หรือไฟล์จากแหล่งที่ไม่น่าเชื่อถือ

4.3 หน่วยงานที่อนุญาต NTLM authentication หรือ SMB outbound ไปยังภายนอก

5. แนวทางการแก้ไขและป้องกัน

5.1 ติดตั้งแพตช์ความปลอดภัยของ Microsoft ประจำเดือนเมษายน 2569 โดยเร็ว

5.2 หลีกเลี่ยงการเปิดไฟล์แนบหรือไฟล์ LNK จากอีเมล เว็บไซต์ หรือแหล่งที่ไม่น่าเชื่อถือ

5.3 จำกัดหรือบล็อก SMB outbound ไปยังอินเทอร์เน็ต โดยเฉพาะพอร์ต 445

5.4 ลดการใช้งาน NTLM และพิจารณาใช้มาตรการป้องกัน NTLM relay

5.5 ตรวจสอบ log การเชื่อมต่อ SMB/NTLM ที่ผิดปกติ โดยเฉพาะการเชื่อมต่อไปยังปลายทางภายนอก

5.6 ใช้ email security, endpoint protection และ application control เพื่อลดความเสี่ยงจากไฟล์อันตราย

แหล่งอ้างอิง