387/68 (IT) ประจำวันอังคารที่ 7 ตุลาคม 2568

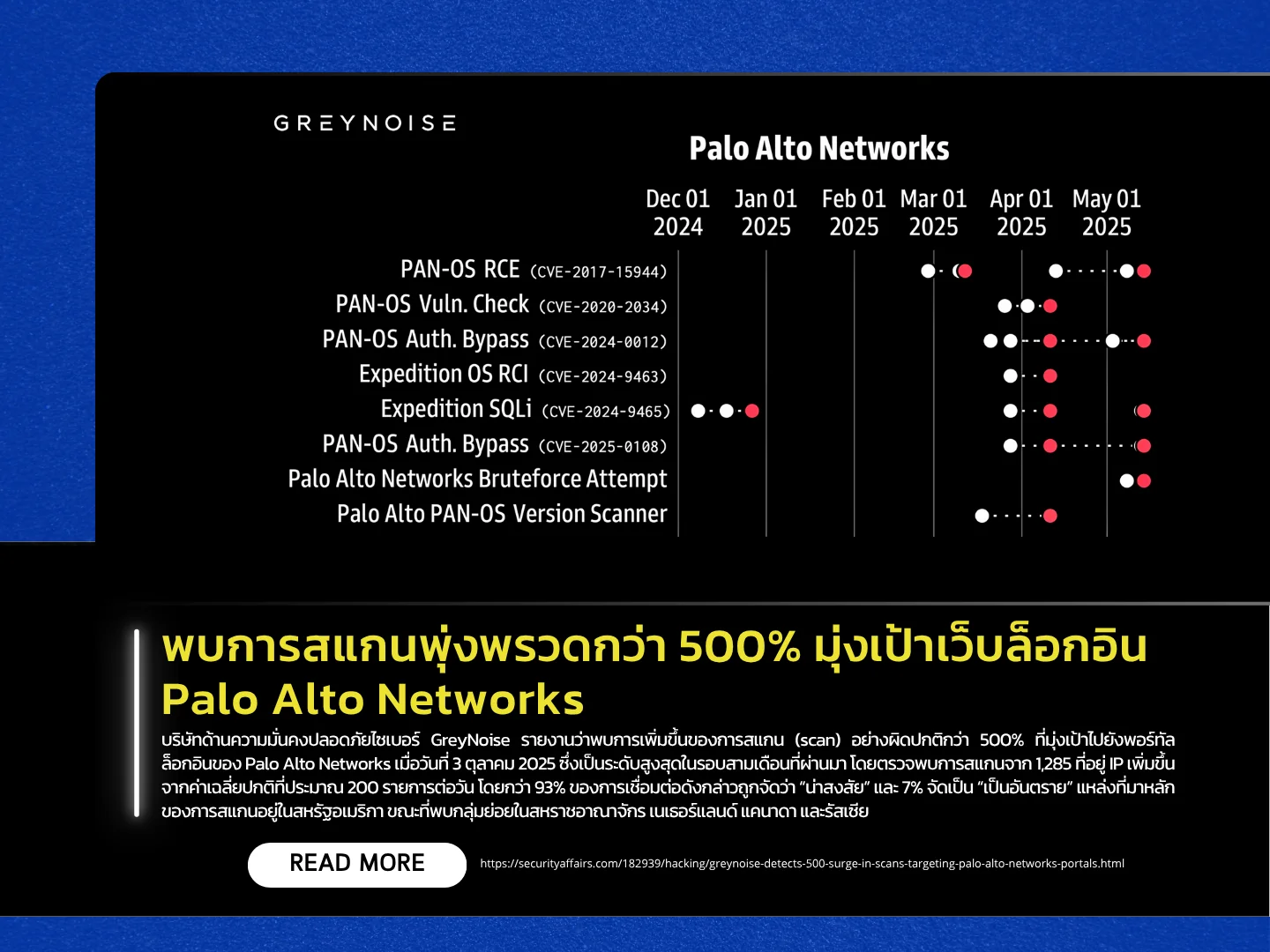

บริษัทด้านความมั่นคงปลอดภัยไซเบอร์ GreyNoise รายงานว่าพบการเพิ่มขึ้นของการสแกน (scan) อย่างผิดปกติกว่า 500% ที่มุ่งเป้าไปยังพอร์ทัลล็อกอินของ Palo Alto Networks เมื่อวันที่ 3 ตุลาคม 2025 ซึ่งเป็นระดับสูงสุดในรอบสามเดือนที่ผ่านมา โดยตรวจพบการสแกนจาก 1,285 ที่อยู่ IP เพิ่มขึ้นจากค่าเฉลี่ยปกติที่ประมาณ 200 รายการต่อวัน โดยกว่า 93% ของการเชื่อมต่อดังกล่าวถูกจัดว่า “น่าสงสัย” และ 7% จัดเป็น “เป็นอันตราย” แหล่งที่มาหลักของการสแกนอยู่ในสหรัฐอเมริกา ขณะที่พบกลุ่มย่อยในสหราชอาณาจักร เนเธอร์แลนด์ แคนาดา และรัสเซีย

GreyNoise ระบุว่าการสแกนครั้งนี้เป็นการกระทำที่มีการวางโครงสร้างและเป้าหมายชัดเจน โดยพุ่งเป้าไปยังระบบล็อกอินของ Palo Alto ที่จำลองขึ้น เพื่อทดสอบการตอบสนองของระบบเครือข่ายจริง โดยเฉพาะในสหรัฐฯ และปากีสถาน ลักษณะดังกล่าวบ่งชี้ถึงความพยายามสำรวจเชิงลึก (reconnaissance) ที่อาจมีการประสานงานในระดับกลุ่ม ทั้งนี้ นักวิจัยยังพบว่ารูปแบบของการสแกน Palo Alto มีลักษณะใกล้เคียงกับกิจกรรมที่เคยเกิดขึ้นกับ Cisco ASA ซึ่งเคยเกิดการสแกนเพิ่มขึ้นก่อนการเปิดเผยช่องโหว่แบบ Zero-day สองรายการ โดยพบว่าทั้งสองเหตุการณ์มี TLS fingerprint เหมือนกัน และมีโครงสร้างพื้นฐานที่เชื่อมโยงกับเนเธอร์แลนด์

รายงานของ GreyNoise ระบุเพิ่มเติมว่า การสแกนที่เกิดขึ้น แสดงให้เห็นถึงพฤติกรรมที่คล้ายกันระหว่าง Cisco ASA และ Palo Alto ซึ่งอาจสะท้อนถึงการใช้เครื่องมือหรือโครงสร้างพื้นฐานร่วมกันของผู้โจมตี ขณะเดียวกัน ทางบริษัทเตือนว่ากิจกรรมลักษณะนี้เคยเกิดขึ้นก่อนการเปิดเผยช่องโหว่ใหม่ภายในระยะเวลาไม่เกินหกสัปดาห์ จึงอยู่ระหว่างการติดตามว่าเหตุการณ์ครั้งนี้จะนำไปสู่การค้นพบช่องโหว่ใหม่ของ Palo Alto หรือไม่ โดย GreyNoise ได้เร่งพัฒนา “Dynamic IP Blocklist” รุ่นใหม่ เพื่อช่วยให้องค์กรสามารถป้องกันและตอบสนองต่อภัยคุกคามได้อย่างรวดเร็วมากขึ้น