ศูนย์ประสานการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (ThaiCERT) แจ้งเตือนผู้ดูแลระบบและหน่วยงานที่ใช้อุปกรณ์เครือข่ายของ Cisco มีการออกแพตช์แก้ไขช่องโหว่ใน Cisco IOS Software และ Cisco IOS XE Software ช่องโหว่ดังกล่าวอาจทำให้ระบบหรืออุปกรณ์ไม่สามารถให้บริการได้ เปิดเผยข้อมูลสำคัญ ยกระดับสิทธิ์การเข้าถึง หรือกระทบต่อความน่าเชื่อถือของกระบวนการเริ่มต้นระบบ (Secure Boot)[1]

1. รายละเอียดช่องโหว่ที่สำคัญ

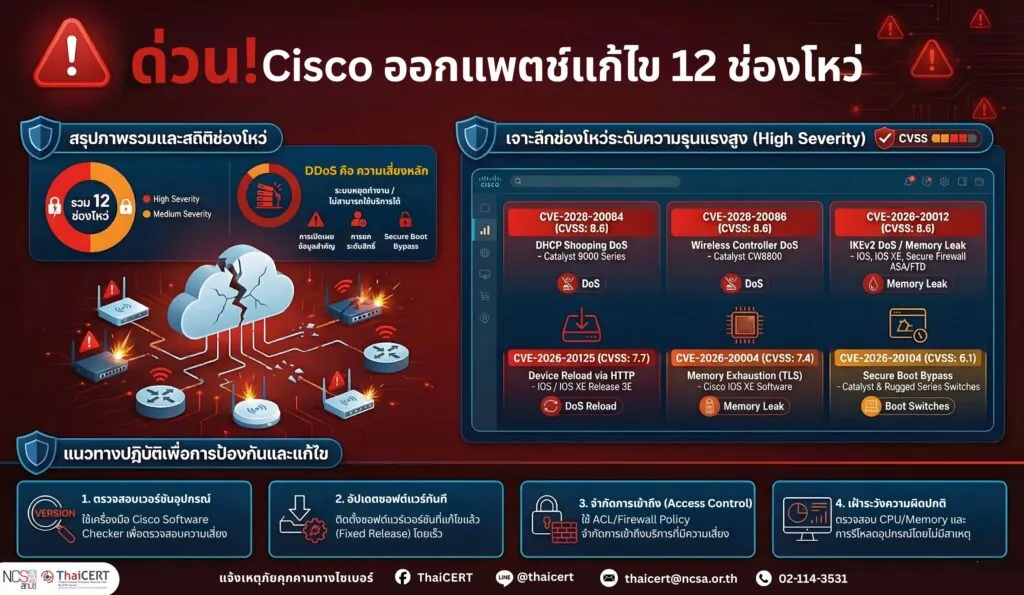

1.1 CVE-2026-20084 ( CVSS v3.1: 8.6 )

ช่องโหว่นี้เกี่ยวข้องกับฟังก์ชัน DHCP Snooping และอาจทำให้แพ็กเก็ต BOOTP ถูกส่งข้าม VLAN ได้ ซึ่งอาจส่งผลให้บริการเครือข่ายทำงานผิดปกติหรือหยุดชะงักได้ ส่งผลกระทบต่อ Cisco IOS XE Software สำหรับอุปกรณ์ Catalyst 9000 Series Switches

1.2 CVE-2026-20086 ( CVSS v3.1: 8.6 )

ถูกนำไปใช้เพื่อทำให้บริการเครือข่ายไร้สายหยุดชะงักหรือไม่สามารถให้บริการได้ตามปกติ ส่งผลกระทบต่อ Cisco IOS XE Wireless Controller Software สำหรับอุปกรณ์ Catalyst CW9800 Family

1.3 CVE-2026-20012 ( CVSS v3.1: 8.6 )

เกี่ยวกับการประมวลผลแพ็กเก็ต IKEv2 ที่ไม่เหมาะสม อาจทำให้เกิด memory leak และส่งผลให้ระบบหรือบริการ VPN ไม่สามารถให้บริการได้ ส่งผลกระทบต่อ Cisco IOS, Cisco IOS XE, Cisco Secure Firewall ASA และ Cisco Secure Firewall FTD

1.4 CVE-2026-20125 ( CVSS v3.1: 7.7 )

เกิดจากการตรวจสอบข้อมูลนำเข้าที่ไม่เหมาะสม ทำให้ผู้โจมตีอาจส่งคำขอ HTTP ที่ถูกสร้างขึ้นเป็นพิเศษ เพื่อทำให้อุปกรณ์ reload และกระทบต่อการให้บริการของระบบได้ ส่งผลกระทบต่อ Cisco IOS Software และ Cisco IOS XE Software Release 3E

1.5 CVE-2026-20004 ( CVSS v3.1: 7.4 )

เป็นช่องโหว่ที่อาจทำให้หน่วยความจำของระบบถูกใช้งานมากผิดปกติหรือถูกใช้จนหมด ส่งผลให้อุปกรณ์ไม่สามารถให้บริการได้อย่างต่อเนื่อง

1.6 CVE-2026-20104 ( CVSS v3.1: 6.1 )

อาจเปิดโอกาสให้ข้ามกระบวนการ Secure Boot ได้ ซึ่งกระทบต่อความน่าเชื่อถือของกระบวนการเริ่มต้นระบบ ส่งผลต่อ Cisco IOS XE Software สำหรับ Cisco Catalyst และ Rugged Series Switches

2. ลักษณะความเสี่ยง

จากลักษณะของช่องโหว่ดังกล่าว ผู้โจมตีอาจสามารถดำเนินการได้ ได้แก่

2.1 ทำให้อุปกรณ์หรือระบบเครือข่ายไม่สามารถให้บริการได้

2.2 เข้าถึงหรือเปิดเผยข้อมูลบางส่วนภายในระบบ

2.3 ยกระดับสิทธิ์การเข้าถึงเพื่อควบคุมการทำงานของอุปกรณ์

2.4 กระทบต่อความน่าเชื่อถือของกระบวนการเริ่มต้นระบบ

2.5 ใช้อุปกรณ์ที่ได้รับผลกระทบเป็นจุดเริ่มต้นในการโจมตีระบบอื่นภายในองค์กร

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ

3.1 Cisco IOS Software

3.2 Cisco IOS XE Software

3.3 ในบางกรณีอาจรวมถึง Cisco Secure Firewall ASA และ Cisco Secure Firewall FTD ที่ได้รับผลกระทบจากช่องโหว่ที่เกี่ยวข้องกับ IKEv2

4. แนวทางการป้องกันและแก้ไข

4.1 เร่งตรวจสอบว่าอุปกรณ์ Cisco IOS และ IOS XE ที่ใช้งานอยู่ในหน่วยงาน อยู่ในขอบเขตที่ได้รับผลกระทบจากประกาศเดือนมีนาคม 2026 หรือไม่

4.2 อัปเดตซอฟต์แวร์ของอุปกรณ์ที่ได้รับผลกระทบเป็นเวอร์ชันที่ Cisco ได้แก้ไขแล้วโดยเร็วที่สุด

4.3 ตรวจสอบและจำกัดสิทธิ์ผู้ใช้งาน โดยเฉพาะบัญชีบริหารจัดการ เพื่อลดความเสี่ยงจากการถูกโจมตีร่วมกัน

4.4 ตรวจสอบความผิดปกติของอุปกรณ์ เช่น การใช้หน่วยความจำสูงผิดปกติ บริการเครือข่ายไม่เสถียร หรือบันทึกเหตุการณ์ที่บ่งชี้การโจมตี

5. แนวทางการป้องกันและลดความเสี่ยง

5.1 จำกัดการเข้าถึงอุปกรณ์ เช่น HTTP management interface, API, CLI access และบริการที่เกี่ยวข้อง ให้เฉพาะผู้ดูแลระบบหรือเครือข่ายที่จำเป็นเท่านั้น

5.2 จำกัดหรือกรองการเข้าถึงบริการที่เสี่ยงจากภายนอก (เช่น IKEv2, SCP) ด้วย ACL, Firewall Policy หรือ Network Segmentation

5.3 ติดตามบันทึกเหตุการณ์และระบบเฝ้าระวังอย่างใกล้ชิด เพื่อตรวจหาสัญญาณผิดปกติ เช่น การรีโหลดอุปกรณ์โดยไม่ทราบสาเหตุ การใช้หน่วยความจำเพิ่มขึ้นผิดปกติ หรือพฤติกรรมยกระดับสิทธิ์

5.4 สำหรับอุปกรณ์สำคัญ ควรเตรียมแผนตอบสนองเหตุการณ์และช่องทางเข้าถึงสำรอง (out-of-band หรือ physical access) ไว้ล่วงหน้า

แหล่งอ้างอิง

[1] https://www.securityweek.com/cisco-patches-multiple-vulnerabilities-in-ios-software/

[2] https://sec.cloudapps.cisco.com/security/center/viewErp.x?alertId=ERP-75297