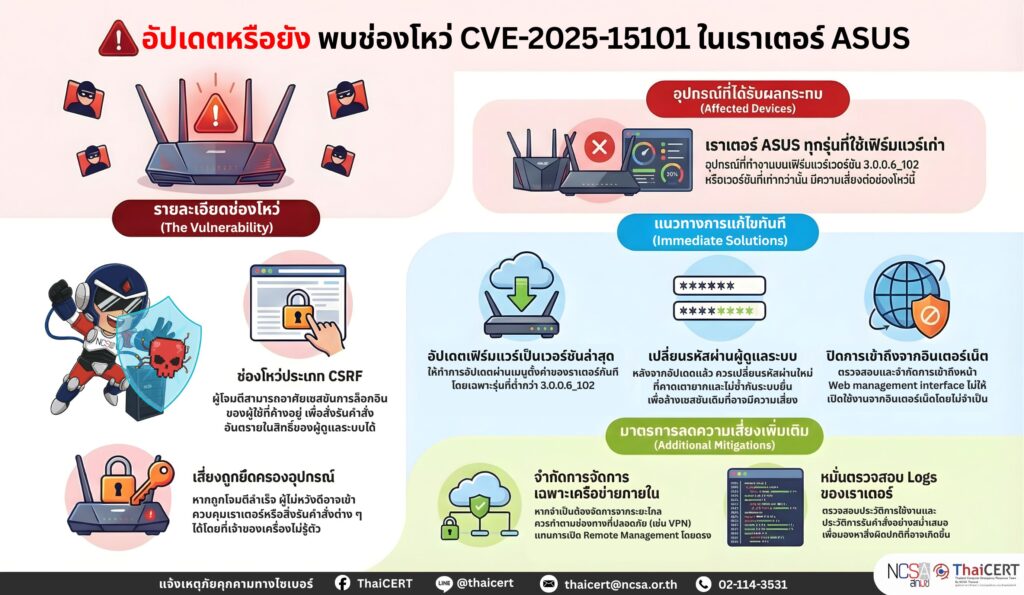

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (ThaiCERT) ได้ติดตามข่าวสารภัยคุกคามทางไซเบอร์ พบรายงานช่องโหว่ใน Web management interface ของเราเตอร์ ASUS ซึ่งอาจเปิดโอกาสให้ผู้ไม่หวังดีใช้เทคนิค Cross-Site Request Forgery (CSRF) เพื่อส่งคำสั่งอันตรายไปยังอุปกรณ์ผ่านเบราว์เซอร์ของผู้ดูแลระบบที่ยังคงล็อกอินค้างไว้ (Authenticated Session) นำไปสู่การเข้าควบคุมอุปกรณ์หรือรันคำสั่งโดยไม่ได้รับอนุญาต

1. รายละเอียดช่องโหว่ [1]

CVE-2025-15101 ( CVSS v3.1: 8.8 ) เป็นช่องโหว่ประเภท Cross-Site Request Forgery (CSRF) ช่องโหว่นี้เกิดขึ้นในหน้าเว็บบริหารจัดการของเราเตอร์ ASUS บางรุ่น ทำให้ผู้โจมตีสามารถอาศัยเซสชันของผู้ใช้เพื่อสั่งให้ระบบดำเนินการต่าง ๆ ในสิทธิ์ของผู้ใช้งาน และขยายผลไปสู่การสั่งรันคำสั่งที่ไม่ได้รับอนุญาตได้

2. อุปกรณ์ที่ได้รับผลกระทบ

– อุปกรณ์เราเตอร์ ASUS ที่ทำงานบนเฟิร์มแวร์เวอร์ชัน 3.0.0.6_102 หรือเวอร์ชันที่เก่ากว่า

3. แนวทางการแก้ไข [2]

3.1 อัปเดตเฟิร์มแวร์ของเราเตอร์ ASUS เป็นเวอร์ชันล่าสุดทันที โดยเฉพาะอุปกรณ์ที่ยังใช้เฟิร์มแวร์สาย 3.0.0.6_102 หรือต่ำกว่า

3.2 เปลี่ยนรหัสผ่านผู้ดูแลระบบหลังอัปเดต โดยใช้รหัสผ่านที่คาดเดาได้ยากและไม่ซ้ำกับระบบอื่น เพื่อลดความเสี่ยงหากมีการใช้งานสิทธิ์ของผู้ดูแลระบบหรือเซสชันเดิมถูกนำไปใช้โดยมิชอบ

3.3 ตรวจสอบหน้า Web management interface ไม่มีการเปิดใช้งานจากอินเทอร์เน็ตโดยไม่จำเป็น และจำกัดการเข้าถึงเฉพาะเครือข่ายที่เชื่อถือได้

4. มาตรการลดความเสี่ยง (กรณีที่ยังไม่สามารถอัปเดตได้ทันที)

4.1 ตรวจสอบและจำกัดการเข้าถึงหน้าบริหารจัดการเราเตอร์จากอินเทอร์เน็ตภายนอก (Remote Management) หากไม่มีความจำเป็น

4.2 จำกัดการเข้าถึงหน้าเว็บบริหารจัดการเฉพาะจากเครือข่ายภายใน หรือผ่านช่องทางจัดการที่ปลอดภัย

4.3 ตรวจสอบการตั้งค่าและประวัติการใช้งาน (Logs) ของเราเตอร์อย่างสม่ำเสมอ เพื่อตรวจสอบการเปลี่ยนแปลง หรือการพยายามในการรันคำสั่งที่ผิดปกติ

แหล่งอ้างอิง