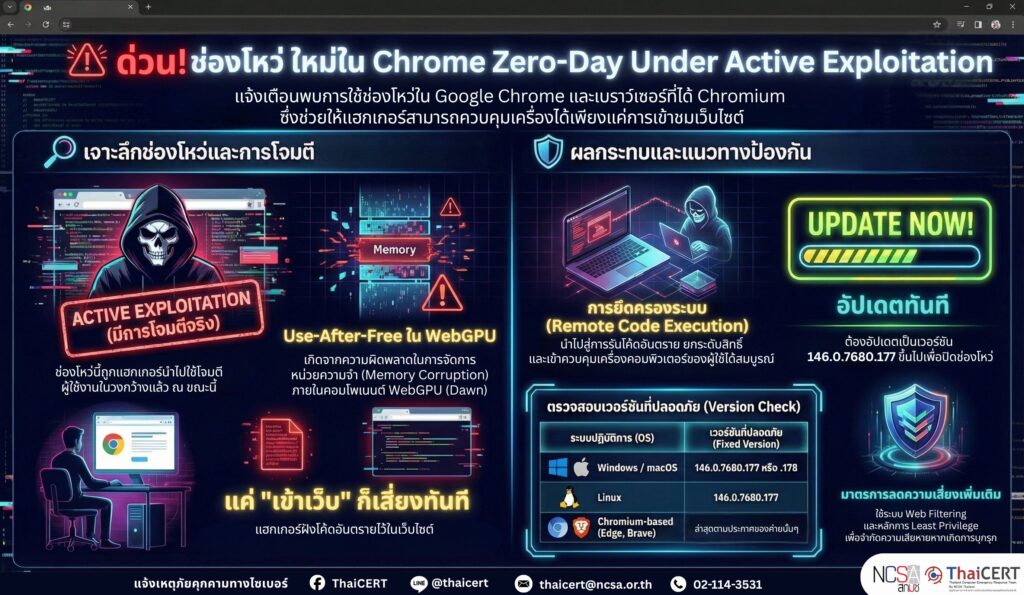

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ พบประกาศด้านความมั่นคงปลอดภัยเกี่ยวกับช่องโหว่ในเบราว์เซอร์ Google Chrome หมายเลข CVE-2026-5281 ซึ่งเป็นช่องโหว่ประเภท Use-After-Free (UAF) ในคอมโพเนนต์ WebGPU (Dawn) โดยมีรายงานว่าช่องโหว่นี้ถูกนำไปใช้ในการโจมตีแล้ว

ช่องโหว่นี้เกิดจากการจัดการหน่วยความจำที่ไม่ถูกต้อง (Memory Management Error) ทำให้ผู้โจมตีสามารถสร้างเนื้อหาเว็บหรือโค้ดที่ออกแบบมาเป็นพิเศษ เพื่อทำให้เกิด memory corruption และอาจถูกนำไปใช้ในการรันโค้ดอันตรายบนเครื่องของผู้ใช้งานได้ โดยไม่ต้องอาศัยการยืนยันตัวตนเพิ่มเติมจากผู้ใช้งาน [1]

1. รายละเอียดช่องโหว่

CVE-2026-5281 ( มีคะแนน CVSS V3.1 : 8.8 ) [2] เป็นช่องโหว่ประเภท Use-After-Free (UAF) ซึ่งเป็นช่องโหว่ด้าน Memory Safety ที่เกิดจากการจัดการหน่วยความจำไม่ถูกต้อง ภายในคอมโพเนนต์ Dawn (WebGPU) ของ Google Chrome

![]() ลักษณะการโจมตี

ลักษณะการโจมตี

ผู้โจมตีสามารถอาศัยช่องโหว่นี้ โดยสร้างหรือฝังเนื้อหาบนเว็บไซต์ที่ออกแบบมาเป็นพิเศษ (crafted web content) เพื่อทำให้เกิดข้อผิดพลาดดังกล่าว เมื่อผู้ใช้งานเข้าชมเว็บไซต์ดังกล่าว อาจส่งผลให้เกิด

• การทำให้โปรแกรมทำงานผิดปกติ (crash)

• การใช้ร่วมกับช่องโหว่อื่นเพื่อยกระดับสิทธิ์ (Privilege Escalation) และนำไปสู่การควบคุมระบบได้

ทั้งนี้ ช่องโหว่นี้มีสถานะ Active Exploitation ซึ่งหมายถึงมีการนำไปใช้ในการโจมตีจริงแล้ว

2. ผลกระทบ

2.1 ผู้ใช้งานอาจถูกโจมตีได้จากการเข้าชมเว็บไซต์ที่เป็นอันตราย

2.2 อาจนำไปสู่การรันโค้ดอันตรายภายใต้สิทธิ์ของผู้ใช้งาน

2.3 อาจส่งผลให้ระบบถูกเข้าควบคุม หรือถูกใช้เป็นจุดเริ่มต้นของการโจมตีเพิ่มเติม

2.4 กระทบผู้ใช้งาน Google Chrome ทุกแพลตฟอร์ม

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ

3.1 Google Chrome เวอร์ชันก่อนการอัปเดตแพตช์

3.2 Chromium-based browsers เช่น Microsoft Edge, Brave และ Opera

4. เวอร์ชันที่ได้รับการแก้ไขแล้ว [3]

4.1 Windows / macOS: 146.0.7680.177 และ 146.0.7680.178

4.2 Linux: 146.0.7680.177

5. แนวทางการแก้ไข

5.1 อัปเดต Google Chrome เป็นเวอร์ชันล่าสุด

5.2 ตรวจสอบและอัปเดต Chromium-based browsers ภายในองค์กรให้เป็นเวอร์ชันที่ได้รับการแก้ไขแล้ว

5.3 หลีกเลี่ยงการเข้าชมเว็บไซต์ที่ไม่น่าเชื่อถือ หรือมีพฤติกรรมผิดปกติ

5.4 ใช้มาตรการด้าน Endpoint Security เช่น EDR หรือ Antivirus เพื่อช่วยตรวจจับพฤติกรรมที่ผิดปกติ

6. แนวทางลดความเสี่ยง (Mitigation) กรณียังไม่สามารถอัปเดตได้

6.1 จำกัดการเข้าถึงเว็บไซต์ที่ไม่จำเป็น โดยใช้ Web Filtering หรือ Secure Web Gateway

6.2 เฝ้าระวังพฤติกรรมผิดปกติของระบบ เช่น การเกิด browser crash อย่างผิดปกติ หรือการทำงานของ process ที่ไม่รู้จัก

6.3 ใช้หลักการ Least Privilege เพื่อลดผลกระทบในกรณีที่ระบบถูกโจมตี

แหล่งอ้างอิง