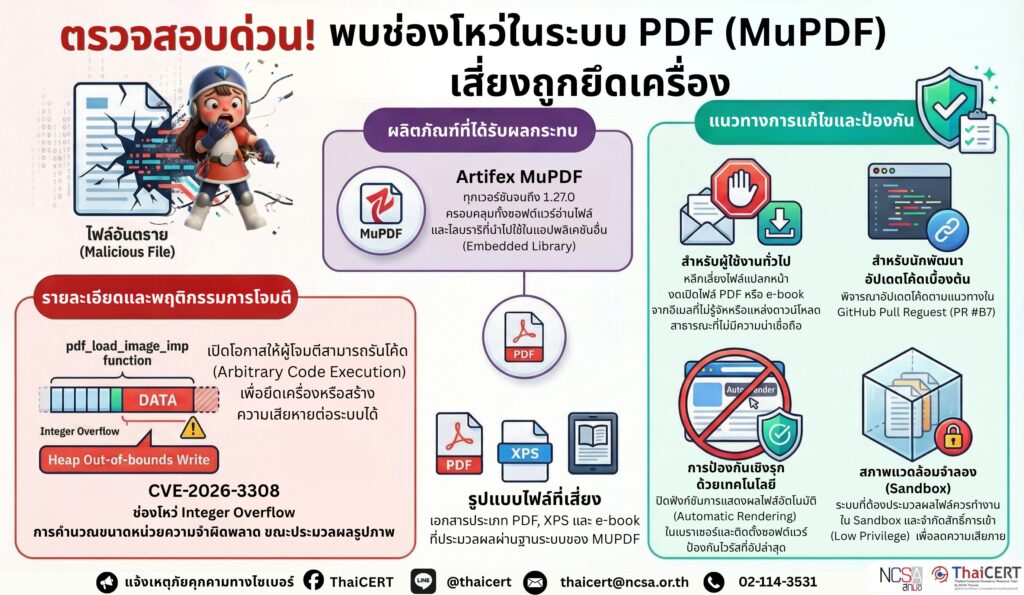

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ขอแจ้งเตือนช่องโหว่ในซอฟต์แวร์ MuPDF ซึ่งเป็นโครงสร้างพื้นฐาน (Framework)

ที่ได้รับความนิยมสูงในการนำไปใช้แสดงผลและแปลงไฟล์เอกสาร PDF, XPS และ e-book โดยช่องโหว่นี้เปิดโอกาสให้ผู้โจมตีสามารถส่งไฟล์ที่ปรับแต่งมาเป็นพิเศษ

เพื่อสร้างความเสียหายต่อระบบ หรือเข้าควบคุมเครื่องคอมพิวเตอร์ได้ [1]

1. รายละเอียดและพฤติกรรมการโจมตี [2]

ช่องโหว่ CVE-2026-3308 (CVSS v3.1: 7.8 ) เป็นช่องโหว่ประเภท Integer Overflow ในฟังก์ชัน pdf_load_image_imp ซึ่งเกิดจากการจัดการข้อมูลภายในระบบที่ผิดพลาดระหว่างการประมวลผลรูปภาพ โดยเมื่อผู้ใช้งานเปิดไฟล์ PDF ที่ผู้โจมตีสร้างขึ้น อาจทำให้กระบวนการถอดรหัสรูปภาพเขียนข้อมูลเกินขอบเขตหน่วยความจำ ส่งผลให้ระบบอาจถูกนำไปใช้เป็นช่องทางในการโจมตีได้

2. ผลิตภัณฑ์และเวอร์ชันที่ได้รับผลกระทบ

– Artifex MuPDF ซอฟต์แวร์และห้องสมุดคำสั่งสำหรับอ่านเอกสาร PDF, XPS และ e-book ทุกเวอร์ชันจนถึงเวอร์ชัน 1.27.0

เนื่องจาก MuPDF ถูกนำไปใช้เป็นส่วนประกอบในแอปพลิเคชันอื่นจำนวนมาก (Embedded Library) ผู้ใช้งานแอปพลิเคชันอ่านไฟล์ PDF ทั่วไป

ควรตรวจสอบว่าซอฟต์แวร์ที่ใช้งานอยู่ใช้ฐานระบบจาก MuPDF หรือไม่

3.แนวทางการแก้ไข ดังนี้

3.1 สำหรับผู้ใช้ทั่วไป ในขณะนี้ยังไม่มีแพตช์แก้ไขอย่างเป็นทางการจากผู้ผลิตโดยตรง (Vendor) จึงควรหลีกเลี่ยงการเปิดไฟล์ PDF หรือ e-book จากแหล่งที่ไม่น่าเชื่อถือ หรือไฟล์ที่ส่งมาทางอีเมลที่ไม่ทราบที่มา

3.2 สำหรับนักพัฒนาแอปพลิเคชัน หากแอปพลิเคชันของคุณมีการใช้งาน MuPDF ควรพิจารณาอัปเดตโค้ดตามแนวทางที่มีการเสนอใน GitHub Pull Request (PR #87) ซึ่งเป็นการแก้ไขปัญหาในเบื้องต้นที่ส่งไปยังผู้ผลิต

3.3 การป้องกันเชิงรุก ระบบที่ต้องประมวลผลไฟล์ PDF จำนวนมากโดยอัตโนมัติ ควรตั้งค่าการทำงานในสภาพแวดล้อมจำลอง (Sandbox) หรือกำหนดสิทธิ์การเข้าถึงในระดับต่ำ เพื่อลดความเสียหายหากเกิดการโจมตีสำเร็จ

4. ข้อแนะนำเพิ่มเติมเพื่อความปลอดภัย

4.1 ระมัดระวังไฟล์เอกสารที่ดาวน์โหลดจากเว็บไซต์สาธารณะหรือรับผ่านช่องทางแชท

4.2 ปิดฟังก์ชันการแสดงผลไฟล์ PDF โดยอัตโนมัติ (Automatic Rendering) ในเว็บเบราว์เซอร์หรือโปรแกรมจัดการเอกสารจนกว่าจะมีการอัปเดตแก้ไข

4.3 ติดตั้งและอัปเดตซอฟต์แวร์ป้องกันไวรัสให้เป็นปัจจุบัน เพื่อช่วยตรวจจับพฤติกรรมผิดปกติจากการทำงานของไฟล์เอกสาร [1]

แหล่งอ้างอิง