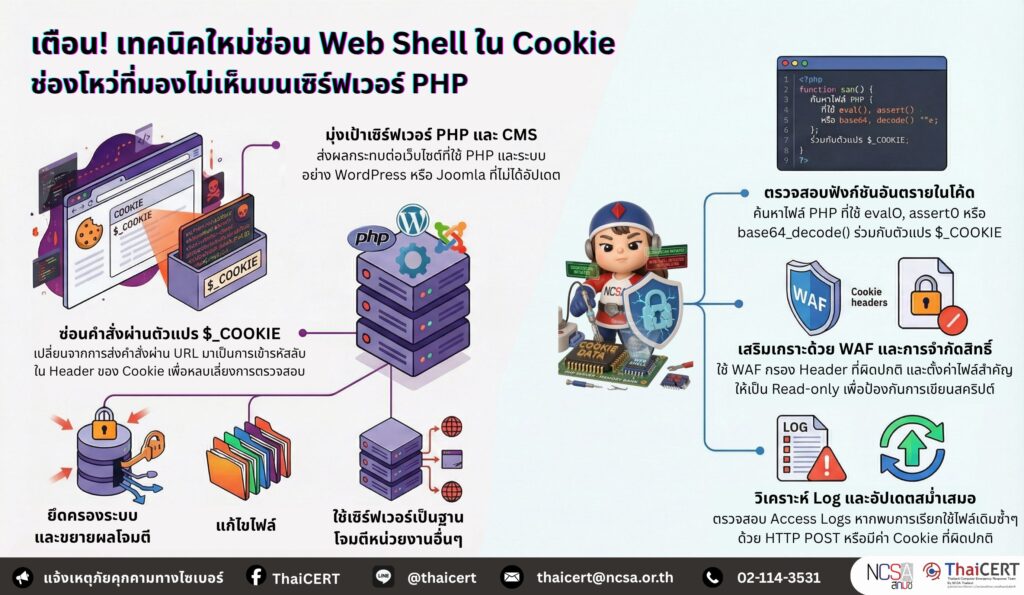

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) แจ้งเตือนกรณีการใช้เทคนิคใหม่ในการฝังตัวและควบคุมระบบระยะไกลผ่านทาง Web Shell ที่มีความซับซ้อนสูง โดยอาศัยการซ่อนคำสั่งอันตรายไว้ในข้อมูล Cookie ของโปรโตคอล HTTP เพื่อหลีกเลี่ยงการตรวจจับของระบบรักษาความปลอดภัยทั่วไป [1]

ภัยคุกคามนี้ส่งผลกระทบโดยตรงต่อหน่วยงานที่ใช้งานเซิร์ฟเวอร์ในสภาพแวดล้อม Linux โดยเฉพาะเว็บไซต์ที่พัฒนาด้วยภาษา PHP และระบบจัดการเนื้อหา (CMS) ที่มีช่องโหว่ ซึ่งอาจนำไปสู่การถูกโจรกรรมข้อมูลหรือการยึดครองระบบอย่างสมบูรณ์[2]

1. รายละเอียดและลักษณะการโจมตี[3]

Web Shell คือสคริปต์อันตรายที่ผู้โจมตีลักลอบติดตั้งไว้บนเว็บเซิร์ฟเวอร์ เพื่อใช้เป็นช่องทางหลัก(Backdoor) ในการเข้าถึงและสั่งการระบบจากระยะไกล

ลักษณะทางเทคนิคของเทคนิคใหม่

ผู้โจมตีจะเปลี่ยนจากการส่งคำสั่งผ่าน URL หรือฟอร์มบนหน้าเว็บ ซึ่งตรวจจับได้ง่าย มาเป็นการใช้ตัวแปรภาษา PHP ประเภท $_COOKIE เพื่อรับข้อมูลที่ผ่านการเข้ารหัสมาในส่วนหัว (Header) ของการรับส่งข้อมูล

เมื่อเซิร์ฟเวอร์ได้รับคำสั่งที่ซ่อนมาใน Cookie สคริปต์อันตรายจะทำการถอดรหัสและประมวลผลคำสั่งระบบ (System Commands) ในทันที ทำให้ผู้โจมตีสามารถควบคุมเซิร์ฟเวอร์ได้โดยแนบเนียนไปกับการรับส่งข้อมูลปกติ

2. ผลกระทบที่อาจเกิดขึ้น

ผู้โจมตีสามารถอ่าน แก้ไข หรือลบไฟล์ข้อมูลสำคัญ รวมถึงการเข้าถึงฐานข้อมูลของผู้ใช้งาน ขยายผลการโจมตีโดยเซิร์ฟเวอร์ที่ถูกบุกรุกอาจถูกใช้เป็นฐานในการส่งมัลแวร์ หรือโจมตีหน่วยงานอื่น (Lateral Movement) ซึ่งส่งผลกระทบต่อความเชื่อมั่นและชื่อเสียงขององค์กร

3.แนวทางการตรวจสอบและปฏิบัติสำหรับหน่วยงาน [4]

3.1 ตรวจหาไฟล์ PHP ที่มีฟังก์ชันอันตราย อาทิ eval(), assert(), base64_decode(), หรือ gzuncompress() ที่มีการทำงานร่วมกับตัวแปร $_COOKIE โดยไม่มีที่มาที่ชัดเจน

3.2 การดำเนินการปรับปรุงซอฟต์แวร์ระบบปฏิบัติการ และแอปพลิเคชัน (อาทิ WordPress, Joomla) รวมถึง Plugin ต่างๆ ให้เป็นเวอร์ชันล่าสุดอย่างสม่ำเสมอ เพื่อปิดช่องทางที่ผู้โจมตีจะใช้ฝัง Web Shell

3.3 การกำหนดสิทธิ์การเข้าถึงไฟล์ (Permissions) ให้เป็นแบบอ่านอย่างเดียว (Read-only) ในส่วนที่ไม่มีความจำเป็นต้องแก้ไขข้อมูล เพื่อป้องกันการเขียนไฟล์สคริปต์อันตรายลงในเซิร์ฟเวอร์

4. มาตรการป้องกันและลดความเสี่ยง

4.1 การใช้ระบบป้องกันเว็บแอปพลิเคชัน (WAF) ตั้งค่ากฎการตรวจจับ (Rules) เพื่อคัดกรอง HTTP Header ที่ผิดปกติ หรือมีการส่งคำสั่งระบบผ่านค่า Cookie

4.2 การตรวจสอบบันทึกเหตุการณ์ (Log Analysis) ติดตามพฤติกรรมการเข้าใช้งานเซิร์ฟเวอร์ผ่าน Access Logs หากพบการเรียกใช้งานไฟล์เดิมซ้ำๆ ด้วยวิธี HTTP POST หรือมีค่า Cookie ที่มีลักษณะผิดแปลกไปจากค่ามาตรฐาน ให้ดำเนินการตรวจสอบเชิงลึกทันที

แหล่งอ้างอิง