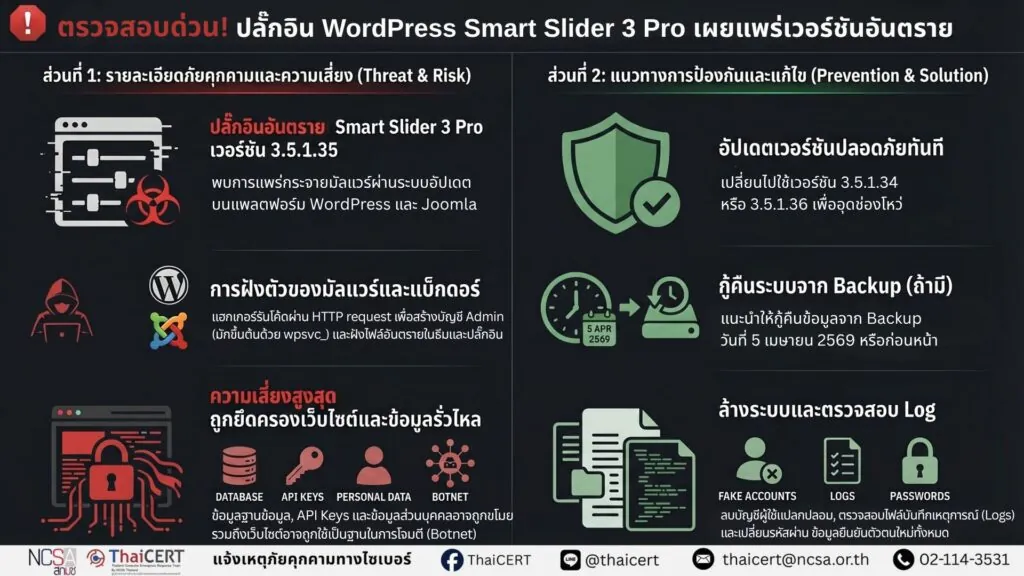

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ พบรายงานการโจมตีในลักษณะ Supply Chain Attack ต่อระบบอัปเดตของปลั๊กอิน Smart Slider 3 Pro ซึ่งเป็นเครื่องมือในการสร้าง Slider บน WordPress และ Joomla โดยกลุ่มแฮกเกอร์ได้เข้าควบคุมโครงสร้างพื้นฐานของผู้พัฒนา เพื่อแพร่กระจายปลั๊กอินเวอร์ชันที่มีการฝังมัลแวร์ [1]

รายละเอียดภัยคุกคาม[2][3]

1.1 การบุกรุกระบบอัปเดต : แฮกเกอร์ได้เข้าควบคุมระบบอัปเดตที่ใช้เผยแพร่ Smart Slider 3 Pro และปล่อยเวอร์ชันอันตราย 3.5.1.35 ออกมาในช่วงวันที่ 7 เมษายน 2569

1.2 พฤติกรรมของโค้ดอันตราย : เมื่อเว็บไซต์ติดตั้งเวอร์ชันที่ได้รับผลกระทบ โค้ดอันตรายที่ฝังอยู่สามารถเปิดช่องให้ผู้โจมตี รันคำสั่งหรือรันโค้ดผ่านรูปแบบคำขอ HTTP ที่จัดเตรียมมา และวางแบ็กดอร์หลายจุด

1.3 การคงอยู่ในระบบ: โค้ดอันตรายถูกออกแบบให้ คงอยู่ได้หลายชั้น โดยนอกจากการสร้างบัญชีผู้ดูแลแบบซ่อนแล้ว ยังมีการฝังองค์ประกอบคงอยู่ในหลายตำแหน่งของระบบ เช่น ส่วนของปลั๊กอินแบบโหลดอัตโนมัติ ไฟล์ของธีม ไฟล์ที่ทำให้ดูคล้ายส่วนหนึ่งของระบบ เพื่อให้ยังสามารถทำงานต่อได้แม้มีการเปลี่ยนแปลงบางส่วนของเว็บไซต์

2. ความเสี่ยงและผลกระทบ

2.1 ถูกยึดครองเว็บไซต์ : ผู้โจมตีสามารถสร้างบัญชีผู้ดูแลระบบ เช่น ชื่อผู้ใช้ขึ้นต้นด้วย wpsvc_ เพื่อเข้าควบคุมการจัดการเว็บไซต์ทั้งหมดได้โดยที่เจ้าของเว็บไซต์ไม่ทราบ

2.2 การรั่วไหลของข้อมูลสำคัญ : ข้อมูลเชื่อมต่อฐานข้อมูล API Keys และข้อมูลส่วนบุคคลของผู้ใช้งานอาจถูกขโมยและส่งออกไปยังเซิร์ฟเวอร์ของผู้โจมตี

2.3 การใช้เว็บไซต์เป็นฐานการโจมตี : เว็บไซต์ที่ติดมัลแวร์อาจถูกใช้เพื่อแพร่กระจายมัลแวร์ไปยังผู้เข้าชมเว็บไซต์ หรือถูกใช้เป็นส่วนหนึ่งของเครือข่าย Botnet เพื่อโจมตีเป้าหมายอื่นต่อไป

2.4 ผลกระทบต่อความน่าเชื่อถือ : เว็บไซต์อาจถูกเปลี่ยนแปลงเนื้อหา (Defacement) หรือถูกระงับการให้บริการจากผู้ให้บริการโฮสติ้งเนื่องจากตรวจพบกิจกรรมอันตราย

3. เวอร์ชันที่ได้รับผลกระทบ

Smart Slider 3 Pro เวอร์ชัน 3.5.1.35 บน WordPress และ Joomla

4. แนวทางการป้องกันและแก้ไข

4.1 ผู้ดูแลระบบอัปเดตปลั๊กอิน Smart Slider 3 Pro เป็นเวอร์ชัน 3.5.1.34 หรือ 3.5.1.36 ทันที เพื่ออุดช่องโหว่

4.2 หากพบว่าเคยติดตั้งเวอร์ชันอันตราย ให้พิจารณากู้คืนจากแบ็กอัปก่อนเหตุการณ์ โดยแนะนำแบ็กอัปวันที่ 5 เม.ย. 2026 หรือก่อนหน้า

4.3 หากไม่มีแบ็กอัป ให้ถอดปลั๊กอินที่ได้รับผลกระทบ ติดตั้งเวอร์ชันปลอดภัยและดำเนินการตามแนวทางที่ระบุ เช่น ลบบัญชี ไฟล์ รายการฐานข้อมูลที่เป็นอันตราย ติดตั้ง core ปลั๊กอิน ธีมใหม่ เปลี่ยนข้อมูลยืนยันตัวตนทั้งหมด และตรวจสอบไฟล์บันทึกเหตุการณ์ (Logs)

5. แหล่งอ้างอิง