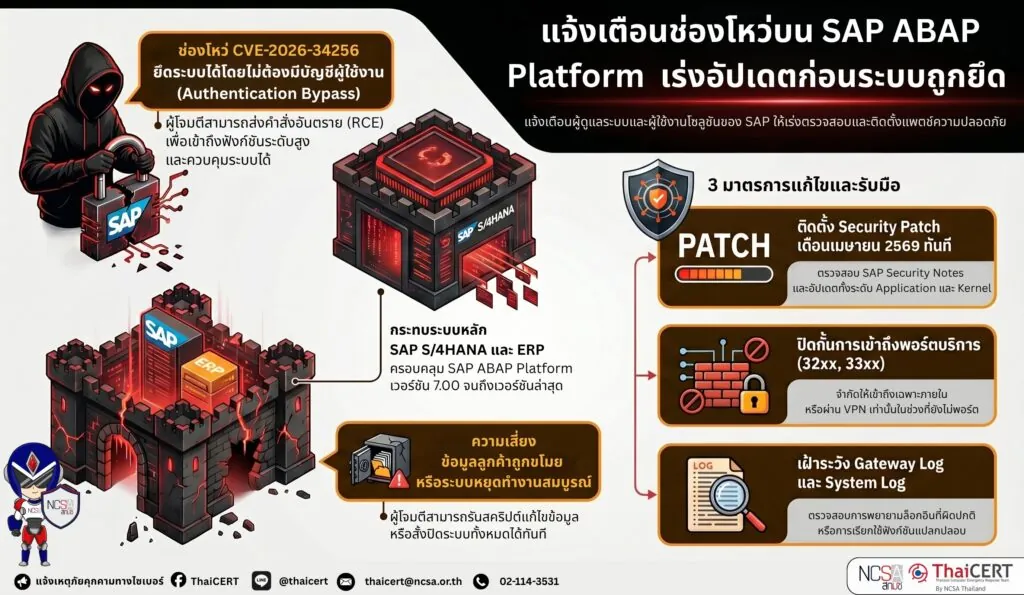

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) แจ้งเตือนผู้ดูแลระบบและผู้ใช้งานโซลูชันของ SAP ให้เร่งตรวจสอบและติดตั้งแพตช์ความปลอดภัย เนื่องจากมีการตรวจพบช่องโหว่ร้ายแรงระดับวิกฤต (Critical) ในส่วนประกอบของ SAP ABAP Platform (Advanced Business Application Programming Platform)

ซึ่งเป็นโครงสร้างพื้นฐานสำคัญของระบบ SAP หลายประเภท ส่งผลให้ผู้ไม่หวังดีอาจเข้าควบคุมระบบหรือเข้าถึงข้อมูลทางธุรกิจที่สำคัญได้โดยไม่ต้องผ่านการพิสูจน์ตัวตน [1]

ช่องโหว่ที่สำคัญที่สุด คือ CVE-2026-34256 (CVSS 3.1 : 7.1 ) โดยช่องโหว่นี้เปิดโอกาสให้ผู้โจมตีสามารถส่งคำสั่งอันตรายเข้าไปทำงานในระบบได้ (Remote Code Execution)

1. รายละเอียดและพฤติการณ์ของภัยคุกคาม [2]

ช่องโหว่ CVE-2026-34256 เกิดจากข้อผิดพลาดในการตรวจสอบสิทธิ์ภายในระบบ SAP ABAP Platform ทำให้ผู้โจมตีสามารถข้ามผ่านขั้นตอนการล็อกอินตามปกติ (Authentication Bypass) และเข้าถึงฟังก์ชันการทำงานระดับสูงได้

โดยผู้โจมตีสามารถส่งแพ็กเก็ตข้อมูลที่สร้างขึ้นมาเป็นพิเศษผ่านเครือข่ายไปยังพอร์ตบริการของ SAP โดยไม่จำเป็นต้องมีบัญชีผู้ใช้งานหรือสิทธิ์ใดๆ ในระบบ เมื่อโจมตีสำเร็จจะสามารถรันสคริปต์เพื่อแก้ไขข้อมูล ขโมยฐานข้อมูลลูกค้า หรือสั่งปิดการทำงานของระบบทั้งหมด

หากไม่ได้รับการแก้ไข ระบบ SAP S/4HANA และ ERP ที่รันบนแพลตฟอร์มที่ได้รับผลกระทบจะตกอยู่ในความเสี่ยงที่จะถูกยึดครองระบบ (System Compromise) อย่างสมบูรณ์

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ [3]

2.1 SAP ABAP Platform รวมถึงเวอร์ชัน 7.00, 7.31, 7.40, 7.50 จนถึงเวอร์ชันล่าสุดที่ระบุใน Security Note

2.2 SAP NetWeaver Application Server ABAP

2.3 SAP S/4HANA (เวอร์ชันที่ใช้งานร่วมกับ ABAP Platform รุ่นที่มีช่องโหว่)

2.5 ผลิตภัณฑ์อื่นๆ ของ SAP ที่มีการใช้งานโมดูลที่เกี่ยวข้องกับการประมวลผลคำสั่งผ่าน ABAP

3. แนวทางการแก้ไขและป้องกันสำหรับผู้ใช้งาน [4]

3.1 ผู้ดูแลระบบควรล็อกอินเข้าสู่ SAP Support Portal และตรวจสอบรายการ “SAP Security Notes – April 2026”

3.2 ติดตั้งแพตช์ด่วน ดำเนินการติดตั้งแพตช์ความปลอดภัยตามคำแนะนำของ SAP สำหรับเวอร์ชันของซอฟต์แวร์ที่องค์กรใช้งานอยู่ทันที เพื่อปิดช่องทางที่ผู้ไม่หวังดีจะใช้โจมตี

3.3 อัปเดต Kernel ในบางกรณีอาจจำเป็นต้องมีการอัปเดต SAP Kernel ควบคู่ไปกับการลงแพตช์ในระดับแอปพลิเคชัน เพื่อให้การป้องกันครอบคลุมทุกเลเยอร์

4. มาตรการลดความเสี่ยงเร่งด่วน [4]

4.1 จำกัดการเข้าถึงเครือข่าย ในระหว่างที่ยังไม่สามารถติดตั้งแพตช์ได้ ให้จำกัดการเข้าถึงพอร์ตบริการของ SAP (เช่น พอร์ต 32xx, 33xx) โดยให้เข้าถึงได้เฉพาะจากเครือข่ายภายในที่เชื่อถือได้ หรือผ่าน VPN เท่านั้น

4.2 ตรวจสอบ Log ความผิดปกติ เฝ้าระวังการพยายามล็อกอินที่ล้มเหลวจำนวนมาก หรือการเรียกใช้ฟังก์ชันแปลกปลอมใน Gateway Log และ System Log ของ SAP

4.3 ตรวจสอบว่าได้ตั้งค่า Firewall และระบบตรวจจับการบุกรุก (IDS/IPS) เพื่อคัดกรองทราฟฟิกที่มุ่งเป้ามายังช่องโหว่ของ SAP โดยเฉพาะ

แหล่งอ้างอิง