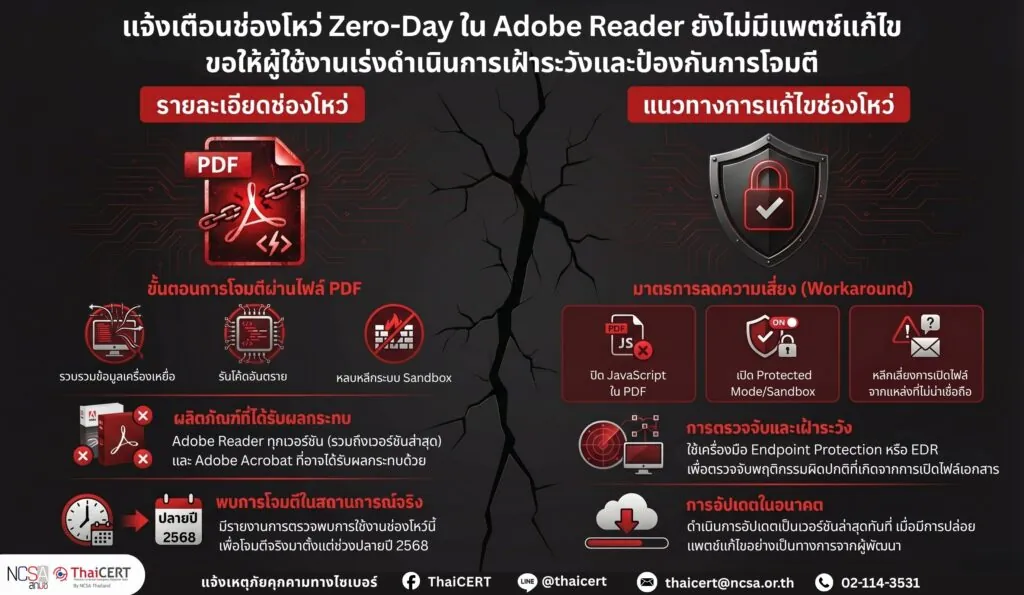

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัย ซึ่งพบการโจมตีช่องโหว่แบบ Zero-Day ในซอฟต์แวร์ Adobe Reader โดยผู้โจมตีใช้ไฟล์ PDF ที่ถูกออกแบบเป็นพิเศษเพื่อเริ่มต้นการโจมตี และมีแนวโน้มพัฒนาไปสู่การควบคุมระบบของผู้ใช้งาน

1. รายละเอียดช่องโหว่

ตรวจพบช่องโหว่แบบ Zero-Day ใน Adobe Reader ซึ่งยังไม่มีการเผยแพร่แพตช์แก้ไขอย่างเป็นทางการ โดยนักวิจัย Haifei Li [1] พบไฟล์ PDF ที่ถูกใช้เป็นเครื่องมือในการโจมตี (exploit) มีลักษณะเป็นการโจมตีผ่านไฟล์เอกสาร โดยเมื่อผู้ใช้งานเปิดไฟล์ PDF ที่เป็นอันตราย จะทำให้เกิดกระบวนการโจมตีตามลำดับ ดังนี้

– ไฟล์ PDF ทำหน้าที่เป็น initial exploit เพื่อเริ่มต้นการโจมตี

– มีการรวบรวมและส่งข้อมูลจากเครื่องผู้ใช้งาน (information disclosure)

– อาจมีการดาวน์โหลดหรือเรียกใช้ payload เพิ่มเติมจากภายนอก

– อาจพัฒนาไปสู่การรันโค้ดโดยไม่ได้รับอนุญาต (Remote Code Execution: RCE)

– มีความเป็นไปได้ในการหลบหลีกกลไก sandbox (sandbox escape)

ทั้งนี้ ช่องโหว่ดังกล่าวสามารถทำงานได้กับเวอร์ชันล่าสุดของโปรแกรม ซึ่งบ่งชี้ว่ายังไม่ได้รับการแก้ไข และมีรายงานว่าพบการใช้งานจริงตั้งแต่ประมาณเดือนพฤศจิกายน 2568

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ

2.1 Adobe Reader (ทุกเวอร์ชัน รวมถึงเวอร์ชันล่าสุด ณ ปัจจุบัน)

2.2 Adobe Acrobat (อาจได้รับผลกระทบในลักษณะเดียวกัน)

หมายเหตุ: รายละเอียดขอบเขตผลกระทบยังอยู่ระหว่างการตรวจสอบเพิ่มเติมจากผู้พัฒนา

3. แนวทางการแก้ไข

ปัจจุบันยังไม่มีแพตช์อย่างเป็นทางการ (No official patch available) ผู้ใช้งานควรดำเนินมาตรการลดความเสี่ยง (Workaround) ดังต่อไปนี้

3.1 หลีกเลี่ยงการเปิดไฟล์ PDF จากแหล่งที่ไม่น่าเชื่อถือ

3.2 ปิดการทำงาน JavaScript ใน PDF (หากไม่จำเป็น)

3.3 เปิดใช้งาน Protected Mode / Sandbox ของโปรแกรม

3.4 ใช้เครื่องมือ Endpoint Protection / EDR ตรวจจับพฤติกรรมผิดปกติ

3.5 พิจารณาเปิดไฟล์ PDF ผ่าน sandbox หรือ isolated environment

เมื่อมีการเผยแพร่แพตช์แก้ไขอย่างเป็นทางการจาก Adobe ให้ดำเนินการอัปเดต Adobe Reader และ Adobe Acrobat เป็นเวอร์ชันล่าสุดโดยทันที

4. คำแนะนำด้านความปลอดภัยเพิ่มเติม

4.1 อบรมผู้ใช้งานเกี่ยวกับความเสี่ยงของไฟล์แนบ โดยเฉพาะไฟล์ PDF

4.2 ใช้ระบบ Email Security Gateway เพื่อตรวจสอบไฟล์แนบ

4.3 ตรวจสอบ log การใช้งานและพฤติกรรมที่ผิดปกติในระบบ

4.4 ใช้หลักการ Least Privilege เพื่อลดผลกระทบหากถูกโจมตี

4.5 สำรองข้อมูลอย่างสม่ำเสมอ และทดสอบการกู้คืนข้อมูล

4.6 ติดตามข่าวสารและประกาศจาก Adobe อย่างใกล้ชิด

5. แหล่งอ้างอิง