ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยในไลบรารี Axios ซึ่งเป็นไลบรารี JavaScript ที่ได้รับความนิยมอย่างแพร่หลายในการพัฒนาเว็บไซต์และเว็บแอปพลิเคชัน โดยพบช่องโหว่ที่อาจถูกใช้ในการโจมตีแบบ Server-Side Request Forgery (SSRF) ซึ่งอาจนำไปสู่การเข้าถึงระบบโดยไม่ได้รับอนุญาต ขอให้ผู้ดูแลระบบเร่งดำเนินการตรวจสอบและอัปเดตแพตช์ความปลอดภัยโดยทันที

1. รายละเอียดช่องโหว่ [1]

ช่องโหว่หมายเลข CVE-2026-40175 (CVSS 3.1: 10.0) [2] เป็นช่องโหว่ประเภท Server-Side Request Forgery (SSRF) ที่เกิดขึ้นในไลบรารี Axios ซึ่งเปิดโอกาสให้ผู้โจมตีสามารถควบคุมหรือบิดเบือนคำร้องขอ (HTTP Request) ที่เซิร์ฟเวอร์เป็นผู้ส่งออกไป

ลักษณะของช่องโหว่นี้อาจเกี่ยวข้องกับการจัดการ request ที่ไม่ปลอดภัย ทำให้ผู้โจมตีสามารถหลีกเลี่ยงข้อจำกัดด้านการเข้าถึงทรัพยากรภายใน และใช้เซิร์ฟเวอร์เป็นตัวกลางในการเข้าถึงระบบหรือบริการที่ไม่ควรเข้าถึงได้

2. รูปแบบการโจมตี [3]

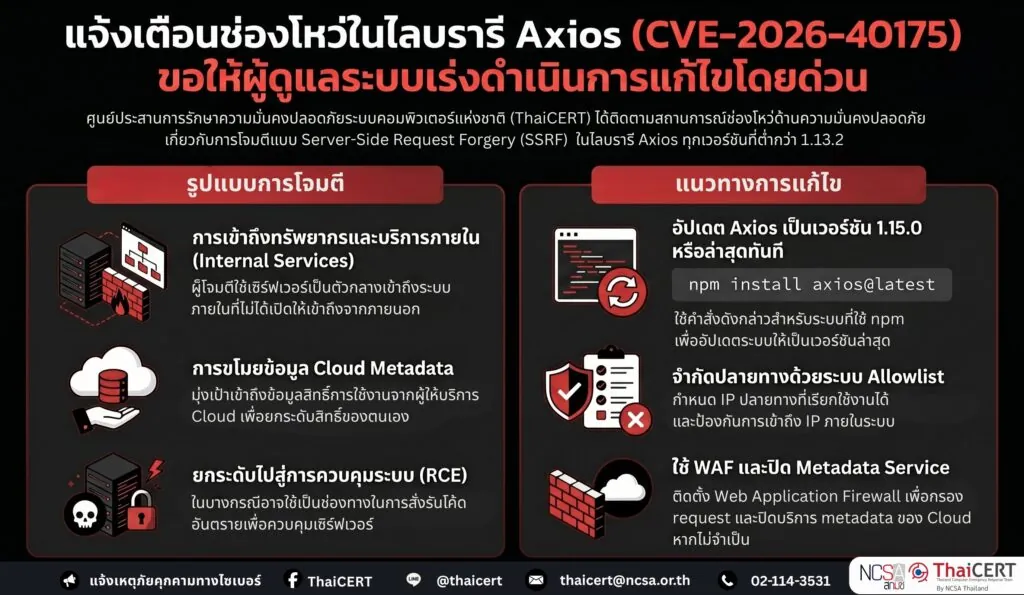

ผู้โจมตีสามารถใช้ช่องโหว่นี้ผ่านการส่งข้อมูลที่ถูกออกแบบมาเป็นพิเศษไปยังแอปพลิเคชันที่ใช้งาน Axios โดยมีรูปแบบการโจมตีที่สำคัญ ได้แก่

2.1 การส่ง request เพื่อให้เซิร์ฟเวอร์ไปเรียกใช้งานทรัพยากรภายใน (Internal Services)

2.2 การเข้าถึง Cloud Metadata เช่นบริการของผู้ให้บริการ Cloud

2.3 การใช้เป็น pivot เพื่อโจมตีระบบภายในเครือข่าย

2.4 การยกระดับไปสู่ Remote Code Execution (RCE) ในบางกรณี

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ

– Axios ทุกเวอร์ชันที่ต่ำกว่า 1.13.2

4. แนวทางการแก้ไข

ผู้ดูแลระบบควรดำเนินการอัปเดต Axios เป็นเวอร์ชัน 1.15.0 หรือเวอร์ชันล่าสุดโดยทันที [4] สำหรับระบบที่ใช้ npm สามารถดำเนินการได้ด้วยคำสั่ง npm install axios@latest [5] ในกรณีที่ยังไม่สามารถอัปเดตได้ทันที ควรดำเนินมาตรการชั่วคราวเพื่อลดความเสี่ยง (Workaround) ดังนี้

– จำกัดปลายทาง (destination) ที่สามารถเรียกใช้งานได้ (Allowlist)

– ป้องกันการเข้าถึงที่อยู่เครือข่าย (IP) ภายในระบบ

– ปิดการเข้าถึง metadata service ของ Cloud หากไม่จำเป็น

– ใช้ Web Application Firewall (WAF) เพื่อช่วยกรอง request ที่ผิดปกติ

5. คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 ตรวจสอบช่องโหว่ประเภท Prototype Pollution ในไลบรารีที่ใช้งานร่วมอื่น ๆ

5.2 ใช้เครื่องมือ SCA (Software Composition Analysis) เพื่อตรวจสอบช่องโหว่ใน third-party libraries

5.3 กำหนดนโยบาย egress filtering เพื่อควบคุมการเชื่อมต่อออกจากเซิร์ฟเวอร์

5.4 บันทึกและตรวจสอบ log การเชื่อมต่อที่ผิดปกติอย่างสม่ำเสมอ

5.6 อัปเดตแพตช์ความปลอดภัยของระบบและไลบรารีอื่น ๆ อย่างต่อเนื่อง

แหล่งอ้างอิง