ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัย เกี่ยวกับการโจมตีแบบ Supply Chain ต่อปลั๊กอิน WordPress ในชุด EssentialPlugin โดยผู้โจมตีได้ฝัง Backdoor ลงในปลั๊กอินมากกว่า 30 รายการ และกระจายโค้ดอันตรายผ่านการอัปเดต ผู้ดูแลระบบควรดำเนินการตรวจสอบและประเมินความเสี่ยงของปลั๊กอินที่ติดตั้งในระบบอย่างเร่งด่วน พร้อมทั้งดำเนินการตามแนวทางการแก้ไขที่เกี่ยวข้อง

1. รายละเอียด

ช่องโหว่นี้ถูกค้นพบและเปิดเผยโดย Austin Ginder ผู้ก่อตั้ง Anchor Hosting ซึ่งเป็นผู้ให้บริการ Managed WordPress Hosting โดยเริ่มจากการได้รับแจ้งเตือนจากผู้ใช้งานเกี่ยวกับความผิดปกติของปลั๊กอิน WordPress ในชุด EssentialPlugin [1]

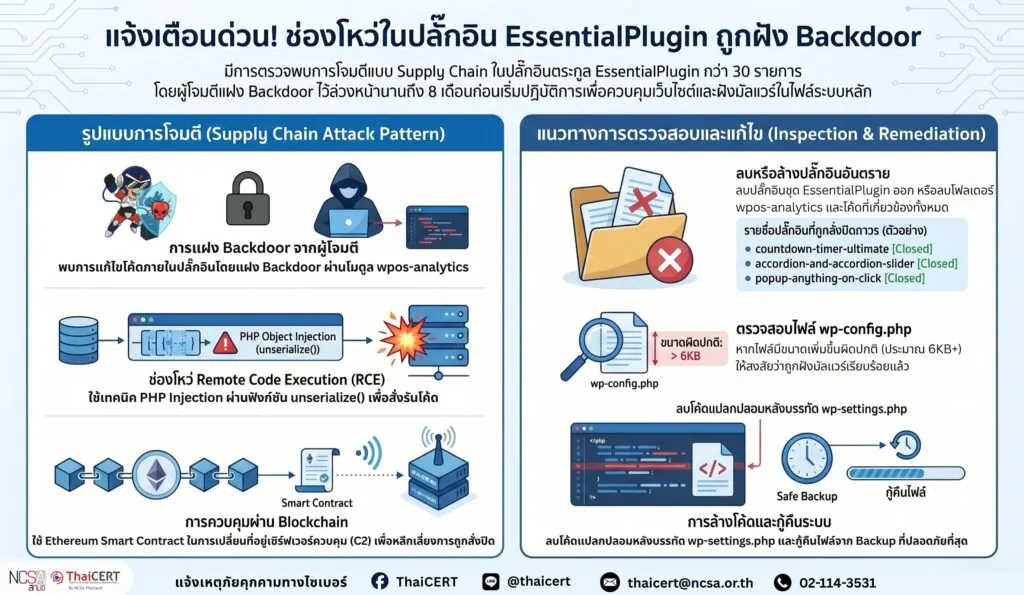

จากการตรวจสอบพบว่า มีการแก้ไขโค้ดภายในปลั๊กอินโดยแฝง Backdoor ผ่านโมดูล wpos-analytics ตั้งแต่เดือนสิงหาคม 2568 โดยใช้เทคนิค PHP Object Injection ผ่านฟังก์ชัน unserialize() จากข้อมูลที่ดึงมาจากเซิร์ฟเวอร์ภายนอก ส่งผลให้ผู้โจมตีสามารถสั่งรันโค้ดโดยไม่ต้องยืนยันตัวตน (Remote Code Execution – RCE) นอกจากนี้ยังมีการสร้าง REST API endpoint ที่ไม่มีการตรวจสอบสิทธิ์ ทำให้ผู้โจมตีสามารถควบคุมการทำงานของระบบจากภายนอกได้ เมื่อ Backdoor ถูกเปิดใช้งาน ระบบจะติดต่อไปยังเซิร์ฟเวอร์ภายนอกเพื่อดาวน์โหลดไฟล์อันตรายชื่อ wp-comments-posts.php และใช้ไฟล์ดังกล่าวแทรกโค้ดเข้าไปในไฟล์ wp-config.php

ภายหลัง แพลตฟอร์มด้านความปลอดภัยของ WordPress โดย Patchstack [2] ได้ทำการวิเคราะห์เพิ่มเติมและยืนยันพฤติกรรมของ Backdoor ดังกล่าว

2. รูปแบบการโจมตี

การโจมตีนี้เป็นลักษณะ Supply Chain Attack โดยมีขั้นตอนดังนี้

2.1 ผู้โจมตีเข้าซื้อกิจการปลั๊กอินที่มีผู้ใช้งานจำนวนมาก

2.2 ฝัง Backdoor ลงในเวอร์ชันอัปเดตของปลั๊กอิน

2.3 ปล่อยอัปเดตให้ผู้ใช้งานติดตั้งโดยไม่รู้ตัว

2.4 Backdoor ติดต่อเซิร์ฟเวอร์ควบคุม (C2) เพื่อรับคำสั่ง

2.5 ดาวน์โหลดและติดตั้งมัลแวร์เพิ่มเติมในระบบ

2.6 แสดงเนื้อหาสแปม (SEO Spam), redirect หรือหน้าเว็บปลอม โดยซ่อนจากผู้ดูแลระบบ (แสดงผลเฉพาะ Googlebot)

นอกจากนี้ยังมีการใช้เทคนิค Ethereum Smart Contract เพื่อใช้เป็นกลไกในการกำหนดและปรับเปลี่ยนที่อยู่ของเซิร์ฟเวอร์ควบคุม (C2) ทำให้ยากต่อการปิดกั้น

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ [3]

ปลั๊กอิน WordPress ภายใต้ผู้พัฒนา EssentialPlugin มากกว่า 30 รายการ เช่น

– Countdown Timer Ultimate

– Popup Anything on Click

– WP Testimonial with Widget

– WP Team Showcase and Slider

– WP Blog and Widgets

– Post Grid and Filter Ultimate

และปลั๊กอินอื่น ๆ ในชุดเดียวกัน โดยปลั๊กอินทั้งหมดถูกปิดใช้งานบน WordPress แล้ว แต่เว็บไซต์ที่ติดตั้งก่อนหน้ายังคงมีความเสี่ยง

4. แนวทางการแก้ไข

ผู้ดูแลระบบควรอัปเดตปลั๊กอินเป็นเวอร์ชันล่าสุดที่ WordPress บังคับใช้ (เวอร์ชัน 2.6.9.1 หรือสูงกว่า) เพื่อปิดการทำงานของ Backdoor อย่างไรก็ตาม การอัปเดตดังกล่าวไม่สามารถลบมัลแวร์ที่ถูกฝังอยู่ในระบบก่อนหน้าได้ จึงจำเป็นต้องลบปลั๊กอินในชุด EssentialPlugin ออกจากระบบทันที ในกรณีที่จำเป็นต้องใช้งานปลั๊กอินต่อ ให้ดำเนินการตามขั้นตอนดังนี้

4.1 ลบโฟลเดอร์ wpos-analytics และลบโค้ดที่เกี่ยวข้องกับ wpos_analytics ออกจากปลั๊กอิน

4.2 ตรวจสอบไฟล์ wp-config.php หากขนาดไฟล์เพิ่มขึ้นผิดปกติ (ประมาณ 6KB หรือมากกว่า) ให้สันนิษฐานว่าอาจถูกฝังมัลแวร์

4.3 ตรวจสอบโค้ดแปลกปลอมที่ถูกเพิ่มต่อท้ายบรรทัด require_once wp-settings.php;

4.4 หากพบความผิดปกติ ให้ลบโค้ดอันตรายออกจากไฟล์ และกู้คืนไฟล์จากข้อมูลสำรอง (backup) ที่ปลอดภัย

5. คำแนะนำด้านความปลอดภัยเพิ่มเติม

5.1 ตรวจสอบปลั๊กอินทั้งหมดในระบบ และลบปลั๊กอินที่ไม่จำเป็น

5.2 หลีกเลี่ยงการใช้งานปลั๊กอินจากผู้พัฒนาที่ไม่มีความน่าเชื่อถือ

5.3 ติดตั้งระบบตรวจจับมัลแวร์และ Web Application Firewall (WAF)

5.4 ตรวจสอบ log การเข้าถึงและพฤติกรรมผิดปกติอย่างสม่ำเสมอ

5.5 สำรองข้อมูล (backup) อย่างสม่ำเสมอ และทดสอบการกู้คืนข้อมูล

5.6 จำกัดสิทธิ์ผู้ใช้งาน และปิด REST API ที่ไม่จำเป็น

6. แหล่งอ้างอิง