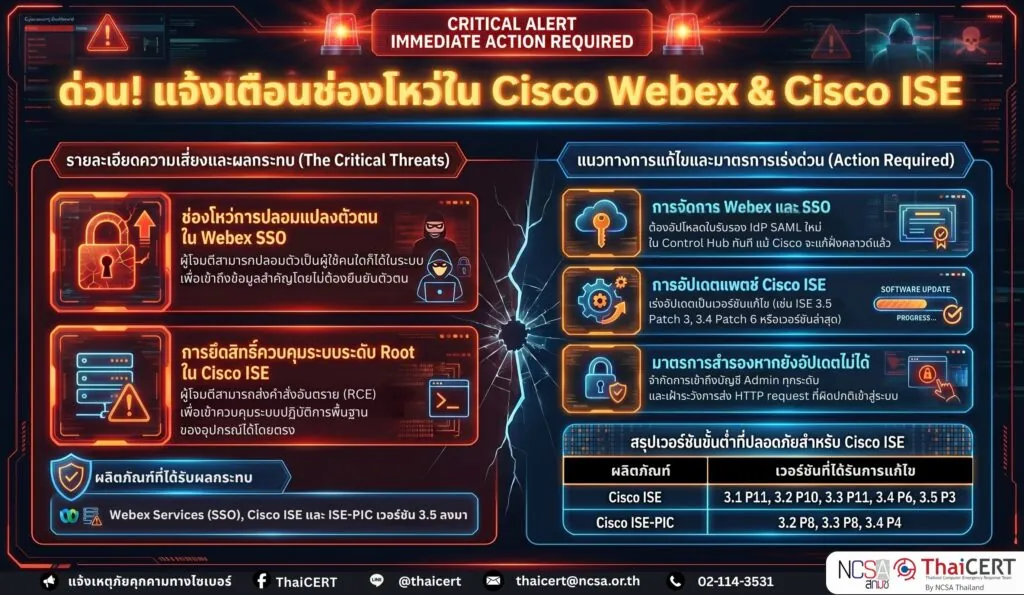

ThaiCERT ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ และพบประกาศด้านความมั่นคงปลอดภัยเกี่ยวกับช่องโหว่ระดับ Critical จำนวน 4 รายการในผลิตภัณฑ์ของ Cisco ได้แก่ Webex Services และ Cisco Identity Services Engine (ISE/ISE-PIC) โดยช่องโหว่ที่มีผลกระทบรุนแรงประกอบด้วยการปลอมตัวเป็นผู้ใช้ใดก็ได้ในระบบ Webex ผ่านกลไก SSO และการรันคำสั่งบนระบบปฏิบัติการพื้นฐานของ ISE ได้ แนะนำให้ผู้ใช้งานเร่งอัปเดตและดำเนินการตามคำแนะนำทันที โดยเฉพาะองค์กรที่ใช้ Webex ร่วมกับ SSO ซึ่งต้องอัปโหลดใบรับรอง IdP SAML ใหม่ใน Control Hub เพิ่มเติมด้วย [1]

1. รายละเอียดช่องโหว่

1.1 CVE-2026-20184 (CVSS v3.1 : 9.8 ) – Improper Certificate Validation ในการทำงานร่วมกันระหว่าง SSO กับ Control Hub ของ Webex Services ผู้โจมตีที่ไม่ต้องยืนยันตัวตนสามารถปลอมตัวเป็นผู้ใช้รายใดก็ได้ในบริการ Webex และเข้าถึงบริการที่ถูกต้องตามสิทธิ์ได้โดยมิชอบ ทั้งนี้ Cisco แก้ไขฝั่งบริการคลาวด์แล้ว แต่ลูกค้าที่ใช้ SSO ยังต้องอัปโหลด IdP SAML certificate ใหม่ [2]

1.2 CVE-2026-20147 (CVSS v3.1 : 9.9) – Insufficient Validation of User-Supplied Input ใน Cisco ISE และ ISE-PIC ผู้โจมตีที่มี valid administrative credentials สามารถส่ง crafted HTTP requests เพื่อรันคำสั่งบนระบบและนำไปสู่ remote code execution (RCE) ได้ [3]

1.3 CVE-2026-20180 (CVSS v3.1 : 9.9) – Insufficient Validation of User-Supplied Input ใน Cisco ISE ผู้โจมตีที่มีเพียง read-only admin credentials สามารถรันคำสั่งบน underlying OS ได้ผ่าน crafted HTTP requests และยกระดับสิทธิ์ต่อไปได้ [4]

1.4 CVE-2026-20186 (CVSS v3.1 : 9.9) – Insufficient Validation of User-Supplied Input ใน Cisco ISE มีลักษณะผลกระทบใกล้เคียงกับ CVE-2026-20180 คือเปิดทางให้ผู้โจมตีที่มี read-only admin credentials รันคำสั่งบนระบบปฏิบัติการพื้นฐานของอุปกรณ์ และอาจยกระดับสิทธิ์เป็น root ได้ [5]

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ

2.1 CVE-2026-20184 Cisco Webex Services ที่ใช้งาน SSO integration กับ Control Hub [6]

2.2 CVE-2026-20147 Cisco Identity Services Engine (ISE) และ Cisco ISE Passive Identity Connector (ISE-PIC) [7]

– ตั้งแต่เวอร์ชัน 3.5 ลงมา

2.3 CVE-2026-20180 และ CVE-2026-20186 Cisco Identity Services Engine Passive Identity Connector (ISE-PIC) [8]

– ตั้งแต่เวอร์ชัน 3.4 ลงมา

3. แนวทางการแก้ไข

3.1 CVE-2026-20184 (Webex Services) หากองค์กรใช้ SSO ให้ อัปโหลด IdP SAML certificate ใหม่ไปยัง Control Hub

3.2 CVE-2026-20147 อัปเดตเป็นเวอร์ชันที่ได้รับการแก้ไขดังนี้

– Cisco ISE 3.1 Patch 11

– Cisco ISE 3.2 Patch 10

– Cisco ISE 3.3 Patch 11

– Cisco ISE 3.4 Patch 6

– Cisco ISE 3.5 Patch 3

– กรณี ISE หรือ ISE-PIC ที่เก่ากว่า 3.1 ให้ย้ายไปใช้ fixed release

3.3 CVE-2026-20180 และ CVE-2026-20186 อัปเดตเป็นเวอร์ชันที่ได้รับการแก้ไขดังนี้

– Cisco ISE 3.2 Patch 8

– Cisco ISE 3.3 Patch 8

– Cisco ISE 3.4 Patch 4

– กรณี ISE ที่เก่ากว่า 3.2 ให้ย้ายไปใช้ fixed release

4. หากยังไม่สามารถอัปเดตได้ ควรดำเนินการดังนี้

4.1 จำกัดการเข้าถึงบัญชีผู้ดูแลระบบของ Cisco ISE โดยเฉพาะบัญชีที่มีสิทธิ์ Admin และ Read Only Admin เนื่องจากช่องโหว่ฝั่ง ISE ต้องอาศัย credential ที่ถูกต้องในการโจมตีสำเร็จ

4.2 เฝ้าระวังความผิดปกติของการเรียกใช้งาน crafted HTTP requests ต่อระบบ ISE และเร่งจัดทำแผนอัปเกรดในช่วงเวลาที่กระทบงานน้อยที่สุด

แหล่งอ้างอิง