ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ขอแจ้งเตือนหน่วยงานที่ใช้งานอุปกรณ์ SenseLive X3050 ให้เร่งตรวจสอบและดำเนินการป้องกันโดยด่วน โดยอุปกรณ์ดังกล่าวอยู่ในกลุ่มระบบควบคุมอุตสาหกรรม (Industrial Control Systems: ICS) ซึ่งใช้ในงานควบคุมและบริหารจัดการระบบในภาคอุตสาหกรรมและโครงสร้างพื้นฐานสำคัญ โดยมีบทบาทเป็นอุปกรณ์เกตเวย์สำหรับเชื่อมต่ออุปกรณ์ในภาคอุตสาหกรรม เช่น Sensor และ PLC เข้ากับระบบเครือข่ายหรือระบบกลาง เพื่อใช้ในการเก็บรวบรวมข้อมูลและควบคุมการทำงานจากศูนย์กลาง ทั้งนี้ ด้วยลักษณะการทำงานที่เป็นจุดเชื่อมต่อระหว่างระบบ OT (Operational Technology) และ IT หากอุปกรณ์ดังกล่าวถูกโจมตีหรือถูกเข้าควบคุมโดยไม่ได้รับอนุญาต อาจส่งผลกระทบต่อการทำงานของระบบและความต่อเนื่องของการให้บริการได้

1. รายละเอียดช่องโหว่

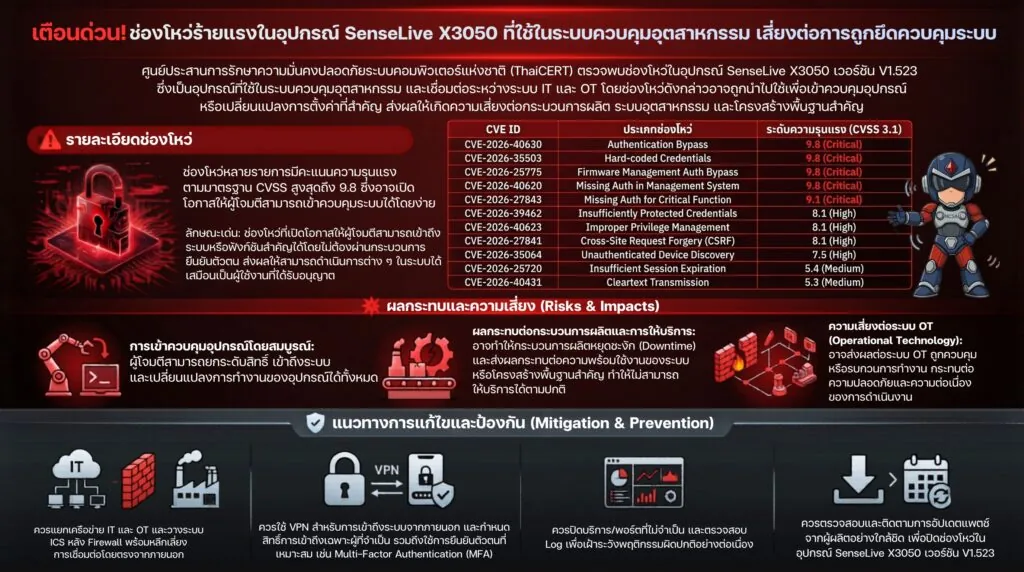

จากการแจ้งเตือนของหน่วยงานด้านความมั่นคงปลอดภัยไซเบอร์ พบว่าอุปกรณ์ดังกล่าวมีช่องโหว่หลายรายการที่อาจถูกนำมาใช้ร่วมกันเพื่อยกระดับการโจมตี โดยหากผู้โจมตีสามารถใช้ช่องโหว่ได้สำเร็จ อาจนำไปสู่การเข้าควบคุมอุปกรณ์ได้ทั้งหมด และส่งผลกระทบต่อระบบควบคุม กระบวนการผลิต และความต่อเนื่องของการให้บริการในระดับองค์กรหรือโครงสร้างพื้นฐานสำคัญได้

ลักษณะสำคัญของช่องโหว่ ได้แก่ การข้ามการยืนยันตัวตน การไม่มีการตรวจสอบสิทธิ์ในฟังก์ชันสำคัญ การใช้รหัสผ่านแบบฝังในระบบ การส่งข้อมูลสำคัญแบบไม่เข้ารหัส ช่องโหว่ Cross-Site Request Forgery (CSRF) รวมถึงความเสี่ยงในบริการจัดการระยะไกลและกระบวนการอัปเดต firmware ซึ่งเมื่อถูกใช้ร่วมกัน อาจทำให้ผู้โจมตีสามารถเข้าควบคุมอุปกรณ์ได้อย่างสมบูรณ์

รายการช่องโหว่ที่เกี่ยวข้อง มีดังนี้

* CVE-2026-40630 (CVSS 3.1: 9.8 ) เป็นช่องโหว่ประเภทการข้ามการยืนยันตัวตน (Authentication Bypass)

* CVE-2026-25720 (CVSS 3.1: 5.4) เป็นช่องโหว่ด้านการจัดการ session ไม่เหมาะสม (Insufficient Session Expiration)

* CVE-2026-35503 (CVSS 3.1: 9.8 )เป็นช่องโหว่จากการใช้รหัสผ่านแบบฝังในระบบ (Hard-coded Credentials)

* CVE-2026-39462 (CVSS 3.1: 8.1 ) เป็นช่องโหว่ด้านการปกป้องข้อมูลรับรองไม่เพียงพอ (Insufficiently Protected Credentials)

* CVE-2026-27843 (CVSS 3.1: 9.1 ) เป็นช่องโหว่จากการไม่มีการยืนยันตัวตนในฟังก์ชันสำคัญ (Missing Authentication for Critical Function)

* CVE-2026-40431 (CVSS 3.1: 5.3 ) เป็นช่องโหว่จากการส่งข้อมูลสำคัญแบบไม่เข้ารหัส (Cleartext Transmission)

* CVE-2026-40623 (CVSS 3.1: 8.1 ) เป็นช่องโหว่ที่เกี่ยวข้องกับการกำหนดสิทธิ์ไม่เหมาะสม ทำให้สามารถแก้ไขค่าคอนฟิกสำคัญของอุปกรณ์ (เช่น IP, service ports, watchdog settings) ซึ่งอาจส่งผลให้ระบบทำงานผิดปกติหรือหยุดชะงัก

* CVE-2026-27841 (CVSS 3.1: 8.1 ) เป็นช่องโหว่ประเภท Cross-Site Request Forgery (CSRF)

* CVE-2026-40620 (CVSS 3.1: 9.8 )เป็นช่องโหว่ที่ไม่มีการยืนยันตัวตนและการกำหนดสิทธิ์ในระบบจัดการ

* CVE-2026-35064 (CVSS 3.1: 7.5 ) เป็นช่องโหว่ที่ทำให้สามารถค้นพบหรือระบุอุปกรณ์ผ่าน management protocol ได้โดยไม่ต้องยืนยันตัวตน

* CVE-2026-25775 (CVSS 3.1: 9.8 )เป็นช่องโหว่ในบริการจัดการที่เกี่ยวข้องกับ firmware ซึ่งไม่มีการตรวจสอบการยืนยันตัวตน การกำหนดสิทธิ์ และความถูกต้องของ firmware อย่างเหมาะสม

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ

* SenseLive X3050 เวอร์ชัน V1.523

3. ผลกระทบที่อาจเกิดขึ้น

หากอุปกรณ์ได้รับผลกระทบจากช่องโหว่ดังกล่าว อาจก่อให้เกิดความเสี่ยง ดังนี้

3.1 ผู้โจมตีสามารถเข้าถึงและควบคุมอุปกรณ์ได้โดยไม่ได้รับอนุญาต

3.2 ผู้โจมตีสามารถรันคำสั่งหรือเปลี่ยนแปลงการทำงานของระบบควบคุม

3.3 ระบบอาจหยุดชะงักหรือไม่สามารถให้บริการได้

3.4 อาจส่งผลกระทบต่อกระบวนการผลิตหรือโครงสร้างพื้นฐานสำคัญ

3.5 ในกรณีร้ายแรง ผู้โจมตีอาจยึดควบคุมอุปกรณ์ได้ทั้งหมด

4. แนวทางการแก้ไขและป้องกัน

4.1 หลีกเลี่ยงการเปิดอุปกรณ์ ICS เข้าสู่อินเทอร์เน็ตโดยตรง

4.2 แยกเครือข่ายระหว่าง IT และ OT และวางระบบไว้หลัง Firewall

4.3 ใช้การเข้าถึงจากภายนอกผ่านช่องทางที่ปลอดภัย เช่น VPN

4.4 จำกัดสิทธิ์การเข้าถึงเฉพาะผู้ที่จำเป็น และใช้การยืนยันตัวตนที่เหมาะสม

4.5 เฝ้าระวังและตรวจสอบ log รวมถึงพฤติกรรมผิดปกติอย่างต่อเนื่อง

4.6 ติดตามข้อมูลจากผู้ผลิตอย่างใกล้ชิด และพิจารณาประเมินความจำเป็นในการใช้งานอุปกรณ์ หากไม่สามารถลดความเสี่ยงได้เพียงพอ

5. มาตรการลดความเสี่ยงเร่งด่วน

5.1 ตรวจสอบอุปกรณ์ที่มีการเชื่อมต่อกับเครือข่ายภายนอก (Internet-facing systems)

5.2 ปิดบริการหรือพอร์ตที่ไม่จำเป็น เพื่อลด attack surface

5.3 ตรวจสอบและปรับปรุงการตั้งค่าความปลอดภัยของอุปกรณ์

5.4 จัดทำและทดสอบแผนตอบสนองเหตุการณ์ (Incident Response Plan)

แหล่งอ้างอิง