ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ด้านความมั่นคงปลอดภัยที่ตรวจพบในผลิตภัณฑ์ของบริษัท Citrix โดยเฉพาะ Citrix NetScaler ADC และ NetScaler Gateway ซึ่งเป็นอุปกรณ์สำคัญที่ใช้สำหรับให้บริการระบบเครือข่ายและการเข้าถึงจากภายนอกองค์กร โดยมีรายงานจากผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยว่าช่องโหว่ดังกล่าวมีความเสี่ยงสูงที่จะถูกนำไปใช้ในการโจมตีในระยะเวลาอันใกล้

1. รายละเอียดช่องโหว่ [1]

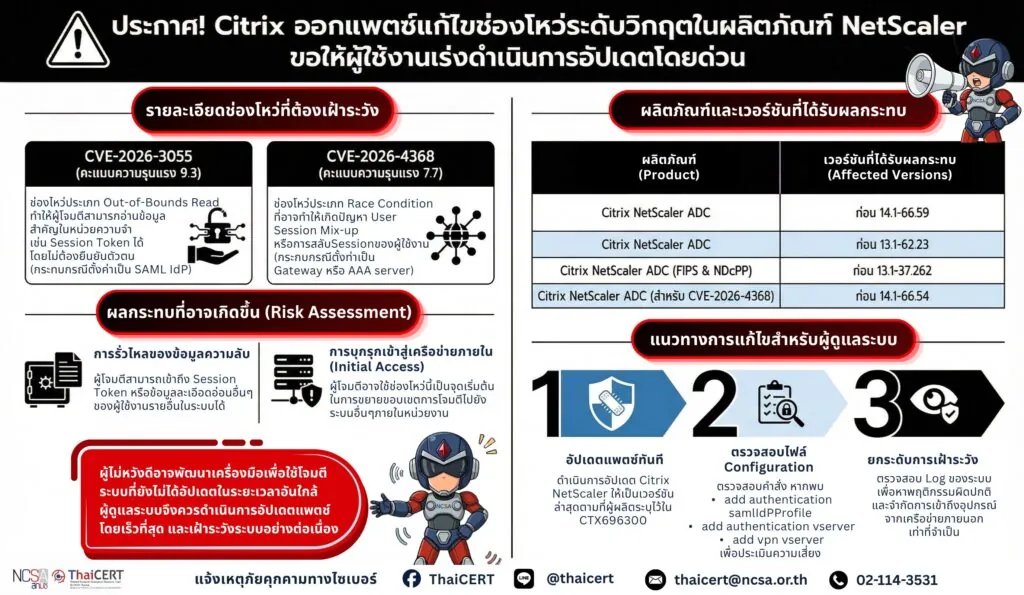

บริษัท Citrix ได้เผยแพร่ประกาศแจ้งเตือนช่องโหว่ด้านความมั่นคงปลอดภัยในผลิตภัณฑ์ NetScaler ซึ่งเป็นอุปกรณ์หรือซอฟต์แวร์ประเภท Application Delivery Controller (ADC) ที่ทำหน้าที่เป็นตัวกลางในการให้บริการแอปพลิเคชันขององค์กร เช่น การกระจายโหลด การให้บริการเชื่อมต่อจากภายนอก (Gateway/VPN) และการจัดการ session ของผู้ใช้งาน โดยช่องโหว่ดังกล่าวอาจส่งผลให้ผู้โจมตีสามารถเข้าถึงข้อมูลในหน่วยความจำของระบบ เช่น session token หรือข้อมูลที่มีความละเอียดอ่อน โดยไม่ได้รับอนุญาต และอาจถูกใช้เป็นช่องทางในการเข้าถึงหรือขยายขอบเขตการโจมตีภายในระบบ ทั้งนี้ เนื่องจาก NetScaler มักถูกติดตั้งเป็นจุดเชื่อมต่อหลักระหว่างเครือข่ายภายในและภายนอกองค์กร หากถูกโจมตีอาจส่งผลกระทบในวงกว้างต่อระบบภายในองค์กร โดยมีช่องโหว่ที่สำคัญ ได้แก่

1.1 CVE-2026-3055 (CVSS v4.0: 9.3) เป็นช่องโหว่ประเภท Insufficient Input Validation ที่นำไปสู่ การอ่านข้อมูลนอกขอบเขตหน่วยความจำ (Out-of-Bounds Read) ซึ่งอาจเปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับการยืนยันตัวตนสามารถส่งคำร้องที่ถูกสร้างขึ้นเป็นพิเศษไปยังอุปกรณ์ NetScaler เพื่ออ่านข้อมูลสำคัญจากหน่วยความจำของระบบได้ เช่น session token หรือข้อมูลที่มีความละเอียดอ่อน

ทั้งนี้ ช่องโหว่ดังกล่าวจะส่งผลกระทบเฉพาะกรณีที่ NetScaler ถูกตั้งค่าให้ทำหน้าที่เป็น SAML Identity Provider (SAML IdP) ซึ่งเป็นกลไกสำหรับการยืนยันตัวตนแบบ Single Sign-On (SSO) โดยระบบจะทำหน้าที่ตรวจสอบตัวตนของผู้ใช้งานและออกข้อมูลยืนยันตัวตนเพื่อใช้เข้าถึงระบบอื่น ๆ โดยค่าเริ่มต้นของระบบ (Default Configuration) จะไม่ได้รับผลกระทบจากช่องโหว่ดังกล่าว

1.2 CVE-2026-4368 (CVSS v4.0: 7.7) เป็นช่องโหว่ประเภท Race Condition ซึ่งอาจนำไปสู่ปัญหา User Session Mix-up ส่งผลให้เกิดการสลับ session ของผู้ใช้งาน โดยช่องโหว่ดังกล่าวจะส่งผลกระทบในกรณีที่อุปกรณ์ถูกตั้งค่าเป็น Gateway (เช่น SSL VPN, ICA Proxy, CVPN, RDP Proxy) หรือ Authentication, Authorization and Accounting (AAA) virtual server ซึ่งเป็นองค์ประกอบที่ใช้สำหรับควบคุมการเข้าถึงและยืนยันตัวตนของผู้ใช้งาน

2. ผลกระทบที่อาจเกิดขึ้น

หากผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่ดังกล่าวได้สำเร็จ อาจส่งผลกระทบต่อระบบขององค์กร ดังนี้

2.1 ผู้โจมตีสามารถอ่านข้อมูลสำคัญจากหน่วยความจำของระบบได้โดยไม่ต้องผ่านการยืนยันตัวตน เช่น session token หรือข้อมูลที่มีความละเอียดอ่อน

2.2 ผู้โจมตีอาจสามารถยึด session หรือเข้าถึงบัญชีของผู้ใช้งานรายอื่นได้

2.3 ผู้โจมตีอาจใช้ระบบดังกล่าวเป็นจุดเริ่มต้นในการเข้าถึงเครือข่ายภายในองค์กร (Initial Access)

2.4 อาจเกิดปัญหาการสลับ session ของผู้ใช้งาน (User Session Mix-up) ส่งผลกระทบต่อความถูกต้องของกระบวนการยืนยันตัวตน

3. ผลิตภัณฑ์ที่ได้รับผลกระทบ [2]

ช่องโหว่ดังกล่าวส่งผลกระทบต่อผลิตภัณฑ์ของ Citrix ดังต่อไปนี้

CVE-2026-3055 ได้แก่

• Citrix NetScaler ADC เวอร์ชันก่อน 14.1-66.59

• Citrix NetScaler ADC เวอร์ชันก่อน 13.1-62.23

• Citrix NetScaler ADC 13.1-FIPS และ 13.1-NDcPP เวอร์ชันก่อน 13.1-37.262

CVE-2026-4368 ได้แก่

• Citrix NetScaler ADC เวอร์ชันก่อน 14.1-66.54

4. แนวทางการแก้ไขสำหรับผู้ดูแลระบบ

ผู้ดูแลระบบควรดำเนินการดังต่อไปนี้

4.1 อัปเดตผลิตภัณฑ์ Citrix NetScaler ที่ใช้งานให้เป็นเวอร์ชันล่าสุดที่ผู้ผลิตได้ออกแพตช์แก้ไขช่องโหว่แล้วโดยเร็วที่สุด โดยสามารถตรวจสอบข้อมูลอัพเดทเพิ่มเติมได้ที่ https://dg.th/ds0mpj3ybk

4.2 ตรวจสอบการตั้งค่าของระบบว่าเข้าข่ายมีเงื่อนไขที่ช่องโหว่สามารถถูกใช้ประโยชน์ได้หรือไม่ โดยสามารถตรวจสอบจากไฟล์ configuration ของระบบ ดังนี้

4.2.1 สำหรับ CVE-2026-3055

หากตรวจพบการตั้งค่าดังกล่าวในระบบ ให้พิจารณาว่าระบบเข้าข่ายมีเงื่อนไขที่ช่องโหว่สามารถถูกใช้ประโยชน์ได้ โดยพิจารณาจากการมีคำสั่งในไฟล์ configuration ดังต่อไปนี้

• add authentication samlIdPProfile

4.2.2 สำหรับ CVE-2026-4368

หากตรวจพบการตั้งค่าดังกล่าวในระบบ ให้พิจารณาว่าระบบเข้าข่ายมีเงื่อนไขที่ช่องโหว่สามารถถูกใช้ประโยชน์ได้ โดยพิจารณาจากการมีคำสั่งในไฟล์ configuration ดังต่อไปนี้

• add authentication vserver

• add vpn vserver

4.3 ตรวจสอบและเฝ้าระวังบันทึกเหตุการณ์ (Log) ของระบบ เพื่อค้นหาพฤติกรรมผิดปกติที่อาจเกี่ยวข้องกับการพยายามใช้ช่องโหว่

4.4 จำกัดการเข้าถึงอุปกรณ์จากเครือข่ายภายนอก และอนุญาตเฉพาะแหล่งที่จำเป็นเท่านั้น

5. ข้อแนะนำเพิ่มเติม

แม้ปัจจุบันยังไม่พบรายงานการใช้ประโยชน์จากช่องโหว่ดังกล่าว ณ ปัจจุบัน แต่ช่องโหว่ในระบบ NetScaler เคยถูกนำไปใช้เป็นช่องทางเริ่มต้นในการโจมตีองค์กรมาแล้วหลายครั้งในอดีต ดังนั้น ผู้ไม่หวังดีอาจพัฒนาเครื่องมือเพื่อใช้โจมตีระบบที่ยังไม่ได้อัปเดตในระยะเวลาอันใกล้ ผู้ดูแลระบบจึงควรดำเนินการอัปเดตแพตช์โดยเร็วที่สุด และเฝ้าระวังระบบอย่างต่อเนื่อง

แหล่งอ้างอิง