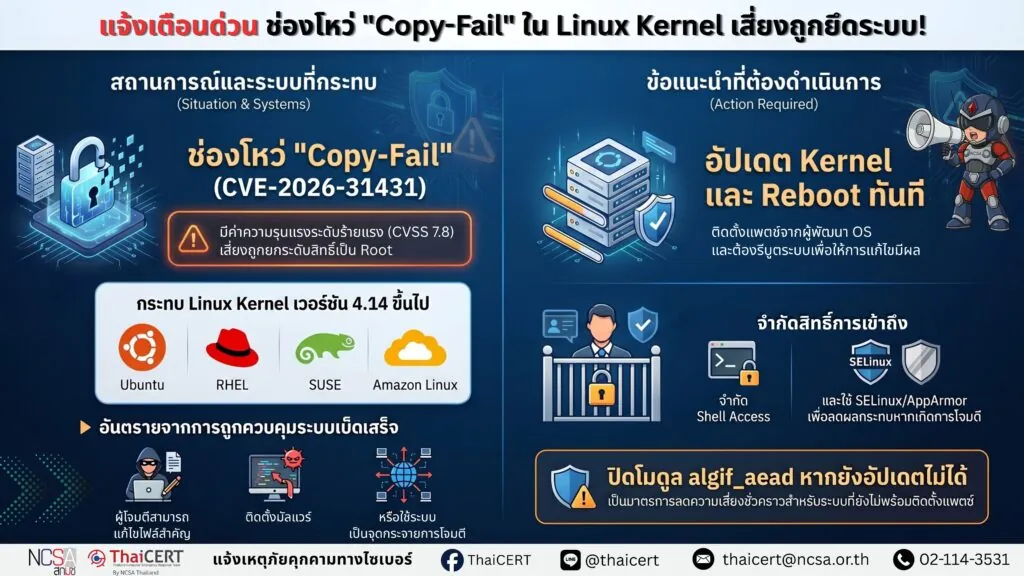

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ขอแจ้งเตือนหน่วยงานที่ใช้งานระบบปฏิบัติการ Linux ให้เร่งตรวจสอบและอัปเดตระบบโดยด่วน เนื่องจากพบช่องโหว่ CVE-2026-31431 หรือ “Copy-Fail” ซึ่งเป็นช่องโหว่ใน Linux Kernel มีค่าความรุนแรง CVSS 3.1: 7.8 โดยช่องโหว่ดังกล่าวอาจทำให้ผู้ไม่หวังดีที่มีสิทธิ์ในระบบ (local user) สามารถยกระดับสิทธิ์เป็นผู้ดูแลระบบ (root) และอาจนำไปสู่การเข้าควบคุมระบบได้

1. รายละเอียดช่องโหว่ [1]

CVE-2026-31431 (CVSS 3.1: 7.8 )เป็นช่องโหว่ประเภท Local Privilege Escalation ใน Linux Kernel

ช่องโหว่ดังกล่าวเกิดขึ้นในส่วนของ Linux Kernel ที่ให้บริการด้านการเข้ารหัสและถอดรหัสข้อมูลผ่านกลไก AF_ALG โดยมีข้อผิดพลาดในการจัดการหน่วยความจำ เมื่อมีการส่งข้อมูลผ่าน pipe และ คำสั่ง splice() ส่งผลให้ระบบอาจคำนวณตำแหน่งของข้อมูลคลาดเคลื่อน และทำให้เกิดการเขียนข้อมูลไปยังหน่วยความจำหรือไฟล์ที่ไม่ควรถูกแก้ไข

ผู้โจมตีสามารถอาศัยช่องโหว่นี้ในการส่งข้อมูลที่ถูกออกแบบมาเป็นพิเศษ เพื่อแก้ไขไฟล์สำคัญของระบบ เช่น ไฟล์ที่เกี่ยวข้องกับการกำหนดสิทธิ์ (setuid) และนำไปสู่การยกระดับสิทธิ์เป็นผู้ดูแลระบบ (root) ได้

2. ระบบที่ได้รับผลกระทบ

ช่องโหว่นี้ส่งผลกระทบต่อระบบปฏิบัติการ Linux ที่ใช้ kernel ตั้งแต่เวอร์ชัน 4.14 เป็นต้นมา (หรือเวอร์ชันที่พัฒนาต่อเนื่องจากช่วงดังกล่าว) จนถึงเวอร์ชันที่ยังไม่ได้รับการแก้ไข โดยครอบคลุมหลาย Linux distribution เช่น

* Ubuntu

* Red Hat Enterprise Linux (RHEL)

* SUSE

* Amazon Linux

ทั้งนี้ ผู้พัฒนา Linux Kernel ได้ออกแพตช์แก้ไขแล้ว โดยผู้ให้บริการแต่ละ distribution ได้เผยแพร่หรืออยู่ระหว่างการเผยแพร่การอัปเดตตามประกาศด้านความมั่นคงปลอดภัยของในของแต่ละผู้พัฒนา

3. ผลกระทบที่อาจเกิดขึ้น

หากระบบได้รับผลกระทบและถูกโจมตีสำเร็จ ผู้โจมตีอาจสามารถ

* ยกระดับสิทธิ์จากผู้ใช้งานทั่วไปเป็น root

* เข้าควบคุมระบบปฏิบัติการทั้งหมด

* แก้ไขไฟล์สำคัญของระบบผ่านกลไก page cache

* ติดตั้งมัลแวร์หรือ backdoor เพื่อคงอยู่ในระบบ

* ใช้เครื่องเป็นจุดต่อยอดการโจมตีไปยังระบบอื่น

โดยเฉพาะระบบที่มีผู้ใช้งานหลายราย (multi-user), ระบบ container, หรือระบบที่เปิดให้เข้าถึง shell จะมีความเสี่ยงสูง

4. แนวทางการแก้ไขและป้องกัน

4.1 อัปเดต Linux Kernel ตามประกาศด้านความมั่นคงปลอดภัยของผู้ให้บริการระบบปฏิบัติการ (vendor advisory) โดยทันที โดยสามารถตรวจสอบรายละเอียดการแก้ไขได้จากแหล่งข้อมูลของแต่ละผู้พัฒนา ดังนี้

4.1.1 Ubuntu: https://dg.th/95b32rlv1d [2]

4.1.2 Red Hat: https://dg.th/o0al5d74gz [3]

4.1.3 SUSE: https://dg.th/jpsduv2emg [4]

4.1.4 Amazon Linux: https://dg.th/fz6y0qe5k7 [5]

4.2 ตรวจสอบเวอร์ชัน kernel และยืนยันว่าได้ติดตั้งแพตช์ที่เกี่ยวข้องแล้ว โดยอ้างอิงจากประกาศของผู้ให้บริการที่ใช้งาน

4.3 ทำการ reboot ระบบหลังการอัปเดต kernel เพื่อให้แพตช์มีผลสมบูรณ์

4.4 จำกัดสิทธิ์การเข้าถึงระบบ (shell access) เฉพาะผู้ที่จำเป็น และทบทวนสิทธิ์ของผู้ใช้งานอย่างสม่ำเสมอ

4.5 ใช้กลไกควบคุมสิทธิ์ เช่น SELinux หรือ AppArmor เพื่อลดผลกระทบในกรณีที่เกิดการโจมตี

4.6 ติดตามข่าวสารและประกาศด้านความมั่นคงปลอดภัยจากผู้พัฒนา Linux distribution อย่างต่อเนื่อง

5. แนวทางการลดความเสี่ยงชั่วคราว

5.1 จำกัดการเข้าถึงระบบจากภายนอก เช่น SSH

5.2 ลดจำนวนผู้ใช้งานที่สามารถเข้าถึงระบบ

5.3 ใช้หลัก Least Privilege เพื่อลดโอกาสในการถูก exploit

5.4 เฝ้าระวังพฤติกรรมผิดปกติ เช่น การใช้สิทธิ์ root โดยไม่ทราบสาเหตุ

5.5 ใช้ EDR หรือระบบตรวจจับพฤติกรรมเพื่อช่วยตรวจสอบการโจมตี

5.6 พิจารณาปิดการใช้งานโมดูล algif_aead เป็นการชั่วคราว สำหรับระบบที่ยังไม่สามารถอัปเดตแพตช์ได้ เพื่อลดความเสี่ยงจากการถูกโจมตี ทั้งนี้ การดำเนินการดังกล่าวอาจส่งผลกระทบต่อการทำงานของระบบที่ใช้งานฟังก์ชันเข้ารหัสผ่าน kernel จึงควรประเมินผลกระทบก่อนดำเนินการ โดยสามารถศึกษารายละเอียดเพิ่มเติมได้จาก https://dg.th/9wub6dilpr [6]

ThaiCERT เห็นว่า ช่องโหว่ CVE-2026-31431 (Copy-Fail) เป็นความเสี่ยงสำคัญต่อระบบ Linux เนื่องจากสามารถนำไปสู่การยกระดับสิทธิ์เป็น root ซึ่งเป็นสิทธิ์สูงสุดของระบบได้ อีกทั้งปัจจุบันมีการเผยแพร่รายละเอียดเชิงเทคนิคและตัวอย่างจำลองการโจมตี จึงอาจเพิ่มความเสี่ยงต่อการถูกนำไปใช้โดยผู้ไม่หวังดี ดังนั้น หน่วยงานควรเร่งตรวจสอบเวอร์ชัน kernel อัปเดตแพตช์ และจำกัดสิทธิ์การเข้าถึงระบบโดยเร็ว เพื่อลดความเสี่ยงจากการถูกยึดควบคุมระบบ [7]

แหล่งอ้างอิง