ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ขอแจ้งเตือนหน่วยงานที่ใช้งานผลิตภัณฑ์ Palo Alto Networks PAN-OS ให้เร่งตรวจสอบและดำเนินมาตรการลดความเสี่ยงโดยด่วน หลังพบช่องโหว่ CVE-2026-0300 ในบริการ User-ID Authentication Portal หรือ Captive Portal ซึ่งเป็นช่องโหว่ประเภท Buffer Overflow ที่อาจทำให้ผู้โจมตี ที่ไม่ต้องยืนยันตัวตน สามารถสั่งรันโค้ดด้วยสิทธิ์สูงสุด (root) บนอุปกรณ์ PA-Series และ VM-Series Firewalls ได้

1. รายละเอียดภัยคุกคาม [1]

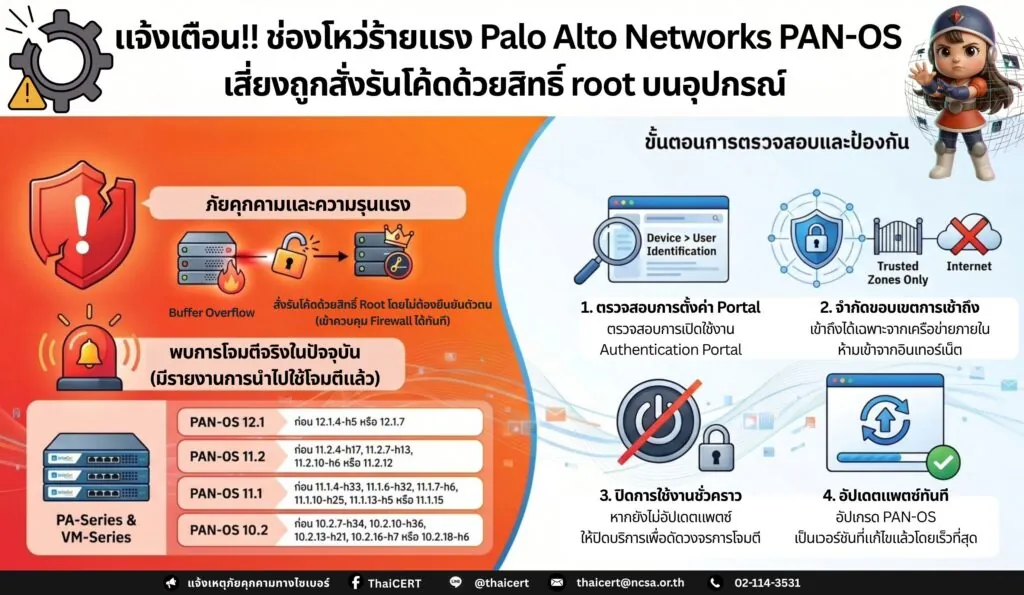

Palo Alto Networks เปิดเผยช่องโหว่ CVE-2026-0300 ซึ่งเป็นช่องโหว่ในบริการ User-ID Authentication Portal (Captive Portal) ของ PAN-OS โดยเกิดจากข้อบกพร่องประเภท Buffer Overflow / Out-of-bounds Write (CWE-787) หากอุปกรณ์มีการเปิดใช้งานบริการดังกล่าว ผู้โจมตีสามารถส่งแพ็กเก็ตที่ถูกปรับแต่งเป็นพิเศษมายังอุปกรณ์ที่ได้รับผลกระทบ เพื่อสั่งรันโค้ดโดยไม่ได้รับอนุญาตด้วยสิทธิ์ระดับ root บนอุปกรณ์ Firewall ได้

ช่องโหว่นี้มีคะแนนความรุนแรง CVSS v4.0: 9.3 ระดับ Critical ในกรณีที่ User-ID Authentication Portal เปิดให้เข้าถึงจากอินเทอร์เน็ตหรือเครือข่ายที่ไม่น่าเชื่อถือ และลดลงเป็น 8.7 ระดับ High หากจำกัดการเข้าถึงไว้เฉพาะ IP Address หรือเครือข่ายภายในที่เชื่อถือได้ ช่องโหว่นี้มีผลเฉพาะอุปกรณ์ PA-Series และ VM-Series Firewalls ที่มีการเปิดใช้งาน User-ID Authentication Portal เท่านั้น ส่วน Prisma Access, Cloud NGFW และ Panorama appliances ไม่ได้รับผลกระทบ จากช่องโหว่ดังกล่าว

2. ระบบที่อาจได้รับผลกระทบ [2][3]

2.1 อุปกรณ์ Palo Alto Networks PA-Series Firewalls ที่ใช้งาน PAN-OS และเปิดใช้งาน User-ID Authentication Portal

2.2 อุปกรณ์ VM-Series Firewalls ที่ใช้งาน PAN-OS และเปิดใช้งาน User-ID Authentication Portal

2.3 อุปกรณ์ที่เปิดให้ User-ID Authentication Portal เข้าถึงได้จากอินเทอร์เน็ต หรือเครือข่ายที่ไม่น่าเชื่อถือ

2.4 หน่วยงานที่ใช้งาน Captive Portal/User-ID Authentication Portal เพื่อยืนยันตัวตนผู้ใช้งานในระบบเครือข่าย

2.5 อุปกรณ์ที่ใช้งาน PAN-OS เวอร์ชันที่ได้รับผลกระทบ ดังนี้

* PAN-OS 12.1: เวอร์ชันก่อน 12.1.4-h5 หรือ 12.1.7

* PAN-OS 11.2: เวอร์ชันก่อน 11.2.4-h17, 11.2.7-h13, 11.2.10-h6 หรือ 11.2.12

* PAN-OS 11.1: เวอร์ชันก่อน 11.1.4-h33, 11.1.6-h32, 11.1.7-h6, 11.1.10-h25, 11.1.13-h5 หรือ 11.1.15

* PAN-OS 10.2: เวอร์ชันก่อน 10.2.7-h34, 10.2.10-h36, 10.2.13-h21, 10.2.16-h7 หรือ 10.2.18-h6

3. ผลกระทบที่อาจเกิดขึ้น

หากถูกโจมตีสำเร็จ ผู้โจมตีที่ไม่ต้องยืนยันตัวตนอาจสามารถสั่งรันโค้ดบนอุปกรณ์ Firewall ด้วยสิทธิ์ระดับ root ส่งผลให้สามารถเข้าควบคุมอุปกรณ์ เปลี่ยนแปลงการตั้งค่า ขัดขวางการให้บริการ ใช้อุปกรณ์เป็นจุดตั้งต้นในการโจมตีต่อไปยังระบบภายใน หรือกระทบต่อความลับ ความถูกต้อง และความพร้อมใช้งานของระบบเครือข่ายองค์กรได้ โดยความเสี่ยงจะสูงเป็นพิเศษหาก User-ID Authentication Portal ถูกเปิดให้เข้าถึงจากอินเทอร์เน็ตหรือเครือข่ายที่ไม่น่าเชื่อถือ

4. แนวทางการตรวจสอบและป้องกัน

4.1 ตรวจสอบว่าอุปกรณ์ Palo Alto Networks มีการเปิดใช้งาน User-ID Authentication Portal / Captive Portal หรือไม่ โดยสามารถตรวจสอบได้จากเมนู Device > User Identification > Authentication Portal Settings > Enable Authentication Portal

4.2 ตรวจสอบเวอร์ชัน PAN-OS ของอุปกรณ์ PA-Series และ VM-Series ว่าอยู่ในเวอร์ชันที่ได้รับผลกระทบหรือไม่

4.3 ตรวจสอบว่า User-ID Authentication Portal ถูกเปิดให้เข้าถึงจากอินเทอร์เน็ต เครือข่ายภายนอก หรือเครือข่ายที่ไม่น่าเชื่อถือหรือไม่

4.4 ติดตามสถานะเวอร์ชันแก้ไขจาก Palo Alto Networks และเร่งอัปเดตเป็นเวอร์ชันที่แก้ไขช่องโหว่ทันทีเมื่อพร้อมใช้งานสำหรับสาขาเวอร์ชันที่หน่วยงานใช้งาน

4.5 ตรวจสอบ Log ของอุปกรณ์ Firewall และระบบที่เกี่ยวข้อง เพื่อค้นหาพฤติกรรมผิดปกติ การเชื่อมต่อจาก IP Address ที่ไม่น่าเชื่อถือ หรือเหตุการณ์ที่อาจเกี่ยวข้องกับการโจมตี User-ID Authentication Portal

4.6 เฝ้าระวังเหตุการณ์ผิดปกติหลังอุปกรณ์ Firewall เช่น การเปลี่ยนแปลง configuration โดยไม่ได้รับอนุญาต การเชื่อมต่อออกไปยังปลายทางผิดปกติ หรือพฤติกรรมที่อาจบ่งชี้ว่าอุปกรณ์ถูกเข้าควบคุม

4.7 ท่านสามารถศึกษาวิธีการตั้งค่าและแนวทางการป้องกันเพิ่มเติมจากเอกสารของ Palo Alto Networks ดังนี้

* แนวทางการรักษาความปลอดภัย Management Interface: https://dg.th/o5tr3h4z2p [4]

* แนวทางการตั้งค่า Captive Portal อย่างปลอดภัย: https://dg.th/8xcyhbwr95 [5]

5. แนวทางลดความเสี่ยงชั่วคราว

5.1 จำกัดการเข้าถึง User-ID Authentication Portal ให้เฉพาะ trusted zones หรือเครือข่ายภายในที่เชื่อถือได้เท่านั้น

5.2 หากไม่มีความจำเป็นในการใช้งาน ให้ปิดใช้งาน User-ID Authentication Portal ชั่วคราวจนกว่าจะสามารถอัปเดตแพตช์ได้

5.3 ไม่ควรเปิดบริการ User-ID Authentication Portal ให้เข้าถึงได้จากอินเทอร์เน็ตโดยตรง

5.4 ใช้หลักการ Network Segmentation และจำกัดการเข้าถึงบริการบริหารจัดการหรือบริการยืนยันตัวตนของอุปกรณ์ Firewall เฉพาะ IP Address หรือเครือข่ายที่จำเป็น

5.5 ติดตามประกาศจาก Palo Alto Networks อย่างต่อเนื่อง เนื่องจากแพตช์สำหรับบางเวอร์ชันมีกำหนดเผยแพร่ตามช่วงเวลาที่ระบุใน Advisory ของผู้ผลิต

แหล่งอ้างอิง