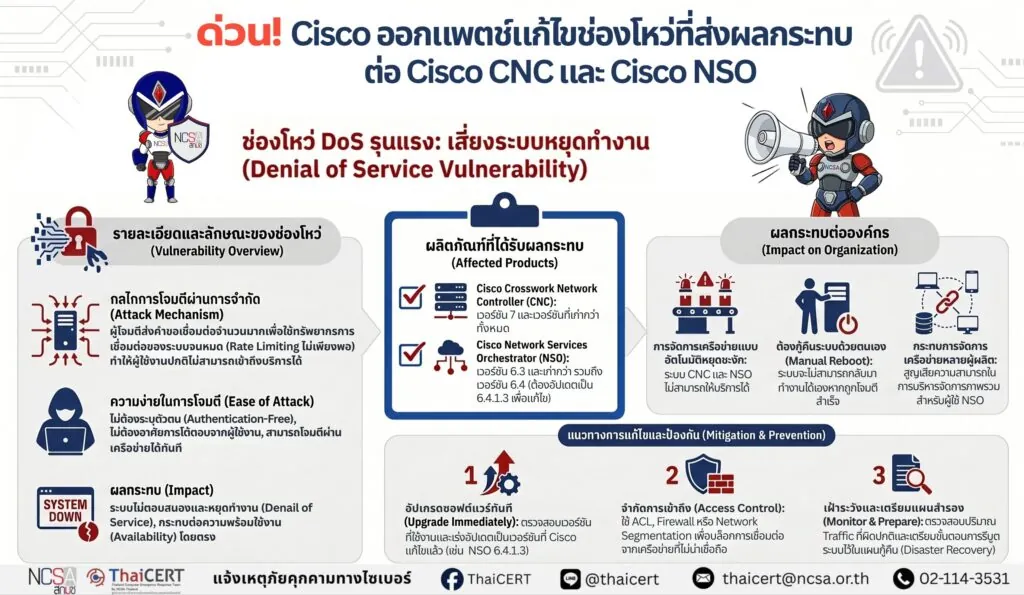

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ช่องโหว่ในผลิตภัณฑ์ Cisco Crosswork Network Controller (CNC) และ Cisco Network Services Orchestrator (NSO) หมายเลข CVE-2026-20188 ซึ่งเป็นช่องโหว่ประเภท Denial of Service (DoS) โดยผู้โจมตีที่ไม่ต้องยืนยันตัวตนสามารถโจมตี เพื่อทำให้ระบบที่ได้รับผลกระทบไม่ตอบสนองต่อผู้ใช้งานและบริการที่พึ่งพาระบบดังกล่าวได้ [1]

1. รายละเอียดช่องโหว่

Cisco ระบุช่องโหว่ CVE-2026-20188 (CVSS 3.1: 7.5) [2] ในกลไกการจัดการการเชื่อมต่อของ Cisco CNC และ Cisco NSO โดยเกิดจากการจำกัดอัตราการเชื่อมต่อขาเข้า (rate limiting) ที่ไม่เพียงพอ ส่งผลให้ผู้โจมตีสามารถส่งคำขอเชื่อมต่อจำนวนมากไปยังระบบเป้าหมาย เพื่อใช้ทรัพยากรการเชื่อมต่อจนหมด และทำให้ระบบไม่สามารถให้บริการได้ตามปกติ

ช่องโหว่นี้มีลักษณะการโจมตีผ่านเครือข่ายที่ใช้ความซับซ้อนต่ำ ไม่ต้องมีสิทธิ์ในระบบ และไม่ต้องอาศัยการโต้ตอบจากผู้ใช้ โดยผลกระทบหลักอยู่ที่ Availability หรือความพร้อมใช้งานของระบบ

2. ลักษณะการโจมตี

ผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่โดยส่งคำขอเชื่อมต่อจำนวนมากไปยังระบบ Cisco CNC หรือ Cisco NSO ที่ยังไม่ได้อัปเดตแพตช์ ส่งผลให้ทรัพยากรด้านการเชื่อมต่อถูกใช้จนหมด ระบบอาจหยุดตอบสนอง และผู้ใช้งานหรือบริการที่ต้องพึ่งพาระบบดังกล่าวไม่สามารถใช้งานได้ตามปกติ

กรณีโจมตีสำเร็จ ระบบอาจไม่สามารถกู้คืนได้โดยอัตโนมัติ และจำเป็นต้องรีบูตระบบด้วยตนเองเพื่อกลับมาใช้งานอีกครั้ง

3. ผลกระทบ

3.1 ระบบ Cisco CNC และ Cisco NSO อาจหยุดตอบสนองจากการโจมตีแบบ DoS

3.2 ผู้ใช้งานและบริการที่พึ่งพาระบบดังกล่าวอาจไม่สามารถใช้งานได้

3.3 ระบบที่ได้รับผลกระทบอาจต้องอาศัยผู้ดูแลระบบรีบูตด้วยตนเองเพื่อกู้คืน

3.4 หน่วยงานและผู้ให้บริการเครือข่ายที่ใช้ CNC หรือ NSO ในการจัดการเครือข่ายหลายผู้ผลิต อาจได้รับผลกระทบต่อการบริหารจัดการและการทำงานอัตโนมัติของเครือข่าย

4. ผลิตภัณฑ์ที่ได้รับผลกระทบ

4.1 Cisco CNC เวอร์ชัน 7.1 และก่อนหน้า

4.2 Cisco NSO เวอร์ชัน 6.3 และก่อนหน้า

4.3 Cisco NSO เวอร์ชัน 6.4 (ได้รับการแก้ไขในเวอร์ชัน 6.4.1.3)

5. แนวทางการแก้ไขและป้องกัน

5.1 ตรวจสอบเวอร์ชันของ Cisco CNC และ Cisco NSO ที่ใช้งาน

5.2 อัปเกรดไปยังซอฟต์แวร์เวอร์ชันที่ Cisco ระบุว่าได้รับการแก้ไขแล้ว

5.3 จำกัดการเข้าถึงระบบบริหารจัดการเครือข่ายจากเครือข่ายภายนอกหรือเครือข่ายที่ไม่น่าเชื่อถือ

5.4 ใช้ access control list (ACL), firewall rule หรือ network segmentation เพื่อลดการโจมตี

5.5 เฝ้าระวังปริมาณการเชื่อมต่อที่ผิดปกติไปยังระบบ Cisco CNC และ Cisco NSO

5.6 จัดทำแผนกู้คืนระบบและขั้นตอนรีบูตด้วยตนเองในกรณีเกิด DoS เพื่อให้สามารถกู้คืนบริการได้รวดเร็ว

5.7 ติดตามประกาศด้านความปลอดภัยจาก Cisco อย่างต่อเนื่อง และประเมินความเสี่ยงของระบบที่เปิดให้เข้าถึงผ่านเครือข่าย

แหล่งอ้างอิง